БСТ. Введение в технологии беспроводной связи

Скачать 0.55 Mb. Скачать 0.55 Mb.

|

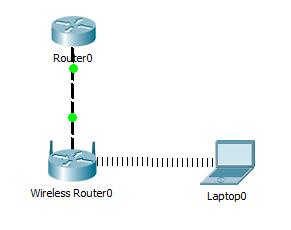

Режим CapWAP:Протокол CAPWAP поддерживает два режима работы: Split Mac и локальный Mac. Сплит Mac Mode: В режиме SPLIC MAC все беспроводные данные и рамы управления слоями 2 инкапсулируются протоколом CAPWAP, взаимодействуя между AC и AP. Беспроводная рамка, полученная от STA, непосредственно упакована, пересылается в AC. В режиме разделения Mac беспроводные пакеты не достигаются переменного тока без пакетов. Местный Mac Mode: Местный режим переадресации позволяет пересылать кадрами данных с локальным мостом или использованием туннеля в рамке 802.3. Слой 2 беспроводных кадров управления обрабатываются в AP, а затем вперед к AC. Поиск и устранение проблем с беспроводными локальными сетями Поиск и устранение любых неполадок в сети необходимо выполнять, используя систематический подход. Общепринятая эффективная процедура поиска и устранения неполадок основана на научном подходе и может быть разбита на шесть основных этапов. 1. Определение проблемы. Первым этапом процедуры поиска и устранения неполадок является определение проблемы. 2. Формирование предположений о возможных причинах неполадки После того, как вы поговорили с пользователем и определили проблему, вы можете пытаться сформировать предположения о возможных причинах неполадки. 3. Проверка предположений о причине неполадки Основываясь на вероятных причинах, проверяем свои теории, чтобы определить, какие из них могли быть причиной проблем. 4. Разработка плана действий по устранению неполадки и его реализация Решение После того, как вы определили точную причину проблемы, составьте план действий для решения проблемы и внедрите решение. 5. Полная проверка функционального состояния системы и принятие профилактических мер После устранения неполадки выполните полную проверку функционального состояния системы и при необходимости примите профилактические меры. Угрозы для беспроводных локальных сетей Перечислим основные уязвимости и угрозы беспроводных сетей. Вещание радиомаяка. Точка доступа включает с определенной частотой широковещательный радиомаяк, чтобы оповещать окрестные беспроводные узлы о своем присутствии. Эти широковещательные сигналы содержат основную информацию о точке беспроводного доступа, включая, как правило, SSID, и приглашают беспроводные узлы зарегистрироваться в данной области. Обнаружение WLAN. Для обнаружения беспроводных сетей WLAN используется, например, утилита NetStumber совместно со спутниковым навигатором глобальной системы позиционирования GPS. Данная утилита идентифицирует SSID сети WLAN, а также определяет, используется ли в ней система шифрования WEP. Ложные точки доступа в сеть. Опытный атакующий может организовать ложную точку доступа с имитацией сетевых ресурсов. Отказ в обслуживании. Полную парализацию сети может вызвать атака типа DoS (Denial of Service) — отказ в обслуживании. Ее цель состоит в создании помехи при доступе пользователя к сетевым ресурсам. Безопасность беспроводных локальных сетей В ходе разработки в беспроводные сети были заложены возможности защиты от несанкционированного подключения и прослушивания. Первым из предложенных стандартов защиты был WEP (Wired Equivalent Privacy), использующий криптографический алгоритм RC4 со статическим распределением ключей шифрования для аутентификации подключающихся клиентов и шифрования передаваемого трафика. Современная подсистема безопасности семейства стандартов 802.11 представлена двумя спецификациями: WPA и 802.11i. Первая из них, как и WEP, задействует для защиты трафика алгоритм RC4, но с динамической генерацией ключей шифрования. Устройства, поддерживающие 802.11i, в качестве алгоритма шифрования используют AES. Оба протокола, и 802.11i, и WPA для аутентификации устройств могут применять как статически распределяемый ключ, так и технологию 802.1X. Компоненты беспроводных локальных сетей. Компоненты сетей WLAN Для создания простейшей беспроводной сети требуется не менее двух устройств. Каждое из устройств должно содержать радиопередатчик и радиоприемник, настроенные на одинаковые частоты. Однако для большинства беспроводных развертываний требуются: Оконечные устройства, оснащённые беспроводными сетевыми адаптерами Устройство инфраструктуры (например, беспроводной маршрутизатор или точка беспроводного доступа) Для беспроводного обмена данными оконечным устройствам требуется беспроводной сетевой адаптер со встроенным радиопередатчиком/радиоприемником, а также драйвер, необходимый для работы адаптера. Все современные ноутбуки, планшетные компьютеры и смартфоны оснащены интегрированными беспроводными сетевыми адаптерами. Однако, если в устройстве нет интегрированного беспроводного сетевого адаптера, можно использовать беспроводной USB-адаптер. Тип устройства инфраструктуры, на котором оконечное устройство выполняет ассоциацию и аутентификацию, варьируется в зависимости от размера и требований сети WLAN. Например, пользователь домашней сети обычно подключает беспроводные устройства друг к другу с помощью небольшого интегрированного беспроводного маршрутизатора. Такие небольшие маршрутизаторы с интеграцией сервисов выполняют следующие функции: Точка доступа — предоставляет беспроводной доступ 802.11a/b/g/n/ac. Коммутатор — предоставляет коммутатор Ethernet 10/100/1000 с четырьмя портами и полнодуплексным режимом для подключения проводных устройств. Маршрутизатор — предоставляет шлюз по умолчанию для связи с другими сетевыми инфраструктурами. Кроме того, пользователи домашней сети, которым требуется расширить набор сетевых услуг как в проводной, так и в беспроводной сети, могут воспользоваться беспроводными адаптерами Powerline. С помощью этих адаптеров устройство может напрямую подключиться к сети через розетки электропитания, что идеально подходит для передачи потокового HD-видео и трансляции онлайн-игр. Эти устройства просты в установке. Организациям, предоставляющим подключение к беспроводной сети для своих пользователей, требуется инфраструктура сети WLAN, обеспечивающая дополнительные возможности подключения. Небольшие компании предъявляют к ресурсам беспроводной сети иные требования, нежели крупные компании. Большие беспроводные сети требуют дополнительного беспроводного оборудования в целях упрощения установки и управления беспроводной сетью. Точки доступа могут быть автономными и управляемыми контроллером. Автономные точки доступа, которые иногда называют «тяжелыми», представляют собой автономные устройства, настраиваемые с помощью графического интерфейса пользователя или интерфейса командной строки (CLI) Cisco. Автономные точки доступа рекомендуется использовать в тех случаях, когда в сети требуется не более двух точек доступа. Домашний маршрутизатор — пример автономной точки доступа, поскольку вся конфигурация точки доступа хранится на устройстве. Точки доступа, управляемые контроллером, являются независимыми от сервера устройствами, для которых не требуется начальная настройка. Преимущество при использовании контроллера заключается в том, что его можно использовать для управления несколькими точками доступа. Некоторые точки доступа могут работать как в автономном режиме, так и в режиме точки доступа, управляемой контроллером. Для полноценной работы большинства точек доступа корпоративного класса требуется использование внешних антенн. Корпорация Cisco разработала антенны специально для использования с точками доступа 802.11. Эти антенны способны адаптироваться к специфическим условиям развертывания, включая физическое расположение, расстояние и эстетические требования. Системы на основе беспроводных персональных сетей. WPAN может быть развёрнута с использованием различных сетевых технологий, например: Bluetooth, ZigBee, 6loWPAN и другими. Bluetooth - производственная спецификация беспроводных персональных сетей. Bluetooth обеспечивает обмен информацией между такими устройствами, как персональные компьютеры, мобильные телефоны, принтеры, цифровые фотоаппараты, мышки, клавиатуры, джойстики, наушники, гарнитуры на надёжной, бесплатной, повсеместно доступной радиочастоте для ближней связи. Bluetooth позволяет этим устройствам сообщаться, когда они находятся в радиусе до 200 метров друг от друга. ZigBee - название набора сетевых протоколов верхнего уровня, использующих маленькие маломощные радиопередатчики, основанные на стандарте IEEE 802.15.4. Этот стандарт описывает беспроводные персональные вычислительные сети (WPAN). ZigBee может активироваться за 15 миллисекунд или меньше, задержка отклика устройства может быть очень низкой, особенно по сравнению с Bluetooth, для которого задержка, образующаяся при переходе от спящего режима к активному, обычно достигает трёх секунд. Так как ZigBee большую часть времени находится в спящем режиме, уровень потребления энергии может быть очень низким, благодаря чему достигается длительная работа от батарей. Области применения беспроводных сетей. Беспроводные сети поддерживают множество приложений, которые выгодны для пользователя тем, что обеспечивают его мобильность и высокую надежность связи в отличие от подверженных сбоям кабельных соединений. Более того, во многих случаях благодаря применению беспроводных сетей достигается существенная экономия средств за счет повышения эффективности труда и уменьшения количества периодов вынужденного бездействия, возникающих при применении проводных сетей. Для использования большинства технологий беспроводных сетей не требуется лицензия, что делает их развертывание простым и экономически выгодным. В большинстве случаев беспроводная сеть — это просто расширение какой-нибудь уже существующей проводной сети. В этом случае служащий может выполнять определенное задание, находясь в оптимальном для этого месте, а не там, где у него есть доступ к проводной сети. Например, работник склада может использовать беспроводное ручное устройство для сканирования предметов, разгружаемых из грузовика. Это намного эффективнее, чем записывать их номера с последующим введением их в настольный терминал, находящийся где-то в помещении, далеко от погрузочной платформы. Например, служащие магазина розничной торговли могут определять местонахождение необходимого покупателю товара или проводить инвентаризацию с использованием специальных беспроводных телефонов, включенных в беспроводную локальную сеть. Многие фирмы с успехом применяют беспроводные локальные сети для управления процессом производства, что снижает эксплуатационные расходы. Поскольку связь между производственным оборудованием и главными управляющими системами осуществляется без использования проводов, компания может реорганизовать сборочный процесс в любое время из любого места, экономя тем самым время и средства. Многие колледжи и начальные школы считают целесообразным развернуть на своей территории беспроводную локальную сеть — в основном, для обеспечения мобильного доступа к сетевым приложениям для своих учащихся. Наличие такого доступа расценивается как конкурентоспособное преимущество. Школы стараются увеличить число учеников с ноутбуками, желающих получить доступ в Internet и к школьным ресурсам из любого уголка кампуса (студенческого городка), например из класса, библиотеки, институтского двора или общежития. Основные области применения беспроводных локальных сетей 1.Доступ в аэропортах, железнодорожных вокзалах и т. п. 2. Организация локальных сетей в зданиях, где нет возможности установить современную кабельную систему, например, в исторических зданиях с оригинальным интерьером. 3. Организация временных локальных сетей, например, при проведении конференций. 4.Расширения локальных сетей. Небольшое число рабочих мест в таком здании делает крайне невыгодным прокладку к нему отдельного кабеля, поэтому беспроводная связь оказывается более рациональным вариантом. 5. Мобильные локальные сети. Пользователь получает возможность пользоваться услугами сети, перемещаясь из помещения в помещение или из здания в здание Уязвимость механизма аутентификации стандарта 802.11 С момента ратификации стандарта IEEE 802.11b в 1999 году, беспроводные ЛВС получили широкое распространение. Средства обеспечения безопасности, предусмотренные спецификацией IEEE 802.11 и применимые также к 802.11b, 802.11a, 802.11g подверглись тщательному анализу и серьёзной критике. Аналитиками были выявлены и продемонстрированы серьёзныеуязвимости в определённых стандартом механизмах аутентификации (authentification),обеспечения конфиденциальности (privacy) и целостности (integrity) данных. Стандарт IEEE 802.11 предусматривает два механизма аутентификации беспроводных абонентов: открытую аутентификацию (open authentication) и аутентификацию с общим ключом (shared key authentication). Также широко используются два других механизма, а именно назначение идентификатора беспроводной ЛВС (Service Set Identifier, SSID) и аутентификация абонента по его MAC-адресу (MAC address authenticati-on). Уязвимость открытой аутентификации. Открытая аутентификация не позволяет точке радиодоступа определить, является ли абонент легитимным илинет. Это становится серьезной брешью в системе безопасности в том случае, если в беспроводной ЛВС неиспользуется шифрование WEP. Cisco не рекомендует эксплуатацию беспроводных ЛВС без шифрования WEP. В случаях, когда использование шифрования WEP не требуется или невозможно (например в беспроводных ЛВС публичного доступа), методы аутентификации более высокого уровня могут быть реализованы посредством Cisco Service Selection Gateway (SSG). Уязвимость аутентификации с общим ключом. Аутентификация с общим ключом требует настройки у абонента статического WEP-ключа для шифрования challenge text, отправленного точкой радиодоступа. Точка радиодоступа аутентифицирует абонента посредством дешифрования его ответа на challenge и сравнения его с отправленным оригиналом. Обмен фреймами, содержащими challenge text, происходит по открытому радиоканалу, а значит подвержен атакам со стороны стороннего наблюдателя (man-in-the-middle attack). Наблюдатель может принять как не-шифрованный challenge text, так и тот же challenge text, но уже в шифрованном виде. Шифрование WEP производится путем выполнения побитовой операции XOR над текстом сообщения и ключевой последовательностью (key stream), в результате чего получается зашифрованное сообщение (ciphertext). Важно понимать, что выполнение побитовой операции XOR над зашифрованным сообщением и ключевой последовательностью имеет результатом текст исходного сообщения. Таким образом, наблюдатель может легко вычислить сегмент ключевой последовательности путем анализа фреймов в процессе аутентификации абонента. Аутентификация абонента по его MAC-адресу не предусмотрена стандартом IEEE 802.11, однако поддерживается многими производителями оборудования для беспроводных ЛВС, в том числе Cisco Systems. Стандарт IEEE 802.11 требует передачи MAC-адресов абонента и точки радиодоступа в открытом виде. В результате этого в беспроводной ЛВС, использующей аутентификацию по MAC-адресу, хакер может обмануть метод аутентификации путём подмены своего MAC-адреса на легитимный. Подмена MAC-адреса возможна в беспроводных адаптерах, допускающих использование локально администрируемых MAC-адресов. Хакер может воспользоваться анализатором трафика протокола IEEE 802.11 для выявления MAC-адресов легитимных абонентов. Беспроводные глобальные сети на основе космических технологий. Помимо наземных систем сотовой связи средства для соединения пользователей через сеть на обширных пространствах предоставляют системы космического базирования. Спутники для вещательного телевидения и других коммуникаций используются уже несколько десятилетий. Но подключать абонентов к Internet спутниковые системы начали совсем недавно (рис. 7.7). Скорости передачи данных вполне приемлемые, при загрузке — до 1,5 Мбит/с. Некоторые спутниковые системы поддерживают двусторонний обмен данными, позволяя пользователям посылать данные на спутник (и в обратном направлении). Например, мобильное устройство пользователя может передать на спутник запрос на просмотр Web-страницы. Спутник передает эти данные на соответствующую наземную станцию, которая затем перешлет Web-страницу через спутник пользователю. Отдельные спутниковые системы поддерживают только нисходящий канал связи. Пользовательское устройство может затребовать Web-страницу через другую сеть, например телефонную, после чего спутник передаст страницу пользователю. За счет размещения активных радио повторителей на искусственных спутниках Земли можно обеспечить широковещание и связь типа "точка-точка" на больших участках земной поверхности. Возможность широковещания спутникового повторителя уникальна. При должном выборе диаграммы направленности антенны спутника он может обеспечивать вещание в строго определенной области. Метеорная связь Миллиарды микроскопических метеоров попадают в земную атмосферу. Они падают в любое время и во всех уголках мира. Когда метеоры на большой высоте проникают в атмосферу, они ионизируют газ. Если метеор достаточно крупный, этот газ выглядит как падающая звезда. При метеорной связи радиосигналы отражаются от метеорных следов (рис. 7.8). Это позволяет создавать протяженные (с дальностью действия до 2400км (1500 миль) беспроводные каналы передачи без каких-либо затрат на запуск и обслуживание спутников. Системы метеорной связи направляют радиоволны диапазона 40-50 МГц, модулированные сигналом данных, в направлении ионизированного метеорами газа. Радиосигналы, отразившись от ионизированного газа, направляются обратно к Земле. Надежность метеорной связи высока, однако она может гарантировать скорость передачи от 300 до 2400 бит/с. Это очень мало, даже по сравнению с телефонными модемами. Однако стоимость оборудования для метеорной связи настолько низка по сравнению со спутниковыми системами, что не очень требовательные к производительности сети приложения, такие как передача телеметрических сигналов, вполне могут использовать метеорную связь. Посредством метеорной связи, например, можно передавать данные об уровне снежного покрова в отдаленных горных местностях в центр мониторинга. USB-адаптеры. Маршрутизаторы. Для создания простейшей беспроводной сети требуется не менее двух устройств. Каждое из устройств должно содержать радиопередатчик и радиоприемник, настроенные на одинаковые частоты. Однако для большинства беспроводных развертываний требуются: Оконечные устройства, оснащённые беспроводными сетевыми адаптерами Устройство инфраструктуры (например, беспроводной маршрутизатор или точка беспроводного доступа) Для беспроводного обмена данными оконечным устройствам требуется беспроводной сетевой адаптер со встроенным радиопередатчиком/радиоприемником, а также драйвер, необходимый для работы адаптера. Все современные ноутбуки, планшетные компьютеры и смартфоны оснащены интегрированными беспроводными сетевыми адаптерами. Однако, если в устройстве нет интегрированного беспроводного сетевого адаптера, можно использовать беспроводной USB-адаптер. Например: Двухполосный Wi-Fi беспроводной Mini USB-адаптер Linksys AE6000 2.4 или 5 ГГц 802.11ас Высокопроизводительный двухполосный USB-адаптер Linksys AE3000 N Пользователь домашней сети обычно подключает беспроводные устройства друг к другу с помощью небольшого интегрированного беспроводного маршрутизатора. Такие небольшие маршрутизаторы с интеграцией сервисов выполняют следующие функции: Точка доступа — предоставляет беспроводной доступ 802.11a/b/g/n/ac. Коммутатор — предоставляет коммутатор Ethernet 10/100/1000 с четырьмя портами и полнодуплексным режимом для подключения проводных устройств. Маршрутизатор — предоставляет шлюз по умолчанию для связи с другими сетевыми инфраструктурами. Например, маршрутизатор Cisco Linksys EA6500 обычно реализуется в качестве устройства беспроводного доступа к корпоративной сети малого предприятия или домашней сети. Беспроводной маршрутизатор подключается к DLS-модему и объявляет свои службы путем отправки сигналов, содержащих общий идентификатор набора услуг (SSID). Внутренние устройства выполняют беспроводное обнаружение идентификатора маршрутизатора SSID и пытаются выполнить ассоциацию и аутентификацию на маршрутизаторе для получения доступа к сети Интернет. Предполагаемая нагрузка на маршрутизатор в этой среде достаточно низка. Таким образом, маршрутизатор может управлять обеспечением доступа к сети WLAN, 802.3 Ethernet и подключением к сети интернет-провайдера. Маршрутизатор также предоставляет ряд дополнительных функций, среди которых высокоскоростной доступ, оптимизация для поддержки передачи потокового видео, поддержка IPv6, служба качества обслуживания (QoS), упрощённая установка и настройка с помощью Wi-Fi WPS, USB-порты для подключения принтеров или портативных накопителей. Кроме того, пользователи домашней сети, которым требуется расширить набор сетевых услуг как в проводной, так и в беспроводной сети, могут воспользоваться беспроводными адаптерами Powerline. С помощью этих адаптеров устройство может напрямую подключиться к сети через розетки электропитания, что идеально подходит для передачи потокового HD-видео и трансляции онлайн-игр. Эти устройства просты в установке: просто подключитесь к розетке электропитания или сетевому фильтру и подключите устройства простым нажатием кнопки. Передача беспроводных сигналов. Воздушная среда не предполагает использования каких-либо активных компонентов в беспроводной сети. На вид и эффективность беспроводных информационных сигналов влияют несколько пассивных элементов. Так, при распространении через среду сигналы могут затухать из-за погодных условий, находящихся на их пути материальных объектов, а также из-за потерь, вызванных большим расстоянием между передающей и приемной платами интерфейса сети. Кроме того, сигналы, передаваемые через воздушную среду, подвержены многолучевому (multipath) распространению, воздействию помех и других факторов. Беспроводные системы используют электромагнитные волны, которые могут распространяться в космическом вакууме или через некоторые среды передачи данных, такие, как эфир. Радиочастотный спектр представляет собой часть электромагнитного спектра и служит для передачи голоса, видео и данных. Для него используются частоты в диапазоне от 3 кГц до 300 ГГц. Существует большое число разновидностей беспроводной передачи данных. Каждая из технологий беспроводной передачи информации имеет свои преимущества и недостатки. - Инфракрасному (Infrared — ИК) методу передачи данных присуща очень большая пропускная способность и низкая стоимость, но очень маленькие расстояния, на которые можно передавать данные. - Узкополосным (Narrowband) технологиям присуща небольшая пропускная способность и средняя стоимость. Они требуют лицензирования и работают на небольших расстояниях. - Технологии с расширением спектра (Spread spectrum) имеют среднюю стоимость и большую пропускную способность. Они используются для взаимодействия в пределах территориальной сети. Данный тип связи используется в оборудовании Cisco Aironet. Для широкополосных средств персональной связи (Broadband personal communications service — PCS) характерна низкая пропускная способность, средняя стоимость; они обеспечивают взаимодействие устройств в пределах города. - Технология с коммутацией каналов и пакетов данных (сотовая система передачи данных и сотовая система передачи пакетов цифровых данных — Cellular Data and Cellular Digital Packet Data, CDPD) характеризуется низкой пропускной способностью, высокой стоимостью передачи данных и обеспечивает покрытие в пределах государства. - Спутниковая связь (Satellite) имеет низкую пропускную способность, высокую стоимость и обеспечивает покрытие в пределах государства либо всего земного шара. При рассмотрении сигнала, который используется для передачи информации в формате данных, необходимо иметь представление о следующих вещах: - как быстро передается информация, т.е. какой скорости передачи данных можно достичь? - как далеко могут быть переданы данные, т.е. насколько устройства беспроводной ЛВС (WLAN) могут быть удалены друг от друга при сохранении максимальной скорости передачи данных? - как много данных может быть передано, т.е. как много пользователей может существовать в такой сети без замедления скорости передачи данных - тип используемой модуляции сигнала. Сложные методы модуляции позволяют достичь большей пропускной способности; - расстояние. Чем больше расстояние между передатчиком и приемником, тем слабее сигнал будет получен на приемнике; - уровень шумов. Электронные помехи и физические барьеры негативно влияют на качество радиочастотного сигнала. Компоненты беспроводных локальных сетей Компоненты сетей WLAN Для создания простейшей беспроводной сети требуется не менее двух устройств. Каждое из устройств должно содержать радиопередатчик и радиоприемник, настроенные на одинаковые частоты. Однако для большинства беспроводных развертываний требуются: Оконечные устройства, оснащённые беспроводными сетевыми адаптерами Устройство инфраструктуры (например, беспроводной маршрутизатор или точка беспроводного доступа) Для беспроводного обмена данными оконечным устройствам требуется беспроводной сетевой адаптер со встроенным радиопередатчиком/радиоприемником, а также драйвер, необходимый для работы адаптера. Все современные ноутбуки, планшетные компьютеры и смартфоны оснащены интегрированными беспроводными сетевыми адаптерами. Однако, если в устройстве нет интегрированного беспроводного сетевого адаптера, можно использовать беспроводной USB-адаптер. Тип устройства инфраструктуры, на котором оконечное устройство выполняет ассоциацию и аутентификацию, варьируется в зависимости от размера и требований сети WLAN. Например, пользователь домашней сети обычно подключает беспроводные устройства друг к другу с помощью небольшого интегрированного беспроводного маршрутизатора. Такие небольшие маршрутизаторы с интеграцией сервисов выполняют следующие функции: Точка доступа — предоставляет беспроводной доступ 802.11a/b/g/n/ac. Коммутатор — предоставляет коммутатор Ethernet 10/100/1000 с четырьмя портами и полнодуплексным режимом для подключения проводных устройств. Маршрутизатор — предоставляет шлюз по умолчанию для связи с другими сетевыми инфраструктурами. Кроме того, пользователи домашней сети, которым требуется расширить набор сетевых услуг как в проводной, так и в беспроводной сети, могут воспользоваться беспроводными адаптерами Powerline. С помощью этих адаптеров устройство может напрямую подключиться к сети через розетки электропитания, что идеально подходит для передачи потокового HD-видео и трансляции онлайн-игр. Эти устройства просты в установке. Организациям, предоставляющим подключение к беспроводной сети для своих пользователей, требуется инфраструктура сети WLAN, обеспечивающая дополнительные возможности подключения. Небольшие компании предъявляют к ресурсам беспроводной сети иные требования, нежели крупные компании. Большие беспроводные сети требуют дополнительного беспроводного оборудования в целях упрощения установки и управления беспроводной сетью. Точки доступа могут быть автономными и управляемыми контроллером. Автономные точки доступа, которые иногда называют «тяжелыми», представляют собой автономные устройства, настраиваемые с помощью графического интерфейса пользователя или интерфейса командной строки (CLI) Cisco. Автономные точки доступа рекомендуется использовать в тех случаях, когда в сети требуется не более двух точек доступа. Домашний маршрутизатор — пример автономной точки доступа, поскольку вся конфигурация точки доступа хранится на устройстве. Точки доступа, управляемые контроллером, являются независимыми от сервера устройствами, для которых не требуется начальная настройка. Преимущество при использовании контроллера заключается в том, что его можно использовать для управления несколькими точками доступа. Некоторые точки доступа могут работать как в автономном режиме, так и в режиме точки доступа, управляемой контроллером. Для полноценной работы большинства точек доступа корпоративного класса требуется использование внешних антенн. Корпорация Cisco разработала антенны специально для использования с точками доступа 802.11. Эти антенны способны адаптироваться к специфическим условиям развертывания, включая физическое расположение, расстояние и эстетические требования. 3 блок Настройте беспроводной маршрутизатор (Wireless Router) для работы с сетью. 1)Настройки маршрутизатора провайдера Router0 (жирным выделено то, что необходимо ввести с клавиатуры: Router>en Router# Router#conf t Enter configuration commands, one per line. End with CNTL/Z. Router (config)#int fa0/0 Router (config-if)#ip address 210.210.0.1 255.255.255.252 Router (config-if)#no shutdown Router (config-if)# %LINK-5-CHANGED: Interface FastEthernet0/0, changed state to up %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to up Router (config-if)#end Router# %SYS-5-CONFIG_I: Configured from console by console Router#wr mem Building configuration... [OK] 2)Настройки домашнего wi-fi маршрутизатора Wireless Router0 выполняется с помощью веб интерфейса. Настройка внешнего интерфейса во вкладке Setup показана на рисунке. Настройка локальной сети (Network Setup) Выбираем по умолчанию ip-адрес 192.168.0.1, маска 24-битная 255.255.255.0, разрешён DHCP-сервер, начало раздачи с адреса 192.168.0.100 и всё. После чего незабываем сохранить настройки, нажать на кнопку внизу формы Save Settings. Настройки во вкладке Wireless, т.е. wi-fi. Выбираем основные настройки вайфая: режим (mode), мы выбираем смешанный (mixed); идентификатор сети (SSID) — netskills; ширина канала (Radio Band) — auto; частоту — 1-2.412HGz; видимость сети (SSID Broadcast) — видимая (enable). Сохраняем настройки. Переходим ко вкладке Wireless Security. Выбираем режим шифрования WPA2 Personal, алгоритм шифрования AES, ключевое слово для выбранного режима шифрования не менее 8 символов. Сохраняем. 3)Настройка wi-fi адаптера на ноутбуке. Вкладка Desktop->PC Wireless->Connect. Смотрим доступные нам сети. Нажимаем кнопку Connect для подключения к сети netskills. Если настройки произведены верно, то появиться пунктирная линия между wi-fi маршрутизатором и ноутбуком как на рисунке.  Введём на ноутбуке в командной строке команду ipconfig, чтобы проверить правильность настроек. Из рисунка видно, что DHCP- сервер присвоил правильный ip 192.168.0.100 Пропингуем шлюз (wi-fi маршрутизатор) и пропингуем адрес интернет провайдера. На рисунке видно, что в обоих случаях пинг идёт. Приведите пример организации распределенной сети Wi-Fi с топологией "точка - точка". Сеть из точки в точку, соединение точка-точка[1] — простейший вид компьютерной сети, при котором два компьютера соединяются между собой напрямую через коммуникационное оборудование. Достоинством такого вида соединения является простота и дешевизна, недостатком — соединить таким образом можно не более двух компьютеров, в отличие от таких методов передачи данных, как широковещание и точка-много точка. Часто используется в случаях, когда необходимо быстро передать информацию с одного компьютера, например, ноутбука, на другой. Если две точки находятся в непосредственной близости, то связь обычно осуществляется через RS232 или подобный протокол (см. Нуль-модемное соединение). При соединении на расстоянии используются модемы. Для соединений точка-точка используются протоколы SLIP[2], PPP, HDLC[1] и другие. Современное использование термина «сеть точка-точка» относится к фиксированным точкам беспроводного доступа Интернета или VoIP через радиоволны в много гигагерцевом диапазоне, а также такие технологии, как лазерные телекоммуникации. Команды, которые добавляют настройки безопасности и ключи подключения. При настройке сетевого оборудования важно помнить о настройке базовых параметров безопасности оборудования, так как именно они предотвращают большую часть угроз безопасности. Встроенный функционал защиты обеспечивает базовый и необходимый уровень безопасности, который предотвращает распространённые виды атак злоумышленников. Сетевые администраторы не забывают это делать, но простые системные администраторы часто пренебрегают данными настройками и оставляют настройки без изменений. В данной статье приведена таблица базовых настроек c пояснением и примером для настройки базовых параметров безопасности Cisco.

Приведите пример создания пула (набора) адресов Wi-Fi-pool-DHCP. Маршрутизатор Cisco, работающий под управлением программного обеспечения Cisco IOS, может быть настроен на работу в качестве DHCP сервера. Сервер назначает и управляет адресами IPv4 из указанных пулов адресов в маршрутизаторе для DHCP клиентов. |