1. Назначение технологии расширенного спектра в беспроводных сетях

Изначально метод расширенного спектра создавался для разведывательных и военных целей. Основная идея метода состоит в том, чтобы распределить информационный сигнал по широкой полосе радиодиапазона, что в итоге позволит значительно усложнить подавление или перехват сигнала. Первая разработанная схема расширенного спектра известна как метод перестройки частоты. Более современной схемой расширенного спектра является метод прямого последовательного расширения. Оба метода используются в различных стандартах и продуктах беспроводной связи.

2. Принцип расширения спектра скачкообразной перестройкой частоты (FHSS)

Для того чтобы радиообмен нельзя было перехватить или подавить узкополосным шумом, было предложено вести передачу с постоянной сменой несущей в пределах широкого диапазона частот. В результате мощность сигнала распределялась по всему диапазону, и прослушивание какой-то определенной частоты давало только небольшой шум. Последовательность несущих частот была псевдослучайной, известной только передатчику и приемнику. Попытка подавления сигнала в каком-то узком диапазоне также не слишком ухудшала сигнал, так как подавлялась только небольшая часть информации.

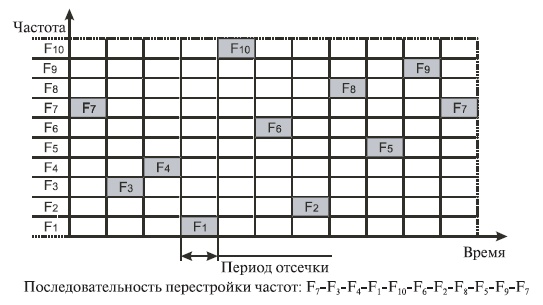

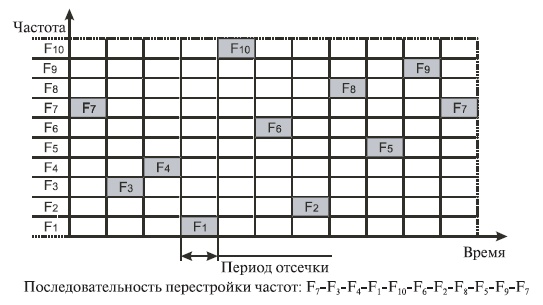

Идею этого метода иллюстрирует рис. 1.10.

В течение фиксированного интервала времени передача ведется на неизменной несущей частоте. На каждой несущей частоте для передачи дискретной информации применяются стандартные методы модуляции, такие как FSK илиPSK. Для того чтобы приемник синхронизировался с передатчиком, для обозначения начала каждого периода передачи в течение некоторого времени передаются синхробиты. Так что полезная скорость этого метода кодирования оказывается меньше из-за постоянных накладных расходов на синхронизацию.

Рис. 1.10. Расширение спектра скачкообразной перестройкой частоты

Несущая частота меняется в соответствии с номерами частотных подканалов, вырабатываемых алгоритмом псевдослучайных чисел. Псевдослучайная последовательность зависит от некоторого параметра, который называютначальным числом. Если приемнику и передатчику известны алгоритм и значение начального числа, то они меняют частоты в одинаковой последовательности, называемой последовательностью псевдослучайной перестройки частоты.

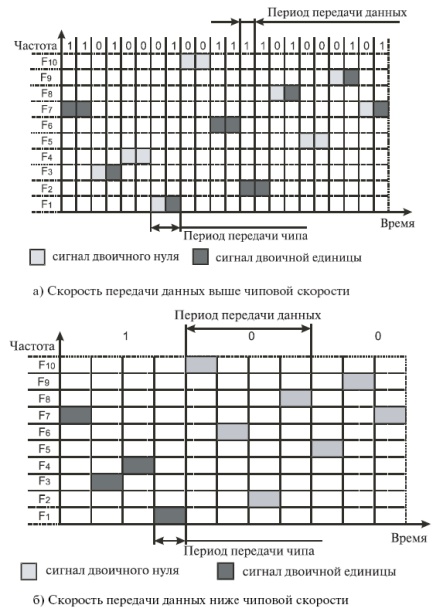

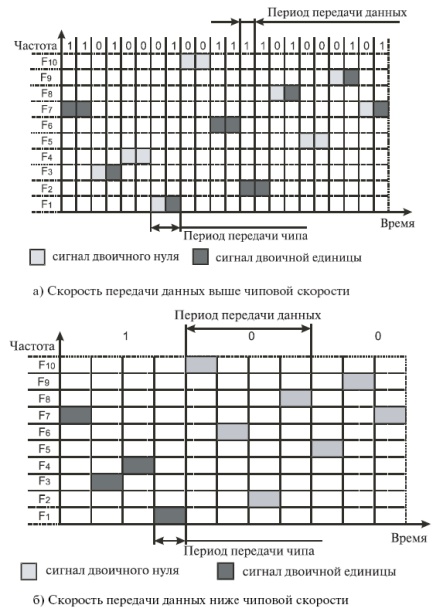

Если частота смены подканалов ниже, чем скорость передачи данных в канале, то такой режим называют медленным расширением спектра (рис. 1.11а); в противном случае мы имеем дело с быстрым расширением спектра (рис. 1.11б).

Метод быстрого расширения спектра более устойчив к помехам, поскольку узкополосная помеха, которая подавляет сигнал в определенном подканале, не приводит к потере бита, так как его значение повторяется несколько раз в различных частотных подканалах. В этом режиме не проявляется эффект межсимвольной интерференции, потому что ко времени прихода задержанного вдоль одного из путей сигнала система успевает перейти на другую частоту.

Метод медленного расширения спектра таким свойством не обладает, но зато он проще в реализации и сопряжен с меньшими накладными расходами.

увеличить изображение

Рис. 1.11. Соотношение между скоростью передачи данных и частотой смены подканалов

Методы FHSS используются в беспроводных технологиях IEEE 802.11 и Bluetooth.

В FHSS подход к использованию частотного диапазона не такой, как в других методах кодирования - вместо экономного расходования узкой полосы делается попытка занять весь доступный диапазон. На первый взгляд это кажется не очень эффективным - ведь в каждый момент времени в диапазоне работает только один канал. Однако последнее утверждение не всегда справедливо - коды расширенного спектра можно использовать и для мультиплексирования нескольких каналов в широком диапазоне. В частности, методы FHSS позволяют организовать одновременную работу нескольких каналов путем выбора для каждого канала таких псевдослучайных последовательностей, чтобы в каждый момент времени каждый канал работал на своей частоте (конечно, это можно сделать, только если число каналов не превышает числа частотных подканалов).

3. Принцип прямого последовательного расширения спектра (DSSS)

В методе прямого последовательного расширения спектра также используется весь частотный диапазон, выделенный для одной беспроводной линии связи. В отличие от метода FHSS, весь частотный диапазон занимается не за счет постоянных переключений с частоты на частоту, а за счет того, что каждый бит информации заменяется N-битами, так что тактовая скорость передачи сигналов увеличивается в N раз. А это, в свою очередь, означает, что спектр сигнала также расширяется в N раз. Достаточно соответствующим образом выбрать скорость передачи данных и значение N, чтобы спектр сигнала заполнил весь диапазон.

Цель кодирования методом DSSS та же, что и методом FHSS, - повышение устойчивости к помехам. Узкополосная помеха будет искажать только определенные частоты спектра сигнала, так что приемник с большой степенью вероятности сможет правильно распознать передаваемую информацию.

Код, которым заменяется двоичная единица исходной информации, называется расширяющей последовательностью, а каждый бит такой последовательности - чипом.

Соответственно, скорость передачи результирующего кода называют чиповой скоростью. Двоичный нуль кодируется инверсным значением расширяющей последовательности. Приемники должны знать расширяющую последовательность, которую использует передатчик, чтобы понять передаваемую информацию.

Количество битов в расширяющей последовательности определяет коэффициент расширения исходного кода. Как и в случае FHSS, для кодирования битов результирующего кода может использоваться любой вид модуляции, например BFSK.

Чем больше коэффициент расширения, тем шире спектр результирующего сигнала и выше степень подавления помех. Но при этом растет занимаемый каналом диапазон спектра. Обычно коэффициент расширения имеет значение от 10 до 100.

Пример 1.2

Очень часто в качестве значения расширяющей последовательности берут последовательность Баркера (Barker), которая состоит из 11 бит: 10110111000. Если передатчик использует эту последовательность, то передача трех битов 110 ведет к передаче следующих битов:

10110111000 10110111000 01001000111.

Последовательность Баркера позволяет приемнику быстро синхронизироваться с передатчиком, то есть надежно выявлять начало последовательности. Приемник определяет такое событие, поочередно сравнивая получаемые биты с образцом последовательности. Действительно, если сравнить последовательность Баркера с такой же последовательностью, но сдвинутой на один бит влево или вправо, мы получим меньше половины совпадений значений битов. Значит, даже при искажении нескольких битов с большой долей вероятности приемник правильно определит начало последовательности, а значит, сможет правильно интерпретировать получаемую информацию.

Метод DSSS в меньшей степени защищен от помех, чем метод быстрого расширения спектра, так как мощная узкополосная помеха влияет на часть спектра, а значит, и на результат распознавания единиц или нулей.

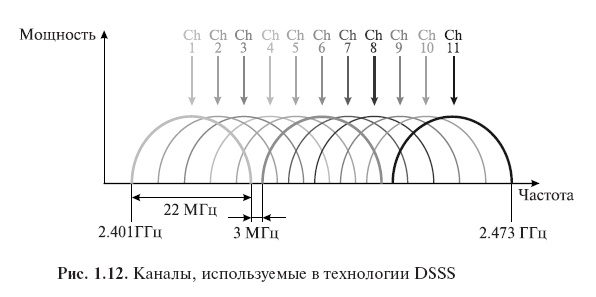

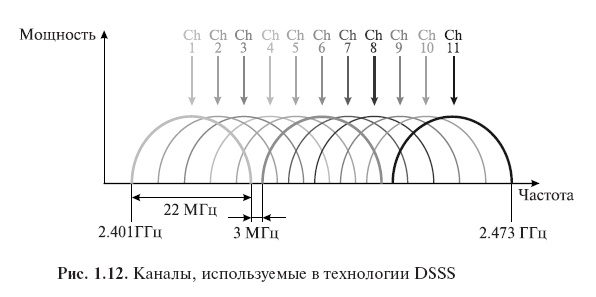

Рис. 1.12. Каналы, используемые в технологии DSSS

Беспроводные локальные сети DSSS используют каналы шириной 22 МГц, благодаря чему многие WLAN могут работать в одной и той же зоне покрытия. В Северной Америке и большей части Европы, в том числе и в России, каналы шириной 22 МГц позволяют создать в диапазоне 2,4- 2,473 ГГц три неперекрывающихся канала передачи. Эти каналы показаны на рис. 1.12.

4. Принцип множественного доступа с кодовым разделением (CDMA)

Понятие множественного доступа связано с организацией совместного использования ограниченного участка спектра многими пользователями. В ССС существует три варианта множественного доступа: с частотным, с временным и с кодовым разделением каналов.

В методе CDMA большая группа пользователей (например, от 30 до 50), одновременно использует общую относительно широкую полосу частот (не менее 1 МГц). Каналы трафика при таком способе разделения среды создаются присвоением каждому пользователю отдельного кода, который распространяется по всей ширине полосы. В данном случае не существует временного разделения, и все абоненты постоянно используют всю ширину канала. Вещание абонентов накладывается друг на друга, но поскольку их коды отличаются, они могут быть легко дифференцированы. Как и TDMA, метод CDMA может быть реализован только в цифровой форме.

Основные принципы метода - расширение спектра за счет модуляции ПСП в сочетании с кодовым разделением физических каналов - определяют и общие достоинства методе CDMA: высокую помехоустойчивость, хорошую приспособленность к условиям многолучевого распространения, высокую емкость системы.

В CDMA регулировка уровней сигналов, применение секторных антенн на БС и использование принципа «речевой активности» (станция излучает лишь тогда, когда абонент говорит, и не излучает в паузах речи), оперативное изменение числа задействованных каналов связи в пределах имеющегося ресурса позволяет практически реализовать предельно малое допустимое отношение сигнал/помеха, т.е. получить предельно большие пропускную способность и емкость системы. Это технические особенности CDMA обеспечивают высокие характеристики метода. С другой стороны, их реализация достаточно сложна.

В методе нет частотного планирования, во всех ячейках используется одна и та же полоса частот. Если, в терминах разработки Qualcomm, под CDMA отведена полоса более широкая чем минимально необходимые 1,23 МГц, то каждый из поддиапазонов в 1,23 МГц используется во всех ячейках с однотипной организацией работы во всех поддиапазонах. При этом в качестве коэффициента эффективности повторного использования частот указывается величина порядка 2/3, т.е. вследствие помех от других ячеек число используемых в каждой ячейке каналов снижается в 1,5 раза по сравнению с одной изолированной ячейкой (эти коэффициенты аналогичны соответственно 1/7 и 7 в 7-ячеечном кластере методов FDMA и TDMA).

В методе CDMA реализуется «мягкая передача обслуживания». Когда ПС приближается к границе ячейки, т.е. сигналы от двух БС (рабочей ячейки и одной из смежных) становятся соизмеримыми по уровню, по команде с ЦК через БС смежной ячейки организуется второй канал связи с той же ПС; при этом первый канал (в «старой» ячейке) продолжает работать, т.е. ПС принимает сигналы одновременно от двух БС, используя технические возможности рейк-приемника. Так продолжается до тех пор, пока ПС не удалится от границы ячеек, т.е. пока сигнал от второй БС не станет существенно сильнее сигнала от первой. После этого канал связи через первую БС закрывается, и процесс передачи обслуживания завершается.

Метод CDMA требует точной синхронизации БС системы. Это может быть реализовано, например, при помощи спутниковой геодезической системы GPS, но в результате ССС оказывается не автономной.

В методе CDMA нет защитных интервалов (бланков), как в методе TDMA, а большое число знаков в используемых кодовых последовательностях облегчает сохранение конфиденциальности передаваемой информации. Высокая помехоустойчивость CDMA и распределение энергии по широкой полосе частот допускают совместную с CDMA работу некоторого числа узкополосных каналов связи в пределах той же широкой полосы при относительно небольшом уровне взаимных помех.

Метод CDMA обладает сравнительно высокой помехоустойчивостью и хорошо работает в условиях многолучевого распространения. Кроме того, он отличается высокой скрытностью, не использует частотного планирования, допускает «мягкую передачу обслуживания», но все это требует обязательного использования достаточно сложных технических решений: аккуратной регулировки уровня сигналов, применения секторных антенн и отработки «речевой активности», точной синхронизации БС, причем последнее может быть связано с потерей автономности системы.

В качестве оценки емкости системы, в терминах эквивалентного числа физических каналов на ячейку, иногда приводят коэффициент увеличения порядка 20 в сравнении с методом FDMA стандарта AMPS. Если учесть, что переход от FDMA к TDMA увеличивает число физических каналов в три раза, а при полускоростном кодировании в шесть раз, получается, что переход от TDMA к CDMA может обеспечить примерно трехкратное увеличение числа каналов.

Однако фактически возможно более сильное влияние помех в CDMA, чем принималось в расчетах, а также в некоторых ситуациях может возникнуть необходимость более плотного расположения БС. Эти факторы ведут к снижению емкости системы. Кроме того, метод TDMA имеет дополнительные возможности: скачки по частоте (предусмотренные, в частности, стандартом GSM), которые, в сочетании с прерывистым излучением (отработкой «речевой активности») и оперативной регулировкой мощности излучения, смягчают влияние релеевских замираний и снижают средний уровень помех, т.е. позволяют реализовать большие значения коэффициента повторного использования частот. К той же цели ведет и использование адаптивного распределения каналов, в том числе в сотовых сетях иерархической структуры; в отношении построения последних TDMA имеет преимущества по сравнению с CDMA. В результате методы CDMA и TDMA оказываются примерно сопоставимыми по обеспечиваемой ими емкости.

5. Зона покрытия беспроводной локальной сети 802.11

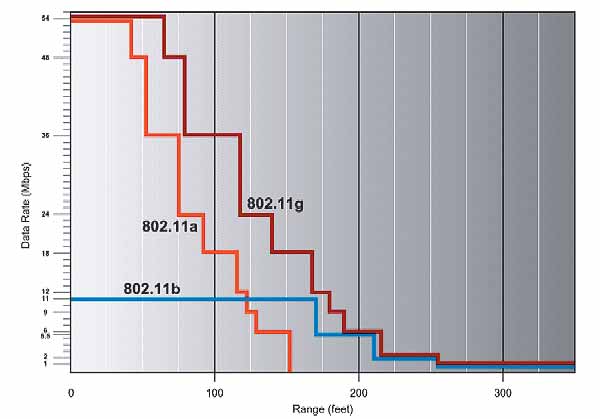

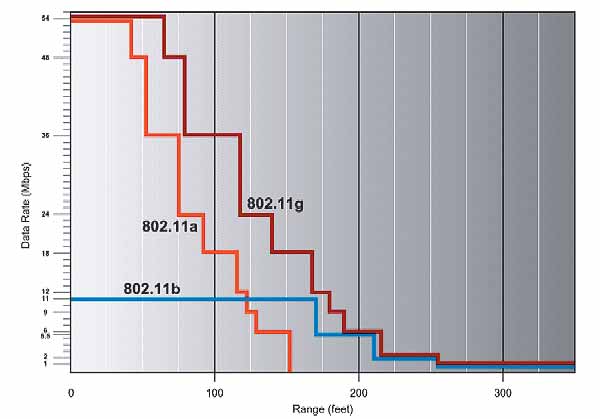

Рассматривая особенности стандарта 802.11g, мы до сих пор не касались такой важной характеристики, как радиус действия (зона покрытия) беспроводной сети. Кроме того, было бы логично сравнить IEEE 802.11g с другими популярными стандартами беспроводной связи — IEEE 802.11a и 802.11b/b+.

Говоря о зоне покрытия беспроводной сети, следует учитывать несколько обстоятельств. Во-первых, максимальное расстояние между двумя беспроводными адаптерами в значительной степени зависит от того, есть ли между ними преграды или эти адаптеры находятся в зоне прямой видимости. Радиус действия беспроводной сети зависит также от того, имеется ли в этой сети точка доступа (режим Infrastructure BSS) или же сеть функционирует в режиме Ad Hoc. Далеко не последнюю роль играет и мощность передатчика точки доступа. Поэтому понятие радиуса действия беспроводной сети довольно условно. К тому же, используя несколько точек доступа в режиме Infrastructure ESS, зону покрытия можно неограниченно увеличивать.

Если же говорить о зоне покрытия с одной точкой доступа в идеальных условиях (отсутствие преград и радиочастотных помех), то при сравнении возможностей различных беспроводных стандартов сети стандарта IEEE 802.11g оказываются и более скоростными, и более «дальнобойными», чем сети стандартов IEEE 802.11a и 802.11b/b+. Так, не уступая по своим скоростным характеристикам стандарту IEEE 802.11a, стандарт IEEE 802.11g обеспечивает такую же зону покрытия, как и стандарт IEEE 802.11b

Рис. 35.Сравнение стандартов беспроводной связи по скорости и зоне покрытия .

Если средний радиус сети стандарта IEEE 802.11a составляет 50 м, то радиус действия сетей 802.11b и 802.11g — порядка 100 м.

6. Спецификации физического уровня сетей 802.11

Спецификация физического уровня стандарта IEEE 802.11 выпускалась в три этапа: первая часть увидела свет в 1997 году, остальные две — в 1999. Первая часть, именуемая просто IEEE 802.11, включала описание уровня MAC и три спецификации физического уровня — две в диапазоне 2,4 ГГц и одну в инфракрасном диапазоне, — работающие при скоростях 1 и 2 Мбит/с. Спецификация IEEE 802а — это полоса 5 ГГц и скорость до 54 Мбит/с; IEEE 802.b — 2,4 ГГц и 5,5 и 11 Мбит/с, соответственно. Все спецификации последовательно изучаются ниже.

Исходный физический уровень IEEE 802.11

В исходном стандарте 802.11 были определены три физические среды передачи.

• Спектр, расширенный методом прямой последовательности. Полоса ISM 2,4 ГГц, скорость передачи данных 1 или 2 Мбит/с.

• Спектр, расширенный методом скачкообразной перестройки частоты. Полоса ISM 2,4 ГГц, скорость передачи данных 1 или 2 Мбит/с.

• Инфракрасный диапазон (длина волны 850-950 нм). Скорость передачи данных 1 или 2 Мбит/с.

Ключевые элементы спецификаций перечислены в табл. 5.4.

Таблица 5.4 Спецификации физического уровня IEEE 802.11

а) Расширение спектра методом прямой последовательности

|

|

Скорость передачи данных

|

Длина раздробленного кода

|

Модуляция

|

Скорость передачи символов

|

Бит/символ

|

1 Мбит/с

|

11 (последовательность Баркера)

|

DBPSK

|

1 млн. символов/с

|

1

|

2 Мбит/с

|

11 (последовательность Баркера)

|

DQPSK

|

1 млн. символов/с

|

2

|

5,5 Мбит/с

|

8 (ССК)

|

DBPSK

|

1,375 млн. символов/с

|

4

|

11 Мбит/с

|

8 (ССК)

|

DQPSK

|

1,375 млн. символов/с

|

8

|

б). Расширение спектра методом скачкообразной перестройки частоты

|

|

Скорость передачи данных

|

Модуляция

|

Скорость передачи символов

|

Бит/символ

|

1 Мбит/с

|

Двухуровневая GFSK

|

1 млн. символов/с

|

1

|

2 Мбит/с

|

Четырехуровневая GFSK

|

1 млн. символов/с

|

2

|

в). Передача в инфракрасном диапазоне

|

|

Скорость передачи данных

|

Модуляция

|

Скорость передачи символов

|

Бит/символ

|

1 Мбит/с

|

16-РРМ

|

4 млн. символов/с

|

0,25

|

2 Мбит/с

|

4-РРМ

|

4 млн. символов/с

|

0,5

|

г) Ортогональное частотное уплотнение (OFDM)

|

Скорость передачи данных

|

Модуляция

|

Степень кодирования

|

Кодированных битов на поднесущую

|

Битов кода на символ OFDM

|

Битов данных на символ OFDM

|

6 Мбит/с

|

BPSK

|

1/2

|

1

|

48

|

24

|

9 Мбит/с

|

BPSK

|

3/4

|

1

|

48

|

36

|

12 Мбит/с

|

QPSK

|

1/2

|

2

|

6

|

48

|

18 Мбит/с

|

QPSK

|

3/4

|

2

|

96

|

72

|

24 Мбит/с

|

16-QAM

|

1/2

|

4

|

192

|

96

|

36 Мбит/с

|

16-QAM

|

3/4

|

4

|

192

|

144

|

49 Мбит/с

|

64-QAM

|

2/3

|

6

|

288

|

192

|

54 Мбит/с

|

16-QAM

|

3/4

|

6

|

288

|

216

|

7. Частотные диапазоны сетей 802.11 и лицензирование

Стандарт 802.11 предполагает работу на частоте 2.4-2.4835 ГГц при использовании 4FSK/2FSK FHSS (Frequency Hopping Spread Spectrum) и DSSS-модуляции (Direct Sequence Spread Spectrum), мощность передатчика 10мВт-1Вт. В данном частотном диапазоне определено 79 каналов с полосой 1 Мбит/с каждый. Максимальная пропускная способность сети составляет 2 Мбит/с (в условии малых шумов). Первая локальная сеть 802.11a использовала метод OFDM (Orthogonal Frequency Division Multiplexing). Существует несколько модификаций стандарта и соответствующих регламентирующих документов (смотри www.ieee802.org, а такжеwww.cisco.com/ipj том 5, N1, IEEE 802.11, Edgar Danielyan):

802.11D - Additional Regulatory Domains

802.11E - Quality of Service

802.11F - Inter-Access Point Protocol (IAPP)

802.11G - High data rates at 2.4 GHz

802.11H - Dynamic Channel Selection and Transmission Power Control

802.11i - Authentication and Security

Существуют каналы, работающие в инфракрасном диапазоне длин волн (850 или 950 нм). Здесь возможны две скорости передачи 1 и 2 Мбит/с. При скорости 1 Мбит/c используется схема кодирования с группированием четырех бит в 16-битовое кодовое слово, содержащее 15 нулей и одну 1 (код Грея). При передаче со скоростью 2 Мбит/c 2 бита преобразуются в 4-битовый код, содержащий лишь одну 1 (0001, 0010, 0100 и 1000).

В последнее время появились новые более скоростные версии стандарта для локальных сетей, представленные в таблице ниже. В стандарте 802.11n помимо диапазона 2,4ГГц (весьма зашумленного и допускающего выделить до 11 неперекрывающихся диапазонов-каналов) используется 5-гигагерцный диапазон и техника объединения смежных 20-мегагерцных каналов, что позволяет практически удвоить полосу пропускания. Следует учитывать, что диапазон 5ГГц допускает выделение до 23 каналов, но требует лицензирования. Здесь применяется также технология объединения пакетов, которая дает заметный выигрыш при передаче данных, но не применима для мультимедиа, так как может увеличить задержки.

Стандарт

WLAN

|

Быстродействие

канала (MAC SAP)

|

802.11b

|

5 Мбит/c

|

802.11g

|

25 Мбит/c (в отсутствии 802.11b)

|

802.11a

|

25 Мбит/c

|

802.11n

|

150 Мбит/c

|

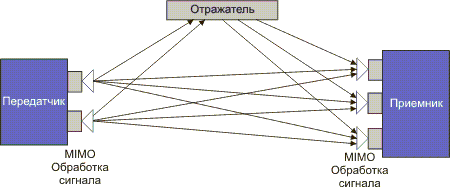

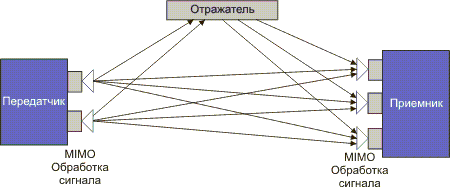

В качестве отражателей могут использоваться как естественные так и специально созданные объекты.

В перечисленных выше версиях стандарта используются каналы с полосой 20 МГц. Впервые здесь стало применяться пространственное мультиплексирование SDM (Space Division Multiplexing), показанное на рис. 4.1.8.1а ниже. В этой схеме реализуется технология многоканального ввода и многоканального вывода MIMO (Multiple Input Multiple Output). Смотри White Paper. Practical Considerations for Deploying 802.11n.

Рис. 4.1.8.1a. Схема использования пространственного мультиплексирования SDM

Если при полосе 4кГц в коммутируемых телефонных каналах удается получить скорость передачи 32кбит/с, то при частоте 2,5ГГц, экстраполируя, можно ожидать быстродействия 25Гбит/c. К сожалению это невозможно. Во-первых, заметная часть интервала 0-2,5ГГц занята каналами радиосвязи и телевидения, во-вторых, из-за шумов и наводок. На практике эффективно используется лишь 20% частотного диапазона.

|

8. Топологии сетей 802.11 «точка-точка» и с одной базовой станцией

Для организации беспроводной сети в замкнутом пространстве применяются передатчики со всенаправленными антеннами. Стандарт IEEE 802.11 определяет два режима работы сети — Ad-hoc и клиент-сервер. Режим Ad-hoc (иначе называемый «точка-точка») — это простая сеть, в которой связь между станциями (клиентами) устанавливается напрямую, без использования специальной точки доступа. В режиме клиент-сервер беспроводная сеть состоит, как минимум, из одной точки доступа, подключенной к проводной сети, и некоторого набора беспроводных клиентских станций. Поскольку в большинстве сетей необходимо обеспечить доступ к файловым серверам, принтерам и другим устройствам, подключенным к проводной локальной сети, чаще всего используется режим клиент-сервер. Без подключения дополнительной антенны устойчивая связь для оборудования IEEE 802.11b достигается в среднем на следующих расстояниях: открытое пространство — 500 м, комната, разделенная перегородками из неметаллического материала — 100 м, офис из нескольких комнат — 30 м. Следует иметь в виду, что через стены с большим содержанием металлической арматуры (в железобетонных зданиях таковыми являются несущие стены) радиоволны диапазона 2,4 ГГц иногда могут вообще не проходить, поэтому в комнатах, разделенных подобной стеной, придется ставить свои точки доступа.

9. Топологии сетей 802.11 с несколькими базовыми станциями

При топологии «звезда» одна из станций является центральной и взаимодействует с другими удаленными станциями. При этом центральная станция имеет всенаправленную антенну, а другие удаленные станции — однонаправленные антенны. Применение всенаправленной антенны в центральной станции ограничивает дальность связи дистанцией примерно 7 км. Поэтому, если требуется соединить между собой сегменты локальной сети, удаленные друг от друга на расстояние более 7 км, приходится соединять их по принципу «точка-точка». При этом организуется беспроводная сеть с кольцевой или иной, более сложной топологией.

10. Безопасность сетей 802.11: шифрование и аутентификация

В беспроводных сетях, где переносящие кадры радиоволны могут распространяться намного дальше, чем это необходимо, вопрос безопасности стоит особенно остро. Был такой интересный эксперимент. Автор в течение полутора лет ездил по Сан-Франциско с лэптопом и сетевой картой 802.11 и искал беспроводные сети, «видимые» за пределами офисных зданий.

Он насчитал более 9000 таких сетей. На одном лишь перекрестке он обнаружил сразу шесть сетей! Но самым интересным оказался тот факт, что 85 % из этих 9000 сетей не используют протокол WEP (Wired Equivalent Privacy — эквивалент кабельной безопасности), предназначенный для обеспечения безопасности в сетях стандарта 802.11! В этом разделе мы рассмотрим протокол WEP и некоторые дыры в его системе безопасности.

Определенный стандартом IEEE 802.11 протокол WEP обеспечивает как аутентификацию, так и шифрование между хостом и точкой доступа в сеть (то есть базовой станцией), для чего используется алгоритм шифрования с общими симметричными ключами. В спецификации протокола WEP не определяется алгоритм управления ключами, поэтому предполагается, что хост и точка беспроводного доступа каким-то образом об этом договариваются. Аутентификация реализуется так же, как и в придуманной нами модели протокола ар4.0. Процесс аутентификации состоит из четырех этапов.

1. Беспроводной хост запрашивает аутентификацию у базовой станции (точкидоступа).

2. Базовая станция отвечает на этот запрос 128-разрядным значением нонса.

3. Беспроводной хост зашифровывает полученный ноне при помощи симметричного ключа и посылает зашифрованный ноне базовой станции.

4. Базовая станция расшифровывает зашифрованный хостом ноне. Если полученное значение совпадает с исходным нонсом, базовая станция подтверждает личность хоста.

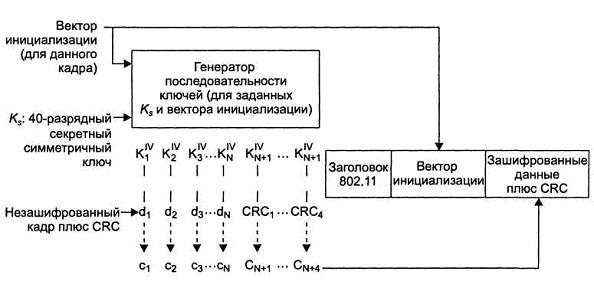

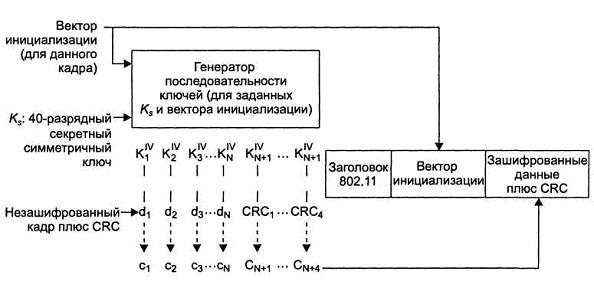

Алгоритм шифрования данных протокола WEP иллюстрирует рис.35. Предполагается, что секретный 40-разрядный симметричный ключ Ks известен и хосту и базовой станции. К этому ключу добавляется 24-разрядный вектор инициализации (Initialization Vector, IV), в результате образуется 64-разрядный ключ шифрования кадра. Для каждого следующего кадра используется новый вектор инициализации, и таким образом каждый кадр зашифровывается новым 64-разрядным ключом. Шифрование выполняется следующим образом. Сначала для поля полезной нагрузки вычисляется четырехбайтовое значение CRC. Затем полезная нагрузка и четыре байта CRC зашифровываются с помощью потокового шифра RC4. Мы не будем рассматривать здесь детали алгоритма RC4, нам достаточно знать, что, получив на входе значение ключа (Ks, IV), алгоритм RC4 формирует на выходе поток значений ключей k{IV, k2lv, k3IV и т. д., используемых для шифрования содержащихся в кадре данных и CRC. Будем считать, что эти операции выполняются побайтно. Шифрование реализуется путем сложения по модулю 2 г-го байта данных d{ с г-м ключом k(v из потока ключей, генерированного парой (Ks, IV), в результате чего формируется г-й байт зашифрованного текста с{.

Значение вектора инициализации изменяется от одного кадра к другому и включается в заголовок каждого зашифрованного кадра 802.11 открытым текстом, как показано на рисунке. Получатель берет секретный 40-разрядный симметричный ключ, также известный отправителю, добавляет к нему вектор инициализации и использует полученный 64-разрядный ключ (идентичный ключу отправителя) для расшифровки кадра

Хотя сам алгоритм RC4 считается безопасным, для его правильного применения требуется, чтобы одно и то же 64-разрядное значение никогда не использовалось дважды. Вспомним, что ключ WEP изменяется для каждого кадра. Для заданного ключа Ks (который изменяется крайне редко, если изменяется вообще) это означает, что уникальными будут только 224 ключей. Если эти ключи выбираются редко, можно показать, что вероятность выбора того же значения вектора инициализации (а следовательно, и того же 64-разрядного ключа) превысит 99 % уже после 12 000 кадров. При размере кадра в 1 Кбайт и скорости передачи данных в 11 Мбит/с для передачи 12 000 кадров потребуется всего лишь несколько секунд. Кроме того, поскольку вектор инициализации передается в кадре открытым текстом, злоумышленник легко обнаружит, когда используется дубликат вектора инициализации. |

Скачать 357.5 Kb.

Скачать 357.5 Kb.