ин. ИНСТРУКЦИОННАЯ КАРТА ). Протокол 1 от 30 08. 2021 Председатель цк аджиева З. А. Инструкционная карта 28

Скачать 285.78 Kb. Скачать 285.78 Kb.

|

|

Министерство образования и науки Республики Дагестан Государственное бюджетное профессиональное образовательное учреждение «Аграрно-экономический колледж» Одобрено Утверждаю цикловой комиссией Зам.директора по УПР Общепрофессиональных дисциплин ________А.И.Агамирзаев и профессиональных модулей «_3_»____09_____2021г. Протокол №_1_ от «_30_» _08_.2021 Председатель ЦК _________________ Аджиева З.А. ИНСТРУКЦИОННАЯ КАРТА №28 ПЗ. ПМ 02.Технология разработки и защиты баз данных Наименование работы: Распределение привилегий доступа пользователей. Управление привилегиями пользователей.. 2021 ГБПОУ «Аграрно-экономический колледж» Инструкционная - технологическая карта № 28 ПЗ. 02.Технология разработки и защиты баз данных ТЕМА: Распределение привилегий доступа пользователей. Управление привилегиями пользователей. НАИМЕНОВАНИЕ РАБОТЫ: спроектировать БД для выбранной предметной области согласно примеру, представленном в методическом указании. ЦЕЛЬ РАБОТЫ: Изучение способов защиты информации в БД на примере СУБД MS Access. Формируемые компетенции: ОК2, ПК 2.2. Приобретаемые компетенции: ПК.2.1 Реализовывать базу данных в конкретной системе управления базами данных (СУБД) ОК.2 Определяются в соответствии с ФГОС по профессии (специальности) только компетенции, формируемые в рамках данного модуля

Норма времени: 2 часов. Место проведения: Лаборатория программирования №24 Оснащение рабочего места: Компьютер, Инструкционная карта. Основные требования по технике безопасности на рабочем месте: выполнять требования по технике безопасности, пожарной безопасности, инструкций настоящего руководства; беспрекословно выполнять требования преподавателя(лаборанта); в случае обнаружения неисправности компьютера заявить об этом преподавателю. Требования безопасности перед началом работы: включение ПЭВМ и других электроприборов производится только с разрешением преподавателя Контрольные вопросы при допуске к работе: Что такое БД? Как выполняется создание форм и отчетов по образцу; Окно базы данных – один из главных элементов интерфейса Access. В нем систематизированы все объекты БД. Назовите и дайте краткую характеристику этим объектам. Какие режимы работы с основными объектами становятся доступны после раскрытия на экране окна базы данных Необходимое программное обеспечение: установка и задание необходимых параметров программного обеспечения WINDOWS; установленный пакет MicrosoftOffice (СУБД Access). Указания по выполнению работы Access - это система управления базами данных (СУБД). Под системой управле-ния понимается комплекс программ, который позволяет не только хранить большие массивы данных в определенном формате, но и обрабатывать их, представляя в удобном для пользователей виде. Access дает возможность также автоматизировать часто выполняемые операции (например, расчет заработной платы, учет материальных ценностей и т.п.). С помощью Access можно не только разрабатывать удобные формы ввода и просмотра данных, но и со-ставлять сложные отчеты. Порядок выполнения работы: З |

| Разрешения | Разрешённые действия | Объекты БД |

| Открытие изапуск | Открытие БД, формы или отчёта | БД, формы, отчёты, макросы |

| Монопольный доступ | Монопольное открытие БД | БД |

| Чтение макета | Просмотр объектов в режиме конструктора | Таблицы, запросы, формы, отчёты, макросы и модули |

| Изменение макетов | Просмотр и изменение макетов, удаление | Таблицы, запросы, формы, отчёты, макросы и модули |

| Разрешения администратора | Установка пароля в БД, репликация БД | Предоставление прав доступа другим пользователям |

| Чтение данных | Просмотр данных | Таблицы и запросы |

| Обновление данных | Просмотр и изменение данных без удаления и вставки | Таблицы и запросы |

| Вставка данных | Просмотр и вставка данных без удаления и изменения | Таблицы, запросы |

| Удаление данных | Просмотр и удаление данных без из изменения и вставки | Таблицы, макросы |

Полномочия пользователя определяются по минимальным разрешениям доступа. Изменить разрешения для пользователей могут члены группы Аdmins, владелец объекта и пользователь, получивший на этот объект разрешения администратора.

При подключении к БД пользователи получают права групп, которым они принадлежат.

3. Задание к работе

Создать новую базу данных из БД «Борей» и импортировать в нее следующие объекты:

- Таблицы: Заказано, Заказы, Клиенты, Товары;

- Запросы: Сведения о заказах;

-Формы: Заказы клиентов, Подчиненная форма заказов 1 и Подчиненная форма заказов 2.

2. Определить два уровня доступа к БД:

-для чтения;

-для изменения.

При выполнении защиты БД необходимо исключить доступ к информации несанкционированных пользователей (произвести проверку надежности защиты).

Алгоритм защиты БД MS Access Создать новую уникальную рабочую группу. Создать новую учетную запись администратора. Подключится к новой рабочей группе; открыть любую БД; в меню – сервис выбрать защиту и пользователей группы; создать нового пользователя, ввести имя и код учетной записи (это не пароль); в списке имеющейся группы выбрать: Admins – добавить. Удалить из группы администраторов пользователя Admin. Выйти из Access и войти новым пользователем в Access; обязательно ввести пароль на данную учетную запись. Создать заново БД, которую хотим защитить. Выполнить импорт объектов из исходной БД в БД, созданную на предыдущем шаге. Выполнить распределение прав на необходимые объекты.

Порядок выполнения и результаты работы

Защита на уровне пароля

Откройте БД, в пункте меню Сервис выберите Защита/Задать пароль базы данных

Появится окно, в котором вас попросят ввести пароль и повторить его.

Рекомендации по выбору пароля:

- не желательно в качестве пароля использовать такие данные, как ваше имя, дата рождения и т. д.;

- не стоит выбирать короткий пароль, так как он может быть подобран при помощи специальных программ за достаточно короткое время;

- нежелательна комбинация букв и цифр, так как это затрудняет подбор пароля и делает бесполезной атаку по словарю.

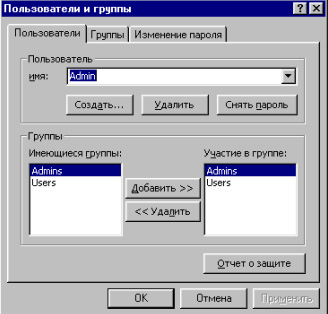

Запустите БД, которую необходимо защитить. В пункте меню Сервис выберите Защита/Пользователи и группы.

Рис.5 Окно свойств пользователей и групп

Нажмите кнопку Создать… и введите имя нового пользователя, например user1, укажите его код. По умолчанию запись войдет в группу Users. Повторите эти действия для всех пользователей, которые будут работать с БД.

Перейдите в вкладку Изменение пароля. Задайте пароль администратора, после чего при каждом запуске Access будет появляться окно, предлагающее ввести имя пользователя и пароль (рис.6).

Рис.6 Запрос имени и пароля пользователя

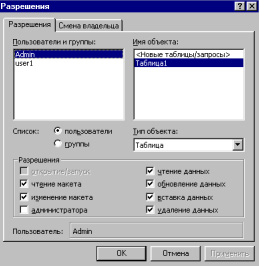

В пункте меню Сервис выберите Защита/Разрешения (рис.7). Выберете защищаемый объект, например Таблица1. Задайте разрешения для группы Users, а затем и для каждого из пользователей.

Ну вот и все, остается каждому пользователю самому ввести свой пароль. Для этого необходимо зайти в БД под своим имением и выполнить действия как при создании пароля Администратора.

Рис.7 Окно определения прав доступа для каждого пользователя

адание 1. Защита баз данных на примере MS ACCESS

адание 1. Защита баз данных на примере MS ACCESS