Консп. конспект_ лекций_СПД. Конспект лекций по курсу "Системы передачи данных" Для студентов, обучающихся по направлению

Скачать 4.08 Mb. Скачать 4.08 Mb.

|

|

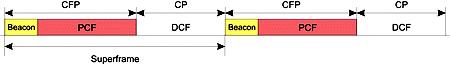

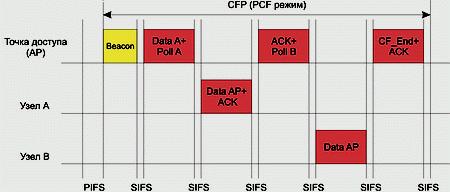

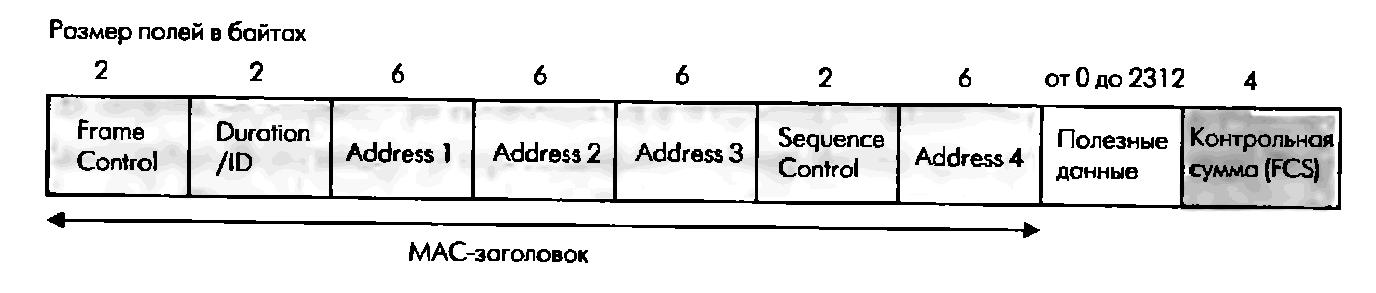

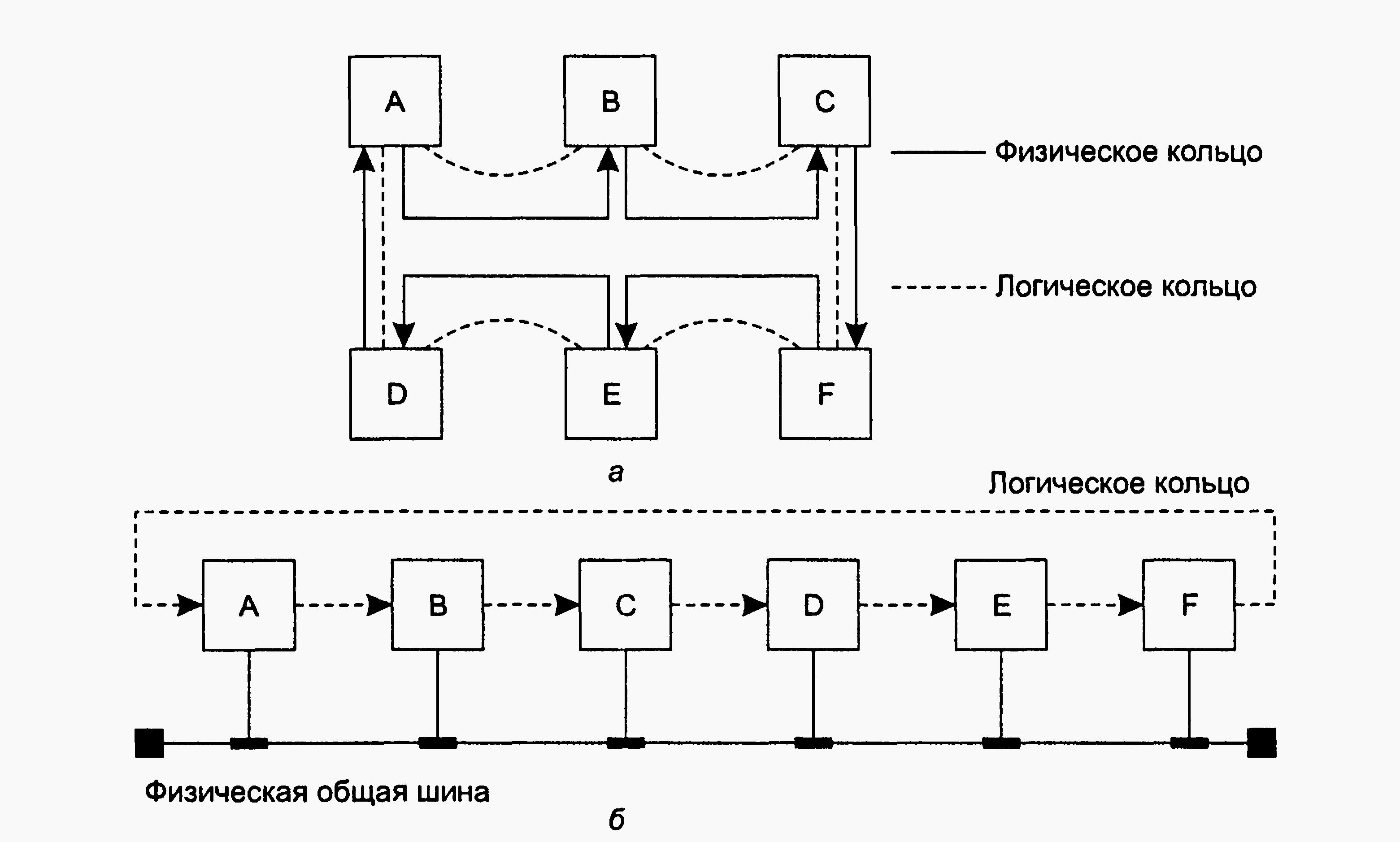

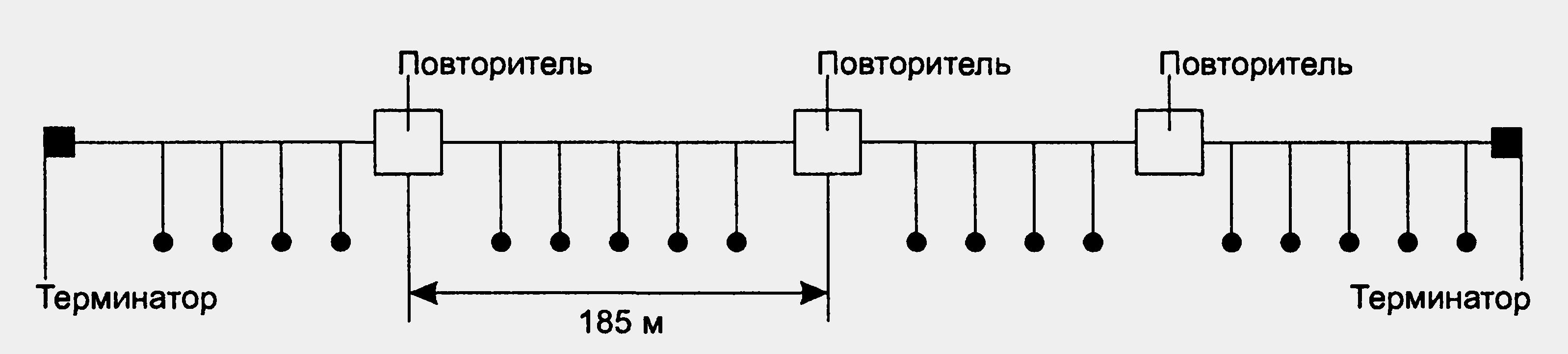

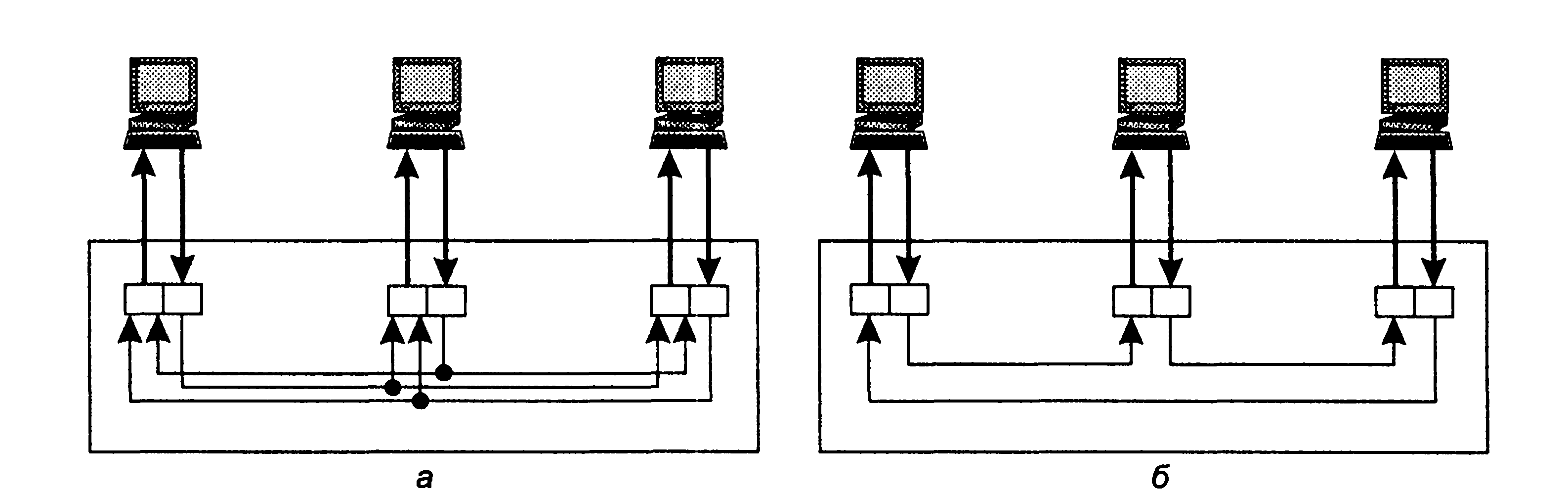

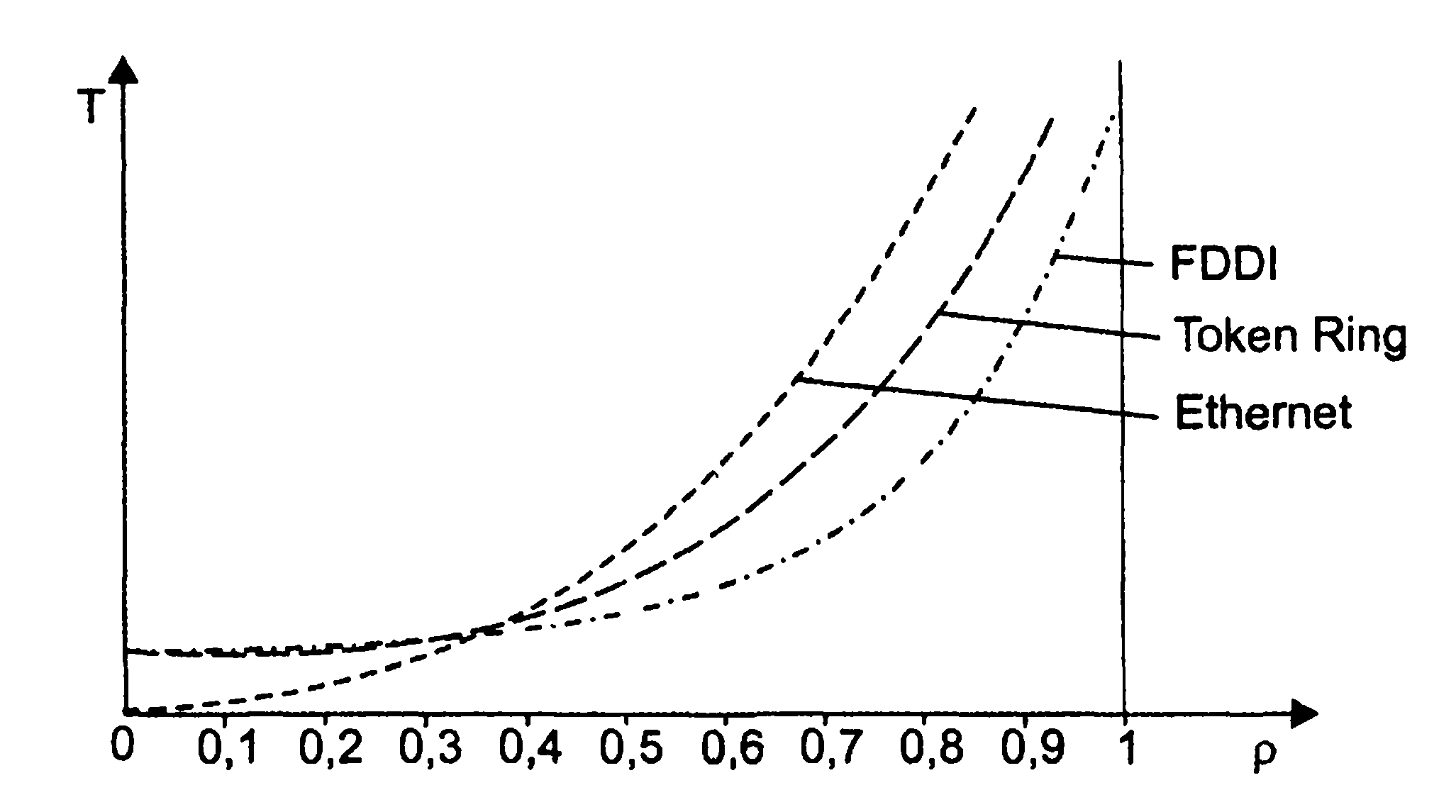

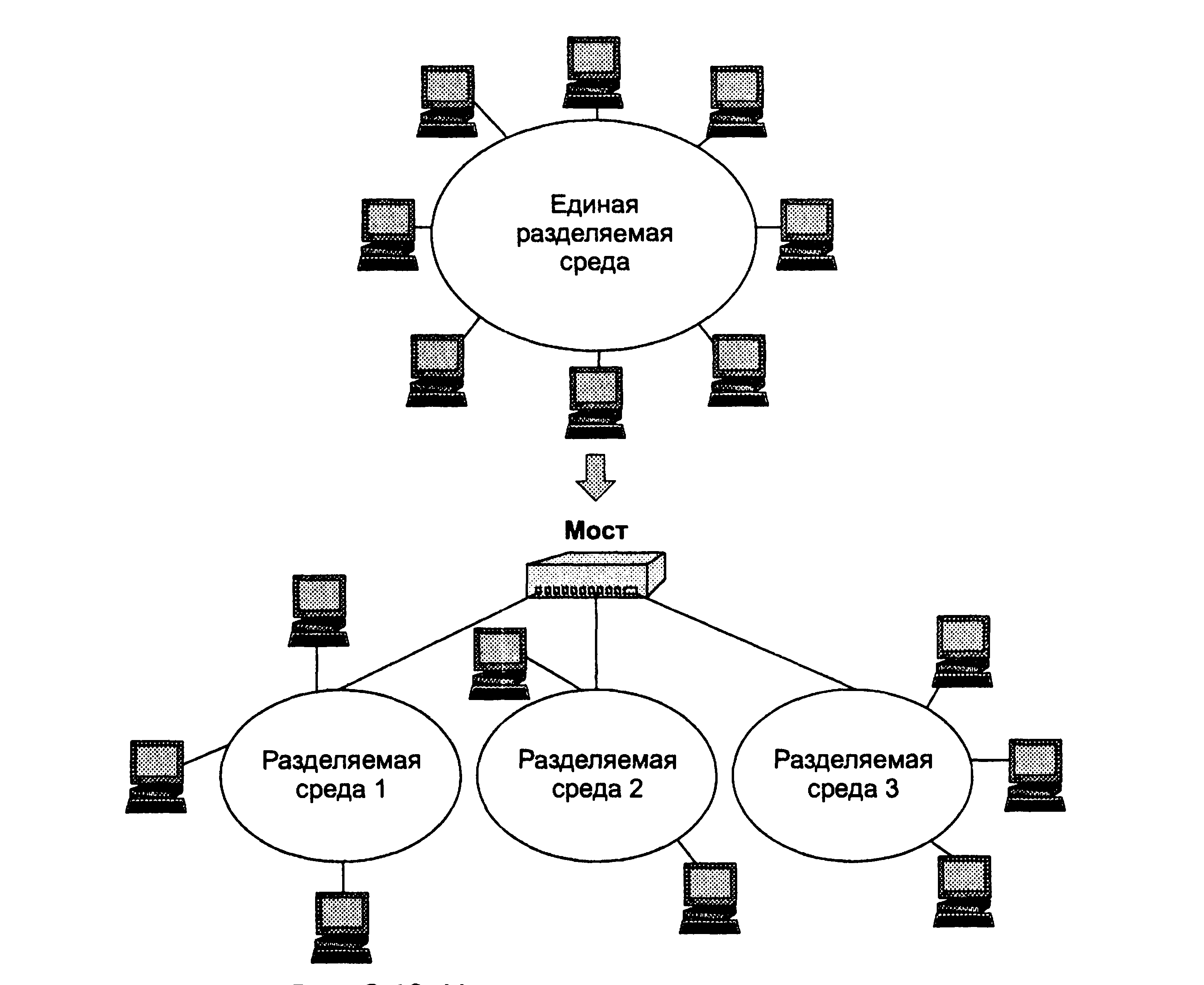

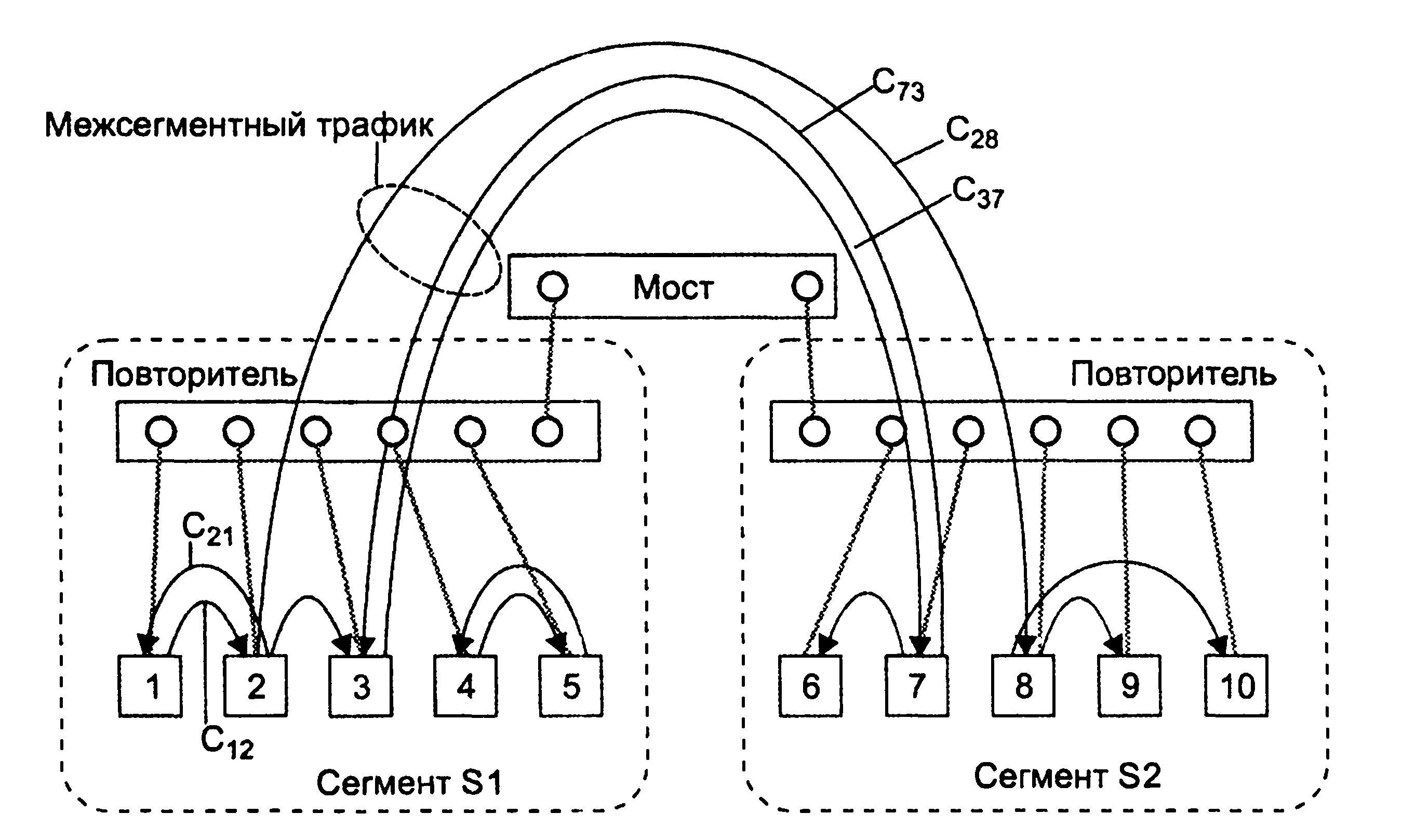

Функция централизованной координации PCF Рассмотренный выше механизм распределенной координации DCF является базовым для протоколов 802.11 и может использоваться как в беспроводных сетях, функционирующих в режиме Ad-Hoc, так и в сетях, функционирующих в режиме Infrastructure, то есть в сетях, инфраструктура которых включает точку доступа. Однако для сетей в режиме Infrastructure более естественным является несколько иной механизм регламентирования коллективного доступа, известный как функция централизованной координации (Point Coordination Function, PCF). Отметим, что механизм PCF является опциональным и применяется только в сетях с точкой доступа. В случае задействования механизма PCF один из узлов сети (точка доступа) является центральным и называется центром координации (Point Coordinator, PC). На центр координации возлагается задача управления коллективным доступом всех остальных узлов сети к среде передачи данных на основе определенного алгоритма опроса или исходя из приоритетов узлов сети. То есть центр координации опрашивает все узлы сети, внесенные в его список, и на основании этого опроса организует передачу данных между всеми узлами сети. Важно, что такой подход полностью исключает конкурирующий доступ к среде, как в случае механизма DCF, и делает невозможным возникновение коллизий, а для времезависимых приложений гарантирует приоритетный доступ к среде. Функция централизованной координации не отрицает функцию распределенной координации, а скорее, дополняет ее, накладываясь поверх. Фактически в сетях с механизмом PCF реализуется как механизм PCF, так и традиционный механизм DCF. В течение определенного промежутка времени реализуется механизм PCF, затем – DCF, а потом все повторяется заново. Для того чтобы иметь возможность чередовать режимы PCF и DCF, необходимо, чтобы точка доступа, выполняющая функции центра координации и реализующая режим PCF, имела бы приоритетный доступ к среде передачи данных. Это можно сделать, если использовать конкурентный доступ к среде передачи данных (как и в методе DCF), но для центра координации разрешить использовать промежуток ожидания, меньший DIFS. В этом случае если центр координации пытается получить доступ к среде, то он ожидает (как и все остальные узлы сети) окончания текущей передачи и, поскольку для него определяется минимальный режим ожидания после обнаружения «тишины» в эфире, первым получает доступ к среде. Промежуток ожидания, определяемый для центра координации, называется PIFS (PCF Interframe Space), причем SIFS Режимы DCF и PCF объединяются в так называемом суперфрейме, который образуется из промежутка бесконкурентного доступа к среде, называемого CFP (Contention-Free Period), и следующего за ним промежутка конкурентного доступа к среде CP (Contention Period) (рис.14.13).  Рисунок 14.13. Объединение режимов PCF и DCF в одном суперфрейме Суперфрейм начинается с кадра-маячка (beacon), получив который все узлы сети приостанавливают попытки передавать данные на время, определяемое периодом CFP. Кадры маячки несут служебную информацию о продолжительности CFP-промежутка и позволяют синхронизировать работу всех узлов сети. Во время режима PCF точка доступа опрашивает все узлы сети о кадрах, которые стоят в очереди на передачу, посылая им служебные кадры CF_POLL. Опрашиваемые узлы в ответ на получение кадров CF_POLL посылают подтверждение СF_ACK. Если подтверждения не получено, то точка доступа переходит к опросу следующего узла. Кроме того, чтобы иметь возможность организовать передачу данных между всеми узлами сети, точка доступа может передавать кадр данных (DATA) и совмещать кадр опроса с передачей данных (кадр DATA+CF_POLL). Аналогично узлы сети могут совмещать кадры подтверждения с передачей данных DATA+CF_ACK (рис. 14.14). Допускаются следующие типы кадров во время режима PCF: •DATA – кадр данных •CF_ACK – кадр подтверждения •CF_POLL – кадр опроса •DATA+CF_ACK – комбинированный кадр данных и подтверждения •DATA+CF_POLL – комбинированный кадр данных и опроса •DATA+CF_ACK+CF_POLL - комбинированный кадр данных, подтверждения и опрос • CF_ACK+CF_POLL – комбинированный кадр подтверждения и опроса  Рисунок 14.14. Организация передачи данных между узлами сети в режиме PCF Максимальная длина кадра данных 802.11 равна 2346 байт, длина RTS-кадра — 20 байт, CTS-кадра — 14 байт. Так как RTS- и CTS-кадры гораздо короче, чем кадр данных, то потери данных в результате коллизии RTS- или CTS-кадров гораздо меньше, чем при коллизии кадров данных. Процедура обмена RTS- и CTS-кадрами не обязательна. От нее можно отказаться при небольшой нагрузке сети, поскольку в такой ситуации коллизии случаются редко, а значит, не стоит тратить дополнительное время на выполнение процедуры обмена RTS- и CTS-кадрами. Весь обмен в сетях IEEE 802.11 происходит посредством отдельных кадров (frames). По их структуре особенно четко видно разделение на физический и МАС-уровни. Фактически кадр формируется на МАС-уровне, на физическом уровне к нему добавляется заголовок физического уровня (PLCP). На МАС-уровень пакеты передаются от приложений верхнего уровня. Если их размер превышает максимально допустимый в IEEE 802.11, происходит фрагментация — большой пакет разбивается на несколько меньших, которые передаются по специальной процедуре. Кадры МАС-уровня могут быть трех типов: кадры данных, контрольные (АСК, RTS, CTS и т. п.) и кадры управления (например, Beacon). Их структура одинакова (рис. 14.15).  Рисунок 14.15. Структура кадров МАС-уровня сети 802.11 Каждый МАС-кадр включает МАС-заголовок, поле данных (Frame Body) и контрольную сумму CRC. В заголовке передается полная информация о версии протокола стандарта группы IEEE 802.11, типе кадра, системе защиты и т.д. (поле Frame Control); длительности процедуры передачи пакета (Duration/ID), адреса получателя/отправителя (Address l-4; четыре адресных поля необходимы, если пакеты передаются из подсети одной точки доступа в подсеть другой) и информация о последовательности связанных пакетов (Sequence Control). Поле данных может быть различной длины или вовсе отсутствовать (в контрольных кадрах). 15. СТРУКТУРИЗАЦИЯ ЛОКАЛЬНЫХ СЕТЕЙ 15.1. Причины структуризации локальных сетей Первые локальные сети с небольшим (10-30) количеством компьютеров использовали только одну общую для всех подключенных к сети устройств разделяемую среду. При этом в соответствии с ограничениями технологий сети имели типовые топологии — общая шина (звезда) для Ethernet, кольцо для FDDI и Token Ring. Все перечисленные топологии обладают свойством однородности, то есть все компьютеры в такой сети неразличимы на уровне физических связей. Такая однородность структуры делает простой процедуру наращивания числа компьютеров, облегчает обслуживание и эксплуатацию сети. Однако при построении больших сетей однородная структура связей превращается из достоинства в недостаток. В таких сетях использование типовых структур порождает различные ограничения, важнейшими из которых являются ограничения: - на длину связи между узлами; - на количество узлов в сети; - на интенсивность трафика, порождаемого узлами сети. Например, технология Ethernet на тонком коаксиальном кабеле позволяла использовать кабель длиной не более 185 метров, к которому можно было подключить не более 30 компьютеров. Однако если компьютеры начинали интенсивно обмениваться информацией между собой, тогда приходилось снижать число подключенных к кабелю компьютеров до 20, а то и до 10, чтобы каждому компьютеру доставалась приемлемая доля общей пропускной способности сети. Для снятия этих ограничений стали использовать структуризацию сети на основе специального структурообразующего коммуникационного оборудования, в том числе повторителей, концентраторов, мостов, коммутаторов. 15.2. Физическая структуризация локальной сети Различают топологию физических связей (физическую структуру сети) и топологию логических связей сети (логическую структуру сети). В некоторых случаях физическая и логическая топологии сети совпадают. Например, сеть, представленная на рис.16.1а,имеет физическую кольцевую топологию. Пусть компьютеры этой сети используют метод детерминированного доступа. Причем токен всегда передается последовательно от компьютера к компьютеру в том же порядке, в котором компьютеры образуют физическое кольцо: то есть компьютер А передает токен компьютеру В, компьютер В — компьютеру С и т. д. В этом случае логическая топология сети также является кольцом.  Рисунок 15.1. Физическая и логическая топологии. Сеть, показанная на рис.15.1,б,являет собой пример несовпадения физической и логической топологий. Физически компьютеры соединены по топологии общая шина (звезда). Доступ же к шине происходит не по алгоритму случайного доступа, а путем передачи токена в кольцевом порядке: от компьютера А — компьютеру В, от компьютера В — компьютеру С и т. д. Здесь порядок передачи токена уже не повторяет физические связи, а определяется логическим конфигурированием драйверов сетевых адаптеров. Ничто не мешает настроить сетевые адаптеры и их драйверы так, чтобы компьютеры образовали кольцо в другом порядке, например: В, А, С... При этом физическая структура сети никак не меняется. Физическая структуризация единой разделяемой среды была первым шагом на пути построения более качественных локальных сетей. Цель физической структуризации — обеспечить построение сети не из одного, а из нескольких физических отрезков кабеля. Причем эти различные в физическом отношении отрезки должны были по-прежнему работать как единая разделяемая среда. Простейшее из коммуникационных устройств — повторитель — используется для физического соединения различных сегментов кабеля локальной сети с целью увеличения общей длины сети. Повторитель повторяет сигналы, приходящие из одного сегмента сети в другие ее сегменты (рис. 15.2), улучшая их физические характеристики — мощность и форму сигналов, а также синхронность следования (исправляет неравномерность интервалов между импульсами). За счет этого повторитель позволяет преодолеть ограничения на длину линий связи. Так как поток сигналов, передаваемых узлом в сеть, распространяется по всем отрезкам сети, такая сеть остается сетью с единой разделяемой средой.  Рисунок 15.2. Повторители позволяют увеличить длину сети Повторитель, который имеет несколько портов и соединяет несколько физических сегментов, часто называют концентратором, или хабом. Эти названия отражают тот факт, что в данном устройстве сосредоточиваются все связи между сегментами сети. Добавление в сеть повторителя всегда изменяет ее физическую топологию, но при этом оставляет без изменения логическую топологию. Концентраторы являются необходимыми устройствами практически во всех базовых технологиях локальных сетей — Ethernet, ArcNet, Token Ring, FDDI, Fast Ethernet, Gigabit Ethernet, lOOVG-AnyLAN. В работе концентраторов любых технологий много общего — они повторяют сигналы, пришедшие с одного из своих портов, на других своих портах. Разница состоит в том, на каких именно портах повторяются входные сигналы. Так, концентратор Ethernet повторяет входной сигнал на всех своих портах, кроме того, с которого этот сигнал поступил (рис. 15.3, а). А концентратор Token Ring (рис. 15.3, б)повторяет входной сигнал только на одном, соседнем порту.  Рисунок 15.3. Концентраторы различных технологий 15.3.Логическая структуризация сети на разделяемой среде Физическая структуризация сети не позволяет справиться с такими важными проблемами, как дефицит пропускной способности, невозможность использования в разных частях сети линий связи разной пропускной способности. В таком случае может помочь логическая структуризация сети. Типовые физические топологии сети (шина, кольцо, звезда), которые ограничивают все сетевые устройства, предоставляя им для обмена данными только одну разделяемую среду, оказываются неадекватными структуре информационных потоков в большой сети. Например, в сети с общей шиной взаимодействие любой пары компьютеров занимает ее на все время обмена, поэтому при увеличении числа компьютеров в сети шина становится узким местом. При построении небольших сетей, состоящих из 10-30 узлов, использование стандартных технологий на разделяемой среде приводит к экономичным и эффективным решениям, что проявляется в первую очередь в следующих свойствах: - простая топология сети допускает легкое наращивание числа узлов (в небольших пределах); - отсутствуют потери кадров из-за переполнения буферов коммуникационных устройств, так как сам метод доступа к разделяемой среде регулирует поток кадров и приостанавливает станции, слишком часто генерирующие кадры; ‑ простота протоколов обеспечивает низкую стоимость сетевых адаптеров, повторителей и концентраторов и сети в целом. Однако справедливым является и другое утверждение - крупные сети, насчитывающие сотни и тысячи узлов, не могут быть построены на основе одной разделяемой среды даже при такой скоростной технологии, как Gigabit Ethernet. И не только потому, что проектировщик сети часто сталкивается с жесткими ограничениями максимальной длины сети, обусловленными особенностями метода доступа Ethernet. И не только потому, что практически все технологии ограничивают количество узлов в разделяемой среде: все технологии семейства Ethernet — 1024 узлами, Token Ring - 260 узлами, a FDDI - 500 узлами. Главная проблема сетей с разделяемой средой – дефицит пропускной способности. На рис. 15.4 показаны зависимости задержек доступа к общей среде передачи от коэффициента использования среды, полученные для сетей Ethernet, Token Ring и FDDI путем имитационного моделирования.  Рисунок 15.4. Задержки доступа к среде передачи данных для технологий Ethernet, Token Ring и FDDI Как видно из рисунка, всем технологиям присуща качественно одинаковая картина экспоненциального роста величины задержек доступа при увеличении коэффициента использования сети. Однако их отличает порог, при котором наступает резкий перелом в поведении сети, когда почти прямолинейная зависимость переходит в крутую экспоненциальную. Для всего семейства технологий Ethernet — это 30-50 % (сказывается эффект коллизий), для технологии Token Ring — 60 %, а технологии FDDI - 70-80 %. Количество узлов, при которых коэффициент использования сети начинает приближаться к опасной границе, зависит от типа функционирующих в узлах приложений. Если раньше для сетей Ethernet считалось, что 30 узлов — это вполне приемлемое число для одного разделяемого сегмента, то сегодня, в условиях, когда мультимедийные приложения передают по сети большие файлы данных, предельное число узлов может составлять 5-10. Преимущества логической структуризации сети Ограничения, возникающие из-за использований одной разделяемой среды, можно преодолеть, выполнивлогическую структуризацию сети, то есть сегментировать единую разделяемую среду на несколько и: соединить полученные сегменты сети такими устройствами, как мосты, коммутаторы или маршрутизаторы. Перечисленные устройства передают кадры с одного своего порта на другой, анализируя адрес назначения, помещенный в этих кадрах. Мосты и коммутаторы выполняют операцию передачи кадров на основе плоских адресов канального уровня, то есть МАС-адресов, а маршрутизаторы используют для этой цели иерархические адреса сетевого уровня. Логическая структуризация позволяет решить несколько задач, основные из них: повышение производительности, гибкости, безопасности и управляемости сети.  Рисунок 15.5. Логическая структуризация сети Повышение производительности.Для иллюстрации эффекта повышения производительности, который является главной целью логической структуризации, рассмотрим рис. 15.6. На нем показаны два сегмента Ethernet, соединенные мостом. Внутри сегментов имеются повторители. До деления сети на сегменты весь трафик, генерируемый узлами сети, был общим (представим, что вместо моста был повторитель) и учитывался при определении коэффициента использования сети. Если обозначить среднюю интенсивность трафика, идущего от узла i к узлу j, через  Рисунок 15.6. Изменение нагрузки при делении сети на сегменты После разделения сети подсчитаем нагрузку отдельно для каждого сегмента. Например, нагрузка сегмента S1 стала равна Значит, нагрузка сегмента S1 после разделения стала равной На практике в сети всегда можно выделить группу компьютеров, которые принадлежат сотрудникам, решающим общую задачу. Это могут быть сотрудники одной рабочей группы, отдела, другого структурного подразделения предприятия. В большинстве случаев им нужен доступ к ресурсам сети их отдела и только изредка — доступ к удаленным ресурсам. В 80-е годы существовало эмпирическое правило, говорящее о том, что можно разделить сеть на сегменты так, что 80 % трафика составят обращения к локальным ресурсам и только 20 % — к удаленным. Сегодня такая закономерность не всегда соответствует действительности, она может трансформироваться в правило 50 на 50% и даже 20 на 80% (например, большая часть обращений направлена к ресурсам Интернета или к централизованным серверам предприятия). Тем не менее, в любом случае внутрисегментный трафик существует. Если его нет, значит, сеть разбита на логические сегменты неверно. Повышение гибкости сети.При построении сети как совокупности сегментов каждый из них может быть адаптирован к специфическим потребностям рабочей группы или отдела. Например, в одном сегменте может использоваться технология Ethernet и ОС Unix, в другом — Token Ring и OS-400. Вместе с тем, у пользователей обоих сегментов есть возможность обмениваться данными через мосты/ коммутаторы. Процесс разбиения сети на логические сегменты можно рассматривать и в обратном направлении, как процесс создания большой сети из уже имеющихся небольших сетей. Повышение безопасности данных.Устанавливая различные логические фильтры на мостах/коммутаторах, можно контролировать доступ пользователей к ресурсам других сегментов, чего не позволяют делать повторители. Повышение управляемости сети.Побочным эффектом снижения трафика и повышения безопасности данных является упрощение управления сетью. Проблемы очень часто локализуются внутри сегмента. Сегменты образуют логические домены управления сетью. |