Вар-1,Хрищенко. Контрольная работа По дисциплине Защита информации в компьютерных сетях По теме

Скачать 241.31 Kb. Скачать 241.31 Kb.

|

|

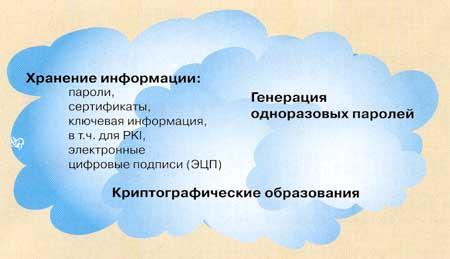

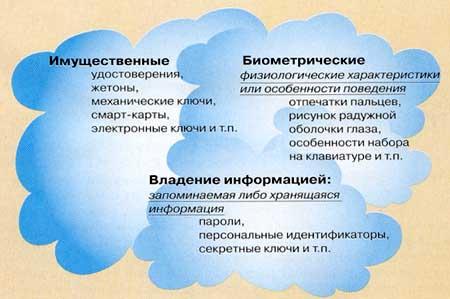

Федеральное агентство связи Сибирский Государственный Университет Телекоммуникаций и Информатики Межрегиональный центр переподготовки специалистов Контрольная работа По дисциплине: Защита информации в компьютерных сетях По теме: Механизм идентификации и аутентификации субъектов доступа Выполнил: Хрищенко С.В. Группа: ЗБТ-92 Вариант:1 Проверил: Новиков С.Н. Новосибирск, 2021 Содержание Введение……………………………………………………………...............3 Механизмы идентификации…………………………………………...........4 Технологии аутентификации………………………………………………..9 Классификация методов идентификации и аутентификации с точки зрения применяемых технологий……………………………………………….24 Заключение…………………………………………………………………26 Список использованной литературы………………………………...……27 ВВЕДЕНИЕ Тема моего курсовой работы является актуальной.Одной из главных задач защиты информации при ее автоматизированной (автоматической) обработке является управление доступом. Решение о предоставлении доступа для использования информационных и вычислительных ресурсов средств вычислительной техники, а также ресурсов автоматизированных (информационных) систем, основывается на результатах идентификации и аутентификации. Идентификация и аутентификации доступаявляется одним из основных направлений обеспечения информационной безопасности,можно считать основой программно-технических средств безопасности, поскольку остальные сервисы рассчитаны на обслуживание именованных субъектов. Идентификация и аутентификация - это первая линия обороны, "проходная" информационного пространства организации. Целью исследования моей курсовой работы является рассмотрениемеханизма идентификации и аутентификации субъектов доступа. Задача курсовой работы - рассмотрение решения следующих задач: рассмотрениемеханизма идентификации и аутентификации субъектов доступа; анализ основных видовидентификации и аутентификации субъектов доступа; выявлением угроз безопасности информации, реализуемых в механизме идентификации и аутентификации субъектов доступа. Выше изложенное в целом на теоретико-методологическом уровне определило проблему настоящего исследования: выявление достоинств и недостатков механизма идентификации и аутентификации субъектов доступа. Гипотеза исследования - рассмотрение основных понятий и видов механизмов идентификации и аутентификации субъектов доступа. Методы исследования: анализ многообразия видов идентификации и аутентификации субъектов доступа, анализ электронных источников, методы теоретического анализа литературы по исследуемой работе, наблюдение и изучение отчётностей. 1.Механизмы идентификации В настоящее время информационные системы различного масштаба стали неотъемлемой частью базовой инфраструктуры государства, бизнеса, гражданского общества. Все больше защищаемой информации переносится в информационные системы. Современные информационные технологии не только обеспечивают новые возможности организации бизнеса, ведения государственной и общественной деятельности, но и создают значительные потребности в обеспечении безопасности для защиты информации. Известно, что более 25% злоупотреблений информацией в информационных системах совершаются внутренними пользователями, партнерами и поставщиками услуг, имеющими прямой доступ к информационным системам. До 70% из них - случаи несанкционированного получения прав и привилегий, кражи и передачи учетной информации пользователей информационной системы, что становится возможным из-за несовершенства технологий разграничения доступа и аутентификации пользователей информационной системы. Совершенствование методов системы управления доступом и регистрации пользователей является одним из приоритетных направлений развития информационной системы. Основными процедурами регистрации пользователей в информационной системе являются процедура идентификации - получение ответа на вопрос «Кто Вы?» и аутентификации - доказательства того, что «Вы именно тот, кем представляетесь». Несанкционированное получение злоумышленником доступа к информационной системе связано, в первую очередь, с нарушением процедуры аутентификации. Идентификация - процедура распознавания субъекта по его уникальному идентификатору, присвоенному данному субъекту ранее и занесенному в базу данных в момент регистрации субъекта в качестве легального пользователя системы. Аутентификация - процедура проверки подлинности входящего в систему объекта, предъявившего свой идентификатор. В зависимости от степени доверительных отношений, структуры, особенностей сети и удаленностью объекта проверка может быть односторонней или взаимной. В большинстве случаев она состоит в процедуре обмена между входящим в систему объектом и ресурсом, отвечающим за принятие решения ("да" или "нет"). Данная проверка, как правило, производится с применением криптографических преобразований, которые нужны, с одной стороны, для того, чтобы достоверно убедиться в том, что субъект является тем, за кого себя выдает, с другой стороны - для защиты трафика обмена субъект система от злоумышленника. Таким образом, идентификация и аутентификация являются взаимосвязанными процессами распознавания и проверки подлинности пользователей. Именно от корректности решения этих двух задач (распознавания и проверки подлинности) зависит, можно ли разрешить доступ к ресурсам системы конкретному пользователю, т.е. будет ли он авторизован. В последнее десятилетие интенсивно развивается направление электронной идентификации, в которой сбор информации происходит с минимальнымучастием человека. Это объясняется тем, что оператор может допустить ошибку при вводе данных, например, с клавиатуры компьютера. Технологии автоматической идентификации наиболее полно соответствуют требованиям компьютерных систем и систем управления, где нужно четко распознавать объекты в реальном масштабе времени. Кратко рассмотрим основные технологии идентификации. Заметим, что на практике часто они используются в различных комбинациях. Штрих - кодовая идентификация Штрих-коды в основном используются производителями товаров для автоматизации товародвижения. В настоящее время штриховые коды EAN/UPC лежат в основе всемирной многоотраслевой коммуникационной системы, развитие которой обеспечивается двумя крупнейшими специализированными международными организациями -EAN International и AIM International. Наиболее широко распространен тринадцатиразрядный код EAN-13, разработанный в 1976г. для удовлетворения требований пищевой промышленности на базе кода UPC (Universal Product Code), введенного в США еще в 1973г. К достоинствам применения штрих-кодовой идентификации относятся: максимальное снижение бумажного документооборота и количества ошибок при вводе информации; повышение скорости обслуживания пользователей; автоматизация основных технологических процессов на всех этапах от производителя до конечного пользователя. Основные недостаткам штрих-кодовой идентификации: данные идентификационной метки не могут дополняться - штриховой код записывается только один раз при его печати; небольшой объем данных (обычно не более 50 байт); данные на метку заносятся медленно - для получения штрихового кода обычно требуется напечатать его символ либо на упаковке, либо на бумажной этикетке, а наклеивание липкой этикетки часто выполняется вручную; данные на метке представлены в открытом виде и не защищают от подделок и краж; штрих-кодовые метки недолговечны, т.к. не защищены от пыли, сырости, грязи, механических воздействий. В настоящее время штрих-кодовая идентификация начинает вытесняться технологией радиочастотной идентификации. Радиочастотная идентификация В средствах радиочастотной идентификации (RFID - Radio Frequency Identification Device) разработчики постарались развить все достоинства штрих-кодовой идентификации и преодолеть практически все недостатки и ограничения. В настоящее время данная технология интенсивно внедряется во многие отрасли мирового хозяйства. RFID позволяет получать информацию о предмете без прямого контакта. Дистанции, на которых может происходить считывание и запись информации, могут варьироваться от нескольких миллиметров до нескольких метров в зависимости от используемых технологий (главным образом, от несущей частоты, находящейся в пределах от 125 кГц до 5,8 ГГц). Большинство применяемых для идентификации сотрудников корпораций смарт-карт с применением компонент производства Ангстрем, HID, Atmel, Mifare, EM Microelectronic Marin, Microchip и др. чаще всего используют несущие частоты 125 кГц или 13,56МГц. Биометрическая идентификация Данная технология основана на применении статистического анализа биологических наблюдений и явлений. Биометрическая характеристика - это измеримая физиологическая или поведенческая черта человека. Биометрические характеристики можно разделить на две группы: Физиологические биометрические характеристики (называемые физическими или статическими) - характеристики, основанные на данных, полученных путём измерения анатомических данных человека(отпечатки пальцев, форма лица, кисти, структура сетчатки глаза и др.). Поведенческие биометрические характеристики (также называемые динамическими биометрическими характеристиками) - биометрические характеристики, основанные на данных, полученных путём измерения действий человека. Характерной чертой для поведенческих характеристик является их протяжённость во времени (типичные примеры - голос, подпись). Биометрические системы отличаются, в основном, объектами и способами измерений. Пользователь посредством регистрирующего устройства (например, сканера или камеры) предоставляет системе образец - опознаваемое, необработанное изображение или запись физиологической или поведенческой характеристики. Биометрический образец обрабатывается для получения информации об отличительных признаках, в результате чего получается ЗИП (эталонный идентификатор пользователя или эталон для проверки). ЗИП представляет собой числовую последовательность, при этом сам образец невозможно восстановить из эталона. Снятая в процессе идентификации характеристика сравнивается с ЭИП. Поскольку эти два значения (полученное при попытке доступа и ЭИП) полностью никогда не совпадают, то для принятия положительного решения о доступе степень совпадения должна превышать определенную настраиваемую пороговую величину. При этом эффективность биометрических систем характеризуется коэффициентом ошибочных отказов и коэффициентом ошибочных подтверждений. Идентификации на основе карт с магнитной полосой Карты с магнитной полосой уже более двух десятилетий используются в системах контроля физического доступа. Магнитные карты срабатывают при проведении в определенном направлении и с определенной скоростью по щели считывателя. Повременные магнитные полосы изготовлены из материалов, требующих сильных магнитных полей для записи и уничтожения информации, с целью сохранности информации от случайного размагничивания. Существенным преимуществом магнитных карт является их низкая стоимость. К основным недостаткам данной технологии можно отнести: ограничение по объему информации, которая может быть записана на магнитную полосу; незащищенность от копирования; чувствительность к загрязнению, механическим повреждениям (например, царапинам, изломам), воздействию влаги; короткий срок службы (не более 1-1,5 лет). 2. Технологииаутентификации Аутентификация бывает односторонней (обычно клиент доказывает свою подлинность серверу) и двусторонней (взаимной). Пример односторонней аутентификации - процедура входа пользователя в систему. В сетевой среде, когда стороны идентификации/аутентификации территориально разнесены, у рассматриваемого сервиса есть два основных аспекта: что служит аутентификатором (то есть используется для подтверждения подлинности субъекта); как организован (и защищен) обмен данными идентификации/аутентификации. Субъект может подтвердить свою подлинность, предъявив по крайней мере одну из следующих сущностей: нечто, что он знает (пароль, личный идентификационный номер, криптографический ключ и т.п.); нечто, чем он владеет (личную карточку или иное устройство аналогичного назначения); нечто, что есть часть его самого (голос, отпечатки пальцев и т.п., то есть свои биометрические характеристики). В открытой сетевой среде между сторонами идентификации/аутентификации не существует доверенного маршрута; это значит, что в общем случае данные, переданные субъектом, могут не совпадать с данными, полученными и использованными для проверки подлинности. Необходимо обеспечить защиту от пассивного и активного прослушивания сети, то есть от перехвата, изменения и/или воспроизведения данных. Передача паролей в открытом виде, очевидно, неудовлетворительна; не спасает положение и шифрование паролей, так как оно не защищает от воспроизведения. Нужны более сложные протоколы аутентификации. Надежная идентификация и аутентификация затруднена не только из-за сетевых угроз, но и по целому ряду причин. Во-первых, почти все аутентификационные сущности можно узнать, украсть или подделать. Во-вторых, имеется противоречие между надежностью аутентификации, с одной стороны, и удобствами пользователя и системного администратора с другой. Так, из соображений безопасности необходимо с определенной частотой просить пользователя повторно вводить аутентификационную информацию (ведь на его место мог сесть другой человек), а это не только хлопотно, но и повышает вероятность того, что кто-то может подсмотреть за вводом данных. В-третьих, чем надежнее средство защиты, тем оно дороже. Современные средства идентификации/аутентификации должны поддерживать концепцию единого входа в сеть. Единый вход в сеть - это, в первую очередь, требование удобства для пользователей. Если в корпоративной сети много информационных сервисов, допускающих независимое обращение, то многократная идентификация/аутентификация становится слишком обременительной. К сожалению, пока нельзя сказать, что единый вход в сеть стал нормой, доминирующие решения пока не сформировались. Таким образом, необходимо искать компромисс между надежностью, доступностью по цене и удобством использования и администрирования средств идентификации и аутентификации. Любопытно отметить, что сервис идентификации/аутентификации может стать объектом атак на доступность. Если система сконфигурирована так, что после определенного числа неудачных попыток устройство ввода идентификационной информации (такое, например, как терминал) блокируется, то злоумышленник может остановить работу легального пользователя буквально несколькими нажатиями клавиш. Этапы идентификации и аутентификации пользователя, реализуемые в системе (на примере ОС Windows), представлены на рис. 1. Первый шаг идентификации, поддерживаемый режимом аутентификации, реализуется при входе пользователя в систему. Здесь следует выделить возможность входа в штатном и в безопасном режиме (Safe Mode). В порядке замечания отметим, что принципиальным отличием безопасного режима является то, что при запуске системы в безопасном режиме можно отключить загрузку сторонних по отношению к системе драйверов и приложений. Поэтому, если в системе используется добавочная СЗИ от НСД, можно попытаться загрузить систему в безопасном режиме без компонент СЗИ от НСД, т.е. без средства защиты. С учетом же того, что загрузить систему в безопасном режиме может любой пользователь (в Unix системах – только Root), то СЗИ от НСД должна обеспечивать возможность входа в систему в безопасном режиме (после идентификации и аутентификации) только под учетной записью администратора. Второй шаг состоит в запуске пользователем процессов, которые уже, в свою очередь, порождают потоки (именно потоки в общем случае и осуществляют обращение к ресурсам). Все работающие в системе процессы и потоки выполняются в контексте защиты того пользователя, от имени которого они так или иначе были запущены. Для идентификации контекста защиты процесса или потока используется объект, называемый маркером доступа (access token). В контекст защиты входит информация, описывающая привилегии, учетные записи и группы, сопоставленные с процессом и потоком. При регистрации пользователя (первый шаг, см. рис. 1) в системе создается начальный маркер, представляющий пользователя, который входит в систему, и сопоставляющий его с процессом оболочки, применяемой для регистрации пользователя. Все программы, запускаемые пользователем, наследуют копию этого маркера. Механизмы защиты в Windows используют маркер, определяя набор действий, разрешенных потоку или процессу.  Рис.1. Этапы идентификации и аутентификации пользователя В общем случае пользователь имеет возможность запуска процесса как с собственными правами, так и под учетной записью другого пользователя. Запуск пользователем процесса под другой учетной записью возможен только после выполнения процедуры аутентификации – пользователь должен ввести идентификатор и пароль, соответствующие той учетной записи, под которой им будет запущен процесс (например, подобную возможность в ОС Windows предоставляет утилита runas.exe, но, начиная с ОС Windows XP, эта функция уже вынесена в проводник - ее можно реализовать, нажав правой кнопкой мыши на выбранном в проводнике исполняемом файле). В порядке замечания отметим следующее. С одной стороны, это очень полезная опция, которая может быть использована в корпоративных приложениях, когда на одном компьютере требуется обрабатывать конфиденциальные и открытые данные. При этом предполагается, что для обработки данных различных категорий создаются различные учетные записи. Данная опция предполагает, что одновременно (без перезагрузки) можно обрабатывать данные различных категорий, например, под одной учетной записью обрабатывать необходимым приложением конфиденциальные данные, под другой учетной записью запустить Internet-приложение (у Вас на мониторе может быть открыто одновременно два окна). Естественно, что реализация данной возможности выставляет и дополнительные требования к СЗИ от НСД (например, при подобном запуске приложения ОС Windows между пользователями не изолируется буфер обмена, который в ОС является "принадлежностью" рабочего стола). Однако важнейшей особенностью рассматриваемого способа запуска процесса является то, что при этом система начинает функционировать в многопользовательском режиме – в системе одновременно зарегистрировано несколько пользователей. Как следствие, может возникнуть проблема однозначной идентификации пользователя при доступе к ресурсу, что характерно для решения задачи реализации разграничительной политики доступа к устройствам (об этом - ниже). Третий шаг состоит в порождении процессом потоков, которые собственно и обращаются к ресурсам. Система предоставляет разработчикам приложений сервисы олицетворения. Сервис олицетворения (impersonation) предоставляет возможность отдельному потоку выполняться в контексте защиты, отличном от контекста защиты процесса, его запустившего, т.е. запросить олицетворить себя с правами другого пользователя, в результате - действовать от лица другого пользователя. Как следствие, именно на этом этапе и возникают вопросы корректности идентификации и аутентификации пользователя при запросе доступа к ресурсам, а задача идентификации и аутентификации пользователей при запросах на доступ сводится к контролю корректности олицетворения. В порядке замечания отметим, что аналогичная ситуация имеет место и в ОС семейства Unix, где существуют понятия идентификатора и эффективного идентификатора (под которым собственно и осуществляется запрос доступа к ресурсам).Кратко рассмотрим основные технологии аутентификации. Парольная аутентификация Главное достоинство парольной аутентификации – простота и привычность. Пароли давно встроены в операционные системы и иные сервисы. При правильном использовании пароли могут обеспечить приемлемый для многих организаций уровень безопасности. Тем не менее, по совокупности характеристик их следует признать самым слабым средством проверки подлинности. Чтобы пароль был запоминающимся, его зачастую делают простым (имя подруги, название спортивной команды и т.п.). Однако простой пароль нетрудно угадать, особенно если знать пристрастия данного пользователя. Известна классическая история про советского разведчика Рихарда Зорге, объект внимания которого через слово говорил "карамба"; разумеется, этим же словом открывался сверхсекретный сейф. Иногда пароли с самого начала не хранятся в тайне, так как имеют стандартные значения, указанные в документации, и далеко не всегда после установки системы производится их смена. Ввод пароля можно подсмотреть. Иногда для подглядывания используются даже оптические приборы. Пароли нередко сообщают коллегам, чтобы те могли, например, подменить на некоторое время владельца пароля. Теоретически в подобных случаях более правильно задействовать средства управления доступом, но на практике так никто не поступает; а тайна, которую знают двое, это уже не тайна. Пароль можно угадать "методом грубой силы", используя, скажем, словарь. Если файл паролей зашифрован, но доступен для чтения, его можно скачать к себе на компьютер и попытаться подобрать пароль, запрограммировав полный перебор (предполагается, что алгоритм шифрования известен). Тем не менее, следующие меры позволяют значительно повысить надежность парольной защиты: наложение технических ограничений (пароль должен быть не слишком коротким, он должен содержать буквы, цифры, знаки пунктуации и т.п.); управление сроком действия паролей, их периодическая смена; ограничение доступа к файлу паролей; ограничение числа неудачных попыток входа в систему (это затруднит применение "метода грубой силы"); обучение пользователей; использование программных генераторов паролей (такая программа, основываясь на несложных правилах, может порождать только благозвучные и, следовательно, запоминающиеся пароли). Перечисленные меры целесообразно применять всегда, даже если наряду с паролями используются другие методы аутентификации. Одноразовые пароли Рассмотренные выше пароли можно назвать многоразовыми; их раскрытие позволяет злоумышленнику действовать от имени легального пользователя. Гораздо более сильным средством, устойчивым к пассивному прослушиванию сети, являются одноразовые пароли. Наиболее известным программным генератором одноразовых паролей является система S/KEY компании Bellcore. Идея этой системы состоит в следующем. Пусть имеется односторонняя функция f (то есть функция, вычислить обратную которой за приемлемое время не представляется возможным). Эта функция известна и пользователю, и серверу аутентификации. Пусть, далее, имеется секретный ключ K, известный только пользователю. На этапе начального администрирования пользователя функция f применяется к ключу K n раз, после чего результат сохраняется на сервере. После этого процедура проверки подлинности пользователя выглядит следующим образом: сервер присылает на пользовательскую систему число (n-1); пользователь применяет функцию f к секретному ключу K (n-1) раз и отправляет результат по сети на сервер аутентификации; сервер применяет функцию f к полученному от пользователя значению и сравнивает результат с ранее сохраненной величиной. В случае совпадения подлинность пользователя считается установленной, сервер запоминает новое значение (присланное пользователем) и уменьшает на единицу счетчик (n). На самом деле реализация устроена чуть сложнее (кроме счетчика, сервер посылает затравочное значение, используемое функцией f), но для нас сейчас это не важно. Поскольку функция f необратима, перехват пароля, равно как и получение доступа к серверу аутентификации, не позволяют узнать секретный ключ K и предсказать следующий одноразовый пароль. Система S/KEY имеет статус Internet-стандарта (RFC 1938). Другой подход к надежной аутентификации состоит в генерации нового пароля через небольшой промежуток времени (например, каждые 60 секунд), для чего могут использоваться программы или специальные интеллектуальные карты (с практической точки зрения такие пароли можно считать одноразовыми). Серверу аутентификации должен быть известен алгоритм генерации паролей и ассоциированные с ним параметры; кроме того, часы клиента и сервера должны быть синхронизированы. Сервер аутентификации Kerberos Kerberos – это программный продукт, разработанный в середине 1980-х годов в Массачусетском технологическом институте и претерпевший с тех пор ряд принципиальных изменений. Клиентскиекомпоненты Kerberos присутствуют в большинстве современных операционных систем. Kerberos предназначен для решения следующей задачи. Имеется открытая (незащищенная) сеть, в узлах которой сосредоточены субъекты – пользователи, а также клиентские и серверные программные системы. Каждый субъект обладает секретным ключом. Чтобы субъект C мог доказать свою подлинность субъекту S (без этого S не станет обслуживать C), он должен не только назвать себя, но и продемонстрировать знание секретного ключа. C не может просто послать S свой секретный ключ, во-первых, потому, что сеть открыта (доступна для пассивного и активного прослушивания), а, во-вторых, потому, что S не знает (и не должен знать) секретный ключ C. Требуется менее прямолинейный способ демонстрации знания секретного ключа. Система Kerberos представляет собой доверенную третью сторону (то есть сторону, которой доверяют все), владеющую секретными ключами обслуживаемых субъектов и помогающую им в попарной проверке подлинности. Чтобы с помощью Kerberos получить доступ к S (обычно это сервер), C (как правило – клиент) посылает Kerberos запрос, содержащий сведения о нем (клиенте) и о запрашиваемой услуге. В ответ Kerberos возвращает так называемый билет, зашифрованный секретным ключом сервера, и копию части информации из билета, зашифрованную секретным ключом клиента. Клиент должен расшифровать вторую порцию данных и переслать ее вместе с билетом серверу. Сервер, расшифровав билет, может сравнить его содержимое с дополнительной информацией, присланной клиентом. Совпадение свидетельствует о том, что клиент смог расшифровать предназначенные ему данные (ведь содержимое билета никому, кроме сервера и Kerberos, недоступно), то есть продемонстрировал знание секретного ключа. Значит, клиент – именно тот, за кого себя выдает. Подчеркнем, что секретные ключи в процессе проверки подлинности не передавались по сети (даже в зашифрованном виде) – они только использовались для шифрования. Как организован первоначальный обмен ключами между Kerberos и субъектами и как субъекты хранят свои секретные ключи – вопрос отдельный. Аутентификация с помощью аппаратных средств Аутентификация с помощью аппаратных средств бывает двух видов: по схеме запрос-ответ; п  о схеме аутентификации с синхронизацией. о схеме аутентификации с синхронизацией.Рис. 2. Функции, реализуемые аппаратными средствами аутентификации (смарт-карты, USB-ключи, Touch-Memory). В первом случае пользователь подключается к серверу аутентификации и передает ему PIN или User ID. Сервер передает пользователю случайное число, которое пересылается на подключенную к пользовательской машине интеллектуальную карту. Карта шифрует полученное число и передает результат серверу. Сервер также шифрует посланное им случайное число, используя ключ пользователя. Сравнение шифртекста, полученного от пользователя, и шифртекста, вычисленного на сервере, позволяет аутентифицировать пользователя. В схеме с синхронизацией по времени на аппаратном устройстве пользователя (интеллектуальной карте и т.д.) и на сервере работает секретный алгоритм, который синхронно вырабатывает новые пароли и заменяет старые пароли на новые. При аутентификации пользователь вводит свой PIN или User ID и устанавливает в ридере персональную интеллектуальную карту. Сравнение пароля, считанного с карты, с полученным на сервере, позволяет ли аутентифицировать пользователя. Идентификация и аутентификация с помощью ЭЦП Электронно-цифровая подпись может использоваться в качестве средства аутентификации, если она помещена на аппаратные средства типа интеллектуальной карты. Карта представляет серверу подписанный ЭЦП идентификатор или PIN пользователя, сервер проверяет электронно-цифровую подпись и тем самым проводит аутентификацию пользователя. Такая аутентификация возможна в случае ограниченного количества пользователей, что позволяет хранить на сервере информацию об электронно-цифровых подписях всех пользователей. Если пользователей очень много, то подпись пользователя должна содержать сертификат в соответствии со стандартом Х.509. Для безопасного управления ключами в среде большого множества пользователей или систем необходима инфраструктура открытых ключей (PKI). PKI строится на базе Х.509 и определяет форматы данных и процедуры распределения общих ключей с помощью сертификатов с цифровыми подписями. Для технологии открытых ключей необходимо, чтобы пользователь открытого ключа был уверен, что этот ключ принадлежит именно тому субъекту, который использует средства шифрования или цифровую подпись. Такую уверенность дают сертификаты открытых ключей, которые используют цифровую подпись доверенного сертификационного центра. Сертификат имеет ограниченный срок действия, указанный в его содержании. Сертификаты могут распространяться по незащищенным каналам связи и храниться в памяти в незащищенном виде. Протоколы аутентификации для удалённого доступа Часть протоколов сетевой аутентификации были разработаны специально для обеспечения удаленного доступа к информационным ресурсам посредством открытых каналов связи (к примеру, телефонные линии, Internet). В качестве примера можно привести протоколы PAP, CHAP, EAP, RADIUS, TACACS и другие. В качестве примера кратко рассмотрим работу протокола RADIUS. Протокол аутентификации RADIUS Протокол RADIUS (RFC 2058, RFC2059)является примером построения распределенной архитектуры аутентификации и авторизации. Протокол RADIUS основан на технологии клиент-сервер. Клиентом сервера RADIUS обычно является сервер сетевого доступа. Сервер RADIUS реализован обычно с помощью "домена" на UNIX- или NT-машине. Серверы RADIUSполучают запросы пользователей на подключение, проводят аутентификацию пользователей, формируют, а затем отправляют серверу сетевого доступа всю конфигурационную информацию, которая необходима клиенту для обслуживания пользователя. Двусторонняя связь клиента и сервера RADIUS идет в зашифрованном виде, что исключает компрометацию пользовательской информации. Провайдер услуг Интернета может использовать сервер RADIUS для реализации различных типов политикбезопасности и для биллинга. Сервер RADIUS может поддерживать различные методы аутентификации пользователя. Для попарной аутентификации "клиент-сервер", "клиент-пользователь" могут использоваться различные протоколы прикладного, канального или сетевого уровней. Протокол аутентификации Remote Authentication Dial-in User Service (RADIUS)2 рассматривается как механизм аутентификации и авторизации удалённых пользователей в условиях распределённой сетевой инфраструктуры, предоставляющий централизованные услуги по проверке подлинности и учёту для служб удалённого доступа. В рамках стандарта выделяются следующие роли: Клиент RADIUS. Клиент RADIUS принимает от пользователей запросы на аутентификацию. Все принятые запросы переадресовываются серверу RADIUS для последующей аутентификации и авторизации. Как правило, в качестве клиента протокола RADIUS выступает сервер удалённого доступа. Сервер RADIUS. Основная задача сервера RADIUS заключается в централизованной обработке информации, предоставленной клиентами RADIUS. Один сервер способен обслуживать несколько клиентов RADIUS. Сервер осуществляет проверку подлинности пользователя и его полномочий. При этом в зависимости от реализации сервера RADIUS для проверки подлинности используются различные базы данных учётных записей. Посредник RADIUS. Взаимодействие клиентов и серверов RADIUS осуществляется посредством специальных сообщений. В распределённых сетях клиент и сервер RADIUS могут быть разделены различными сетевыми устройствами (такими, например, как маршрутизатор). Под посредником RADIUS понимается сетевое устройство, способное осуществлять перенаправление сообщений протокола RADIUS. Поддержка протокола RADIUS реализована на многих современных платформах, что позволяет использовать его в межплатформенных решениях. В качестве примера сервера и посредника RADIUS можно привести реализованную в Windows Server 2003 службу проверки подлинности в Интернете (Internet Authentication Service, IAS). Эта служба позиционируется как механизм централизованной аутентификации и авторизации пользователей, использующих различные способы подключений к сети. Служба IAS интегрирована с другими сетевыми службами Windows Server 2003, такими, как служба маршрутизации и удалённого доступа и служба каталога Active Directory. Использование смарт-карт и USB-ключей Несмотря на то, что криптография с открытым ключом согласно спецификации Х.509 может обеспечивать строгую аутентификацию пользователя, сам по себе незащищенный закрытый ключ подобен паспорту без фотографии. Закрытый ключ, хранящийся на жёстком диске компьютера владельца, уязвим по отношению к прямым и сетевым атакам. Достаточно подготовленный злоумышленник может похитить персональный ключ пользователя и с помощью этого ключа представляться этим пользователем. Защита ключа с помощью пароля помогает, но недостаточно эффективно -пароли уязвимы по отношению ко многим атакам. Несомненно, требуется более безопасное хранилище. Смарт-карты Смарт-карты - пластиковые карты стандартного размера банковской карты, имеющие встроенную микросхему. Они находят всё более широкое применение в различных областях, от систем накопительных скидок до кредитных и дебетовых карт, студенческих билетов и телефонов стандарта GSM.Для использования смарт-карт в компьютерных системах необходимо устройство чтения смарт-карт. Несмотря на название - устройство чтения (или считыватель), - большинство подобных оконечных устройств, или устройств сопряжения (IFD), способны как считывать, так и записывать информацию, если позволяют возможности смарт-карты и права доступа. Устройства чтения смарт-карт могут подключаться к компьютеру посредством последовательного порта, слота PCMCIA или USB. Устройство чтения смарт-карт также может быть встроено в клавиатуру. Как правило, для доступа к защищенной информации, хранящейся в памяти смарт-карты, требуется пароль, называемый PIN-кодом. USB-ключи USB-ключи достаточно привлекательны, поскольку USB стал стандартным портом для подключения периферийных устройств и организации не нужно приобретать для пользователей какие бы то ни было считыватели. Аутентификацию на основе смарт-карт и USB-ключей сложнее всего обойти, так как используется уникальный физический объект, которым должен обладать человек, чтобы войти в систему. В отличие от паролей, владелец быстро узнаёт о краже и может сразу принять необходимые меры для предотвращения её негативных последствий. Кроме того, реализуется двухфакторная аутентификация. Микропроцессорные смарт-карты и USB-ключи могут повысить надёжность служб PKI: смарт-карта может использоваться для безопасного хранения закрытых ключей пользователя, а также для безопасного выполнения криптографических преобразований. Безусловно, данные устройства аутентификации не обеспечивают абсолютную безопасность, но надёжность их защиты намного превосходит возможности обычного настольного компьютера. Генерация ключевой пары вне устройства В этом случае пользователь может сделать резервную копию закрытого ключа. Если устройство выйдет из строя, будет потеряно, повреждено или уничтожено, пользователь сможет сохранить тот же закрытый ключ в памяти нового устройства. Это необходимо, если пользователю требуется расшифровать какие-либо данные, сообщения, и т.д., зашифрованные с помощью соответствующего открытого ключа. Однако при этом закрытый ключ пользователя подвергается риску быть похищенным, что означает его компрометацию. Генерация ключевой пары с помощью устройства В этом случае закрытый ключ не появляется в открытом виде, и нет риска, что злоумышленник украдёт его резервную копию. Единственный способ использования закрытого ключа - это обладание устройством аутентификации. Являясь наиболее безопасным, это решение выдвигает высокие требования к возможностям самого устройства: оно должно обладать функциональностью генерации ключей и осуществления криптографических преобразований. Это решение также предполагает, что закрытый ключ не может быть восстановлен в случае выхода устройства из строя, и т. п. Об этом необходимо беспокоиться при использовании закрытого ключа для шифрования, но не там, где он используется для аутентификации или в других службах, использующих цифровые подписи. 3. Классификация методов идентификации и аутентификации с точки зрения применяемых технологий. Классификация методов идентификации и аутентификации с точки зрения применяемых технологий представлена на рис. 3.  Рис.3.Классификация методов идентификации и аутентификации с точки зрения применяемых технологий. Средства аутентификации, авторизации и идентификации относятся к категории классических средств по управлению информационной безопасностью как корпоративных, так и глобальных коммуникационных сетей и включают в себя определение, создание, изменение, удаление и аудит пользовательских учетных записей. Аутентификация в них используется для проверки подлинности входящего в систему пользователя и для избежания отказа в обслуживании зарегистрированного пользователя. Для защиты от несанкционированного доступа к персональным компьютерам, серверам и другому оборудованию применяются механизмы аутентификации, использующие различные характеристики пользователей (рис. 4).  Рис. 4. Информация, используемая для аутентификации пользователей. Простейший механизм аутентификации, встроенный почти в любую операционную систему, предлагает после введения имени подтвердить его паролем, соответствующим данному имени. В таких распространенных операционных системах, как Windows и Unix, пароли хранятся в зашифрованном виде. При этом для шифрования паролей используются стандартные криптоалгоритмы с встроенными раз и навсегда ключами. Существует множество способов перехватить открытый пароль и пройти аутентификацию от чужого имени, поэтому во всех руководствах рекомендуется как можно чаще менять пароли, а также делать их как можно менее закономерными и более длинными. Заключение Задачи аутентификации, авторизации и администрирования (управление первыми двумя функциями) тесно связаны между собой. Для краткости их взаимосвязанное решение называют решением задач AAA. Идентификация - процедура распознавания субъекта по его уникальному идентификатору, присвоенному данному субъекту ранее и занесенному в базу данных в момент регистрации субъекта в качестве легального пользователя системы. Аутентификация - процедура проверки подлинности входящего в систему объекта, предъявившего свой идентификатор. В зависимости от степени доверительных отношений, структуры, особенностей сети и удаленностью объекта проверка может быть односторонней или взаимной. В большинстве случаев она состоит в процедуре обмена между входящим в систему объектом и ресурсом, отвечающим за принятие решения ("да" или "нет"). Данная проверка, как правило, производится с применением криптографических преобразований, которые нужны, с одной стороны, для того, чтобы достоверно убедиться в том, что субъект является тем, за кого себя выдает, с другой стороны - для защиты трафика обмена субъект система от злоумышленника. Таким образом, идентификация и аутентификация являются взаимосвязанными процессами распознавания и проверки подлинности пользователей. Именно от корректности решения этих двух задач (распознавания и проверки подлинности) зависит, можно ли разрешить доступ к ресурсам системы конкретному пользователю, т.е. будет ли он авторизован. Авторизация - процедура предоставления субъекту определенных прав доступа к ресурсам системы после успешного прохождения им процедуры аутентификации. Для каждого субъекта в системе определяется набор прав, которые он может использовать при обращении к её ресурсам. Список использованной литературы А.Сарбуков, А. Грушо - Системы безопасности, № 5(53), 2008 Гмурман А.И. Информационная безопасность. М.: «БИТ-М», 2004 г. Дъяченко С.И. Правовые аспекты работы в ЛВС. СП-б, «АСТ», 2002 г. О правовой охране программ для электронных вычислительных машин и баз данных: Закон РФ от 23 сентября 1992 г. N 3523-I (с изменениями от 24 декабря 2002 г., 2 ноября 2004 г.) http://www.allbest.ru https://habr.com/ru/post/545406 Баричев - Компьютерра" №49 от 08 декабря 1997 г Барабанова М.И., Кияев В.И. Информационные технологии: открытые системы, сети, безопасность в системах и сетях: Учебное пособие.- СПб.: Изд-во СПбГУЭФ, 2010г. Тихонов И.А. Информативные параметры биометрической аутентификации пользователей информационных систем по инфракрасному изображению сосудистого русла Биомедицинская техника и радиоэлектроника. 2010. № 9. C. 26-32.Галатенко В.А. Идентификация и аутентификация, управление доступом лекция из курса «Основы информационной безопасности». - Интернет Университет Информационных Технологий, 2010г. |