ВКР. Фгбоу во Сыктывкарский государственный университет им. Питирима Сорокина Колледж экономики, права и информатики

Скачать 1.78 Mb. Скачать 1.78 Mb.

|

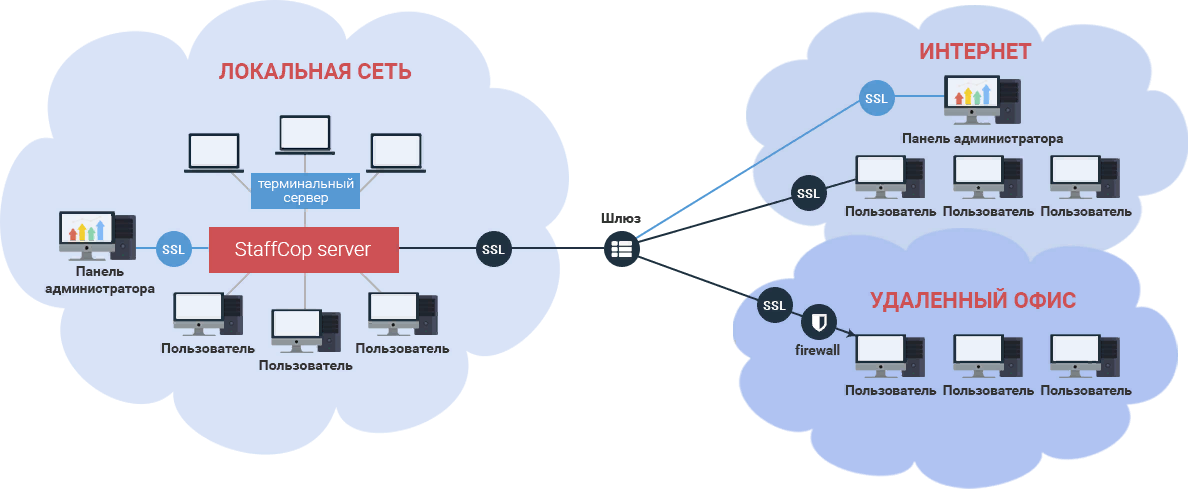

Практическое применение методов и средств по выявлению информационных каналов утечки информацииРассмотрение готового программного обеспечения для выявления информационных каналов утечки информацииОзабоченность бизнеса проблемами внутренней IT – безопасности и защиты своих информационных активов постоянно подтверждается исследованиями ведущих организаций. Согласно опубликованному в январе 2022 года отчету 2021 FBI Computer Crime Survey, 44% американских компаний пострадали в течение года в результате серьезных инцидентов, происходивших во внутренней IT – безопасности, при этом инсайдеры крали конфиденциальные документы работодателя, пытались исказить информацию с целью финансового мошенничества, выносили из офиса оборудование и т. д. Не менее остро проблема стоит в России, что подтверждается результатами исследования «Внутренние IT – угрозы в России 2021», проведенного компанией InfoWatch среди 315 представителей отечественного бизнеса. По результатам опроса, опубликованным в конце января 2022 года, 64% респондентов считают кражу информации самой опасной угрозой IT – безопасности. Сравнивая этот показатель с прошлогодним, можно с уверенностью утверждать, что проблема защиты конфиденциальных данных не только сохранила актуальность, но и приобрела гораздо большее значение, нежели такие распространенные угрозы, как вирусные и хакерские атаки. Для дальнейшего обзора решений в сфере выявления и предотвращения утечек очень важен еще один результат, отмеченный в исследовании «Внутренние IT – угрозы в России 2021», а именно анализ путей утечки. В этой связи наиболее популярным способом кражи данных, по мнению российских компаний, являются мобильные носители (91%), электронная почта (86%), интернет – пейджеры (85%) и Всемирная паутина (веб – почта, чаты, форумы и т. д. – 80%). Сравнивая эти показатели с аналогичными за прошлый год, можно заметить, что мобильные накопители теперь опережают электронную почту. Судя по всему, популярность портативных устройств, предназначенных для хранения данных, возросла за прошедший год. В результате служащие осознали, что копирование информации на мобильный накопитель оставляет меньше следов, чем отправка писем через корпоративную почтовую систему (ведущую журнал событий), и не связано с аномальной активностью, которая часто привлекает внимание администратора при пересылке больших объемов данных по сети. Несмотря на несколько разнородный индекс популярности различных каналов утечки, только комплексная защита, покрывающая все виды коммуникации, способна эффективно обезопасить информационные активы. Ведь ничто не помешает инсайдеру переключиться на сетевые каналы передачи данных, если компания возьмет под контроль порты и приводы рабочей станции. Именно принцип комплексности взят за основу при рассмотрении решений для борьбы с утечками. Все представленные ниже программные средства являются разработками отечественного IT – рынка и применены в качестве ключевых продуктов для демонстрации предотвращения моделируемых угроз ИБ в соответствии с Указом Президента Российской Федерации от 7 мая 2018 г. № 204 «О национальных целях и стратегических задачах развития РФ на период до 2024 года». StaffCop EnterpriseРоссийский программный комплекс, предназначенный для решения нескольких постоянных проблем работодателей. Во – первых, это учёт рабочего времени, т. е. выявление опаздывающих или уходящих раньше сотрудников. Во – вторых — контроль действий сотрудников за автоматизированными рабочими местами (АРМ). И, наконец, — выявление информационных потоков и контроль их направленности и содержимого. StaffCop — программное решение, выполняющие сбор и анализ информации с функциональностью DLP и SIEM. Для работы StaffCop Enterprise необходим только один сервер под управлением ОС семейства GNU/Linux, предназначенный для сбора, хранения, анализа и просмотра информации об активности пользователей. Подключение к серверу осуществляется по защищенному соединению. Поддерживается работа в любых сетевых инфраструктурах, обеспечивающих подключение от клиента к серверу: через VPN, NAT и другие каналы подключения. Программа агент запускается на рабочих станциях или терминальных серверах, с операционной системой Windows, отслеживает действия пользователя и события на его компьютере, передает их на сервер, а также реализует различные блокировки и запреты доступа. Агент StaffCop Enterprise может работать на удаленном компьютере, не находящемся в локальной сети компании. Схема работы StaffCop Enterprise представлена на рисунке 1.  Рисунок 1 – Схема работы StaffCop Enterprise Функциональные возможности программного комплекса StaffCop Enterprise можно разделить на три основных части: информационная безопасность, контроль сотрудников и удалённое администрирование. Защита от угроз информационной безопасности достигается за счёт усиления контроля за действиями и сокращения списка доступных действий сотрудников: контроль поисковых запросов; контроль чатов в социальных сетях; контроль всех операций с файлами и папками; перехват сообщений и вложений электронной почты (POP3, IMAP, SMTP, MAPI); перехват сообщений и файлов в мессенджерах (XMPP, Skype, Telegram, VK, ICQ, Jabber, Mail.ru Agent, Yahoo и т. д.); мониторинг и контроль сетей Wi – Fi; контроль передачи информации по FTP; контроль и блокировка USB / CD; регистрация звонков и архивация сообщений; блокировка сайтов и приложений. Примеры функций контроля StaffCop Enterprise представлены на рисунке 2.  Рисунок 2 – Примеры функций контроля StaffCop Enterprise Кроме того, программный комплекс StaffCop Enterprise отличает наличие гибкого, разнообразного и точного аналитического инструментария, позволяющего рассматривать собираемые агентами данные с различных сторон и следить за рабочими процессами, протекающими в компании. Используются следующие инструменты для анализа: регистрация запуска приложений и процессов; скриншоты смены процесса, смены активного окна, по особым правилам; технология OCR; тепловые диаграммы активности; линейные графики выявления аномалий; карточки измерений (для файлов, сотрудников, сайтов и т. д.); графы взаимосвязей (коммуникация между сотрудниками / отделами). Основная цель — отслеживание и своевременное оповещение ответственных лиц в случае совершения нарушения, предотвращение нарушений, сбор и систематизация данных, свидетельствующих об инциденте в сфере информационной безопасности. Программный комплекс включает в себя инструментарий, позволяющий отслеживать занятость сотрудника в течение дня, деятельность работников в онлайн– или офлайн – режиме, а также то, как сотрудники взаимодействуют друг с другом. В частности, доступны такие возможности, как построение индивидуальных рабочих графиков, выявление опозданий, простоев и нецелевого использования рабочего времени, вычисление продуктивного времени, упорядочивание статистики по сотрудникам и отделам, контроль присутствия сотрудника на рабочем месте и контроль выполняемых им там действий [24]. |