Компьютерные сети. Принц, техн, прот 1-303. Книга переведена на английский, испанский, китайский и португальский языки

Скачать 5.49 Mb. Скачать 5.49 Mb.

|

|

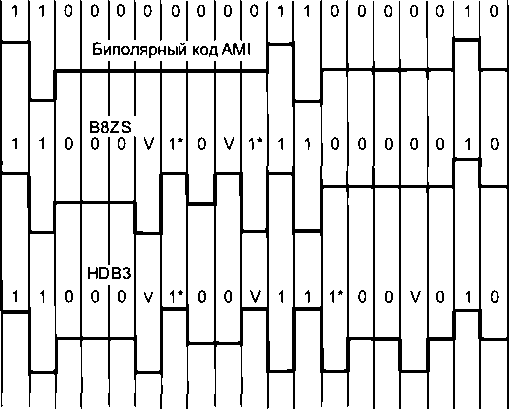

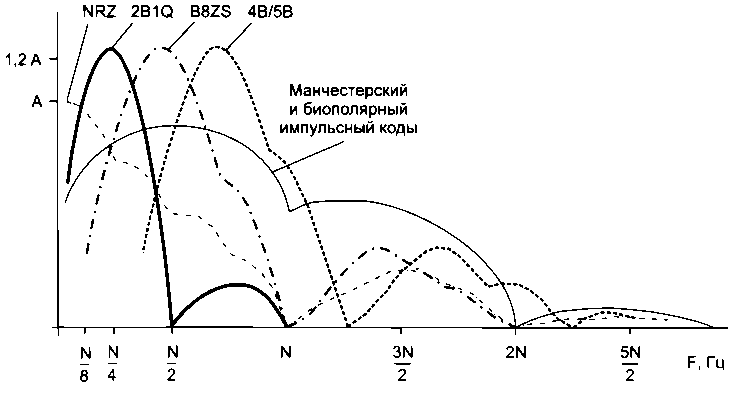

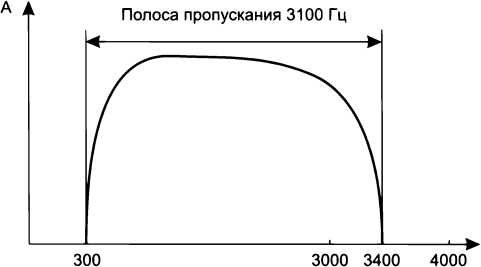

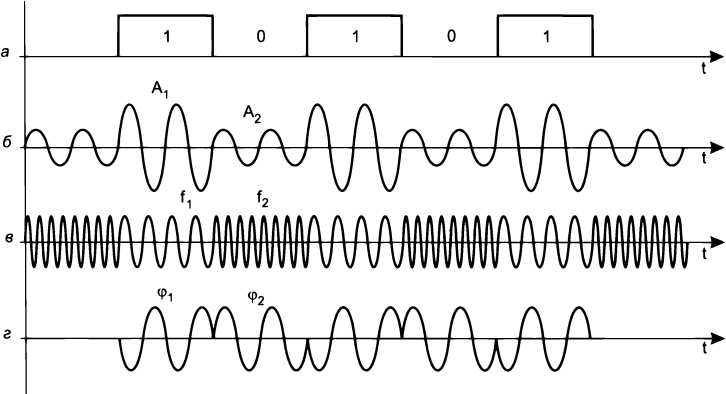

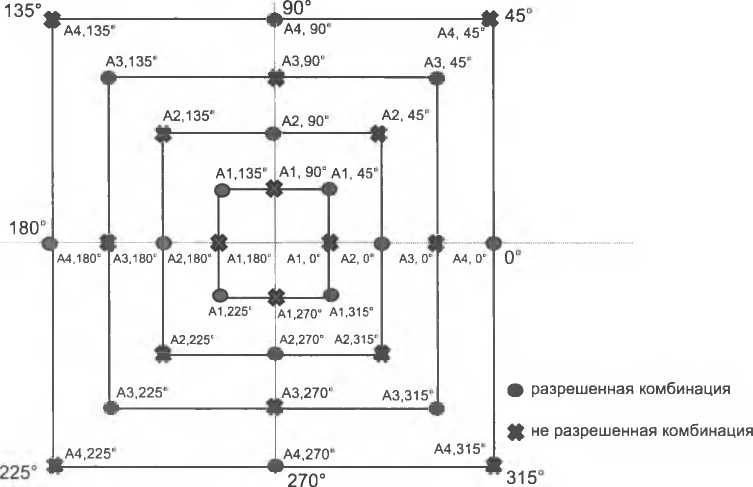

После разбиения получившийся код 4В/5В передается по линии путем преобразования с помощью какого-либо из методов потенциального кодирования, чувствительного только к длинным последовательностям нулей. Таким кодом является, например, NRZI. Символы кода 4В/5В длиной 5 бит гарантируют, что при любом их сочетании на линии не встретятся более трех нулей подряд. ПРИМЕЧАНИЕ Буква В в названии кода 4В/5В означает, что элементарный сигнал имеет два состояния (от английского binary – двоичный). Имеются также коды и с тремя состояниями сигнала, например, в коде 8В/6Т для кодирования 8 бит исходной информации используется код из 6 сигналов, каждый из которых имеет три состояния. Избыточность кода 8В/6Т выше, чем кода 4В/5В, так как на 256 исходных кодов приходится З6 = 729 результирующих символов. Использование таблицы перекодировки является очень простой операцией, поэтому этот подход не усложняет сетевые адаптеры и интерфейсные блоки коммутаторов и маршрутизаторов. Для обеспечения заданной пропускной способности линии передатчик, использующий избыточный код, должен работать с повышенной тактовой частотой. Так, для передачи кодов 4В/5В со скоростью 100 Мбит/с требуется тактовая частота 125 МГц. При этом спектр сигнала на линии расширяется по сравнению со случаем, когда по линии передается не избыточный код. Тем не менее спектр избыточного потенциального кода оказывается уже спектра манчестерского кода, что оправдывает дополнительный этап логического кодирования, а также работу приемника и передатчика на повышенной тактовой частоте. Чем ближе к единице соотношение числа исходных символов к общему числу символов, тем незначительнее становится повышение тактовой частоты передатчика. В скоростных версиях 10G Ethernet и 100G Ethernet применяется избыточный код 64В/66В. Существуют два метода, улучшающих биполярный код AMI и основанных на искусственном искажении последовательности нулей запрещенными символами. Рисунок 7.5 иллюстрирует использование метода B8ZS (Bipolar with 8-Zeros Substitution) и метода HDB3 (High-Density Bipolar 3-Zeros) для корректировки кода AMI. Исходный код состоит из двух длинных последовательностей нулей: в первом случае – из восьми, а во втором – из пяти. Код B8ZS исправляет только последовательности, состоящие из 8 нулей. Для этого он после первых трех нулей вместо оставшихся вставляет пять цифр: V-P-0-V-1*. Здесь V обозначает сигнал единицы, запрещенной для данного такта полярности, то есть сигнал, не изменяющий полярность предыдущей единицы, 1* – сигнал единицы корректной полярности (знак звездочки отмечает тот факт, что в исходном коде в этом такте была не единица, а ноль). В результате на 8 тактах приемник наблюдает 2 искажения – очень маловероятно, что это случилось из-за шума на линии или других сбоев передачи. Поэтому приемник считает такие нарушения кодировкой 8 последовательных нулей и после приема заменяет их исходными 8 нулями. Код B8ZS построен так, что его постоянная составляющая равна нулю при любых последовательностях двоичных цифр. Код HDB3 исправляет любые четыре подряд идущих нуля в исходной последовательности. Правила формирования кода HDB3 более сложные, чем кода B8ZS. Каждые четыре нуля заменяются четырьмя сигналами, в которых имеется один сигнал V. Для подавления постоянной составляющей полярность сигнала V чередуется при последовательных заменах. Кроме того, для замены используются два образца четырехтактовых кодов. Если перед заменой исходный код содержал нечетное число единиц, то задействуется последовательность 000V, а если число единиц было четным – последовательность l*00V.   N – скорость передачи данных, бит/с; А– амплитуда сигнала Рис. 7.6. Спектры потенциальных и импульсных кодов Улучшенные потенциальные коды обладают достаточно узкой полосой пропускания для любых последовательностей единиц и нулей, которые встречаются в передаваемых данных. На рис. 7.6 приведены спектры сигналов разных кодов, полученные при передаче произвольных данных, в которых различные сочетания нулей и единиц в исходном коде равновероятны. При построении графиков спектр усреднялся по всем возможным наборам исходных последовательностей. Естественно, что результирующие коды могут иметь и другое распределение нулей и единиц. Из рисунка видно, что потенциальный код NRZ обладает хорошим спектром с одним недостатком – у него имеется постоянная составляющая. Коды, полученные из потенциального путем логического кодирования, обладают более узким спектром, чем манчестерский, даже при повышенной тактовой частоте (на рисунке спектр кода 4В/5В должен был бы примерно совпадать с кодом B8ZS, но он сдвинут в область более высоких частот, так как его тактовая частота повышена на 1/4 по сравнению с другими кодами). Этим объясняется применение потенциальных избыточных и скремблированных (см. ниже) кодов в современных технологиях, подобных FDDI, Fast Ethernet, Gigabit Ethernet, ISDN и т. п. вместо манчестерского и биполярного импульсного кодирования. Избавиться от длинных последовательностей нулей в коде помогает такой прием, как скремблирование – «перемешивание» битов кода в соответствии с определенным алгоритмом, позволяющим приемнику выполнить обратное преобразование. (S) Скремблирование и компрессия данных Кодирование дискретной информации аналоговыми сигналами При передаче дискретной информации посредством аналоговых сигналов единицы и нули кодируются изменением: амплитуды (как в примере на рис. 7.3); частоты; или фазы несущего синусоидального сигнала. В случае, когда модулированные сигналы передают дискретную информацию, вместо термина «модуляция» иногда используется термин манипуляция: амплитудная манипуляция (Amplitude Shift Keying, ASK); частотная манипуляция (Frequency Shift Keying, FSK); фазовая манипуляция (Phase Shift Keying, PSK). Пожалуй, самый известный пример применения модуляции при передаче дискретной информации – это передача компьютерных данных по телефонным каналам с помощью модема. Типичная амплитудно-частотная характеристика канала тональной частоты представлена на рис. 7.7. Этот составной канал проходит через коммутаторы телефонной сети и соединяет телефоны абонентов. Канал тональной частоты передает частоты в диапазоне от 300 до 3400 Гц, то есть полоса пропускания равна 3100 Гц. Хотя полоса пропускания тонального канала уже спектра голоса, составляющего примерно 10 кГц, она достаточна для качественной передачи голоса (в чем мы убеждаемся, разговаривая по телефону). Однако, как было показано ранее в разделе «Спектр информационного сигнала», она не подходит для передачи компьютерных данных в виде прямоугольных импульсов с приемлемой битовой скоростью. Решение проблемы было найдено благодаря аналоговой модуляции. Устройство, которое выполняет функцию модуляции несущей синусоиды на передающей стороне и обратную функцию демодуляции на приемной стороне, носит название модем (модулятор-демодулятор). На рис. 7.8 показаны различные типы модуляции, применяемые при передаче дискретной информации. Исходная последовательность битов передаваемой информации приведена на диаграмме (рис. 7.8, а). ПРИМЕЧАНИЕ Как мы знаем, ширина спектра амплитудно-модулированного сигнала равна 2N, где N – тактовая частота передатчика, равная скорости передачи данных. Ширина спектра должна быть уже полосы пропускания тонального канала, то есть 2N < 3100 Гц. Отсюда следует, что при амплитудной модуляции с двумя состояниями на телефонном канале скорость передатчика ограничена значением 1550 бит/с. Модемы, которые достигают более высоких скоростей, используют другие виды аналоговой модуляции.  Рис. 7.7. Амплитудно-частотная характеристика канала тональной частоты  Рис. 7.8. Различные типы модуляции При амплитудной модуляции для логической единицы выбирается один уровень амплитуды синусоиды несущей частоты, а для логического нуля – другой (рис. 7.8, б). Этот способ редко используется в чистом виде на практике из-за низкой помехоустойчивости, но весьма часто применяется в сочетании с другим видом модуляции – фазовой модуляцией. При частотной модуляции значения нуля и единицы исходных данных передаются синусоидами с различной частотой –/о и/i (рис. 7.8, в). Этот способ модуляции не требует сложных схем и обычно применяется в низкоскоростных модемах, работающих на скоростях 300 и 1200 бит/с. При использовании только двух частот за один такт передается один бит информации, поэтому такой способ называется двоичной частотной манипуляцией (Binary FSK, BFSK). Могут также использоваться четыре различные частоты для кодирования двух битов информации в одном такте – такой способ носит название четырехуровневой частотной манипуляции (four-level FSK). Применяется также название многоуровневая частотная манипуляция (Multilevel FSK, MFSK). При фазовой модуляции значениям данных 0 и 1 соответствуют сигналы одинаковой частоты, но различной фазы, например, 0 и 180° или 0, 90, 180 и 270° (рис. 7.8, г). В первом случае такая модуляция носит название двоичной фазовой манипуляции (Binary PSK, BPSK), а во втором – квадратурной фазовой манипуляции (Quadrature PSK, QPSK). Для повышения скорости передачи данных прибегают к комбинированным методам модуляции. Наиболее распространенными являются методы квадратурной амплитудной модуляции (Quadrature Amplitude Modulation, QAM). Эти методы основаны на сочетании фазовой и амплитудной модуляции. На рис. 7.9 показана фазовая диаграмма одного из вариантов квадратурной амплитудной модуляции, в котором используется восемь различных значений фазы и четыре значения амплитуды. Однако из 32 возможных комбинаций сигнала задействовано только 16, так как разрешенные значения амплитуд у соседних фаз должны отличаться. Например, если (А2, О') является разрешенной комбинацией, то (А2, 45") – запрещена, так как О' и 45' являются соседними фазами. Это повышает помехоустойчивость кода, но вдвое снижает скорость передачи данных. Каждая комбинация  Рис. 7.9. Квадратурная амплитудная модуляция с 16 состояниями сигнала является одним из 16 состояний информационного параметра – за каждый такт передается 4 бита данных (0000 или 0001... или 1111). Наряду с фазовыми диаграммами существует и другой тип диаграмм, называемых диаграммами созвездий (constellation diagram) QAM, которые показывают не фазы и амплитуды результирующих символов кода QAM, а амплитуды двух синусоид, с помощью которых обычно на практике получают сигналы этого кода. Несложные тригонометрические преобразования показывают, что для получения символа кода QAM можно суммировать две синусоиды, одна из которых имеет фазу 0, а другая сдвинута на 90°, то есть имеет квадратурную фазу (отсюда и произошло название метода). Меняя амплитуды этих составляющих синусоид, можно получить заданную амплитуду и фазу результирующего сигнала-символа QAM. Другим решением, повышающим надежность кода за счет введения избыточности, являются так называемые решетчатые коды. В этих кодах к каждым четырем битам информации добавляется пятый бит, который даже при наличии ошибок позволяет с большой степенью вероятности определить правильный набор четырех информационных битов. Обнаружение и коррекция ошибок Методы обнаружения ошибок Методы обнаружения ошибок основаны на передаче в составе блока данных избыточной служебной информации, по которой можно судить с некоторой степенью вероятности о достоверности принятых данных. В сетях с коммутацией пакетов такой единицей информации может быть протокольная единица данных любого уровня, но для определенности будем считать, что мы контролируем кадры. Избыточную служебную информацию принято называть контрольной суммой или контрольной последовательностью кадра (Frame Check Sequence, FCS). Контрольная сумма вычисляется как функция от основной информации, причем не обязательно путем суммирования. Принимающая сторона повторно вычисляет контрольную сумму кадра по известному алгоритму и в случае ее совпадения с контрольной суммой, вычисленной передающей стороной, делает вывод о том, что данные были переданы через сеть корректно. Рассмотрим несколько распространенных алгоритмов вычисления контрольной суммы, отличающихся вычислительной сложностью и способностью обнаруживать ошибки в данных. Контроль по паритету представляет собой наиболее простой метод контроля данных. В то же время это наименее мощный алгоритм контроля, так как с его помощью можно обнаруживать только одиночные ошибки в проверяемых данных. Метод заключается в суммировании по модулю 2 всех битов контролируемой информации. Нетрудно заметить, что для информации, состоящей из нечетного числа единиц, контрольная сумма всегда равна 1, а при четном числе единиц – 0. Например, для данных 100101011 результатом контрольного суммирования будет значение 1. Результат суммирования также представляет собой один дополнительный бит данных, который пересылается вместе с контролируемой информацией. При искажении в процессе пересылки любого одного бита исходных данных (или контрольного разряда) результат суммирования будет отличаться от принятого контрольного разряда, что говорит об ошибке. Однако двойная ошибка, например 110101010, будет неверно принята за корректные данные. Поэтому контроль по паритету применяется к небольшим порциям данных, как правило, к каждому байту, что дает для этого метода коэффициент избыточности 1/8. Отметим, метод редко используется в компьютерных сетях из-за значительной избыточности и невысоких диагностических возможностей. |