пролбдю.. информ. 1. Информатизация юридической деятельности

Скачать 3.14 Mb. Скачать 3.14 Mb.

|

|

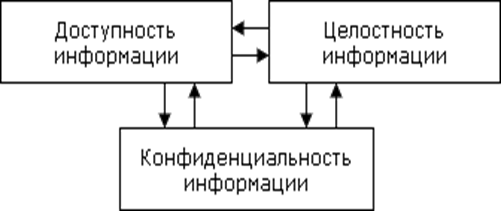

Тема 3. Технологии обеспечения информационной безопасности Цель и задачи: рассмотреть технологии обеспечения информационной безопасности, их назначение и практическое применение. Получить навыки парольной защиты компьютерных файлов, а также использования антивирусного программного обеспечения для защиты информации, хранящейся в компьютерах. Вопросы темы: 1. Основные понятия информационной безопасности и защиты информации. 2. Нормативно-правовые и административные меры обеспечения информационной безопасности. 3. Угрозы информационной безопасности. 4. Методы и средства защиты информации. 5. Вредоносное программное обеспечение. 6. Антивирусная защита. Вопрос 1. Основные понятия информационной безопасности и защиты информации. Формирование информационного общества опирается на новейшие информационные и телекоммуникационные технологии. Вместе с тем, информация становится все более уязвимой, поскольку: а) возрастают объемы хранимых и передаваемых данных; б) расширяется круг пользователей, имеющих доступ к ресурсам ЭВМ, программам и данным через сеть; в) усложняются режимы эксплуатации вычислительных систем и сетей. Информационная безопасность — это состояние сохранности информационных ресурсов и защищённости законных прав личности и общества в информационной сфере. 6 декабря 2016 года вступил в силу указ Президента Российской Федерации, утверждающий новую Доктрину информационной безопасности, заменившую документ, действовавший в России с 2000 года. Это существенный шаг, направленный на регулирование вопросов информационной безопасности в нашей стране. Доктрина отражает национальные интересы, официальные взгляды на цели, задачи, принципы и основные направления обеспечения информационной безопасности в Российской Федерации. Среди новых положений Доктрины выделяются следующие: «Развитие в Российской Федерации отрасли информационных технологий и электронной промышленности, а также совершенствование деятельности производственных, научных и научно-технических организаций по разработке, производству и эксплуатации средств обеспечения информационной безопасности, оказанию услуг в области обеспечения информационной безопасности». «Содействие формированию системы международной информационной безопасности, направленной на противодействие угрозам использования информационных технологий в целях нарушения стратегической стабильности, на укрепление равноправного стратегического партнерства в области информационной безопасности, а также защиту суверенитета Российской Федерации в информационном пространстве». Информационная безопасность реализуется как процесс обеспечения конфиденциальности, целостности и доступности информации (рис. 1). Конфиденциальность – это обеспечение доступа к информации только авторизованным пользователям. Целостность – это обеспечение достоверности и полноты информации и методов её обработки. Доступность – это обеспечение доступа к информации и связанным с ней активам авторизованных пользователей по мере необходимости. Безопасность информации — состояние защищенности данных, при котором обеспечиваются их конфиденциальность, доступность и целостность. Нарушение каждой из трех категорий приводит к нарушению информационной безопасности в целом. Так, нарушение доступности приводит к отказу в доступе к информации, нарушение целостности – фальсификации информации и, наконец, нарушение конфиденциальности раскрывает информацию.  Рис. 1. Составляющие информационной безопасности Выделение этих категорий в качестве базовых составляющих информационной безопасности обусловлено необходимостью реализации комплексного подхода при обеспечении режима информационной безопасности. Кроме этого, нарушение одной из этих категорий может привести к нарушению или полной бесполезности двух других. Например, хищение пароля для доступа к компьютеру (нарушение конфиденциальности) может привести к его блокировке, уничтожению данных (нарушение доступности информации) или фальсификации информации, содержащейся в памяти компьютера (нарушение целостности информации). Безопасность информации определяется отсутствием недопустимого риска, связанного с утечкой информации по техническим каналам, несанкционированными и непреднамеренными воздействиями на данные и (или) на другие ресурсы автоматизированной информационной системы, используемые в автоматизированной системе. Вопрос 2. Нормативно-правовые и административные меры обеспечения информационной безопасности. Вопросы обеспечения информационной безопасности при использовании информационных технологий и систем регламентируются основополагающим федеральным Законом РФ № 149-ФЗ, от 27.07.2006 (ред. (ред. от 25.11.2017) «Об информации, информационных технологиях и о защите информации». Так Статья 16. устанавливает следующие положения. 1. Защита информации представляет собой принятие правовых, организационных и технических мер, направленных на: 1) обеспечение защиты информации от неправомерного доступа, уничтожения, модифицирования, блокирования, копирования, предоставления, распространения, а также от иных неправомерных действий в отношении такой информации; 2) соблюдение конфиденциальности информации ограниченного доступа; 3) реализацию права на доступ к информации. 2. Государственное регулирование отношений в сфере защиты информации осуществляется путем установления требований о защите информации, а также ответственности за нарушение законодательства Российской Федерации об информации, информационных технологиях и о защите информации. Точками приложения процесса защиты информации к информационной системе являются аппаратное обеспечение, программное обеспечение и обеспечение связи (коммуникации). Сами процедуры (механизмы) защиты разделяются на защиту физического уровня, защиту персонала и организационный уровень. В то время как информационная безопасность — это состояние защищённости информационной среды, защита информации представляет собой деятельность по предотвращению утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию, т.е. процесс, направленный на достижение этого состояния. Вопрос 3. Угрозы информационной безопасности. Угроза – это потенциальная возможность определенным образом нарушить информационную безопасность. Попытка реализации угрозы называется атакой, а тот, кто предпринимает такую попытку, – злоумышленником. Потенциальные злоумышленники называются источниками угрозы. Знание возможных угроз, а также уязвимых мест защиты, которые эти угрозы обычно эксплуатируют, необходимо для того, чтобы выбирать наиболее экономичные средства обеспечения безопасности. Угроза является следствием наличия уязвимых мест в защите информационных систем (таких, например, как возможность доступа посторонних лиц к критически важному оборудованию или ошибки в программном обеспечении). Можно выделить группы угроз информационным системам: 1. Угроза раскрытия – возможность того, что информация станет известной тому, кому не следовало бы ее знать. 2. Угроза целостности – умышленное несанкционированное изменение (модификация или удаление) данных, хранящихся в ИС или передаваемых из одной системы в другую. 3. Угроза отказа в обслуживании – блокировка доступа к некоторому ресурсу. Основные виды угроз: стихийные бедствия и аварии (наводнение, ураган, землетрясение, пожар и т.п.); сбои и отказы оборудования (технических средств); последствия ошибок проектирования и разработки компонентов (аппаратных средств, технологии обработки информации, программ, структур данных и т.п.); ошибки эксплуатации (пользователей, операторов и другого персонала); преднамеренные действия нарушителей и злоумышленников. По природе возникновения выделяют: Естественные угрозы – это угрозы, вызванные воздействиями на ИС и ее элементы объективных физических процессов или стихийных природных явлений. Искусственные угрозы – это угрозы ИС, вызванные деятельностью человека. Непреднамеренные искусственные угрозы – это действия, совершаемые людьми случайно, по незнанию, невнимательности или халатности, но без злого умысла. К ним относятся: 1. неумышленные действия, приводящие к частичному или полному отказу системы (порча оборудования, удаление, файлов с важной информацией, программ, носителей информации и т.п.); 2. неправомерное включение оборудования или изменение режимов работы устройств и программ; 3. нелегальное внедрение и использование неучтенных программ (игровых, обучающих), приводящим к необоснованному расходованию ресурсов (загрузка процессора, захват оперативной памяти); 4. заражение компьютера вирусами; 5. неосторожные действия, приводящие к разглашению конфиденциальной информации; 6. разглашение, передача или утрата атрибутов разграничения доступа (паролей, ключей и т.п.); 7. игнорирование организационных ограничений (установленных правил) в системе; 8. вход в систему в обход средств защиты или неправомерное отключение средств защиты. Преднамеренные искусственные угрозы характеризуются возможными путями умышленной дезорганизации работы, вывода системы из строя, проникновения в систему и несанкционированного доступа к информации: 1. физическое разрушение системы или вывод из строя всех или отдельных наиболее важных компонентов системы; 2. отключение или вывод из строя подсистем обеспечения функционирования вычислительных систем (электропитания, охлаждения и вентиляции, линий связи и т.п.); 3. вербовка персонала или отдельных пользователей, имеющих определенные полномочия; 4. применение подслушивающих устройств, дистанционная фото- и видеосъемка и т.п.; 5. перехват данных, передаваемых по каналам связи; 6. хищение носителей информации (дисков, запоминающих устройств); 7. несанкционированное копирование носителей информации; 8. хищение производственных отходов (распечаток, записей, носителей информации и т.п.); 9. чтение остатков информации из оперативной памяти и с внешних запоминающих устройств; 10. незаконное получение паролей и других реквизитов разграничения доступа; 11. вскрытие шифров криптозащиты информации; 12. внедрение аппаратных «жучков», программ «закладок» и «вирусов» («троянов») для преодоления системы защиты и доступа к системным ресурсам; 13. незаконное подключение к линиям связи. К этому же виду угроз относится спам – электронная рассылка разного рода рекламы людям, которые не давали своего согласия на её получение. Спам называют еще сетевым мусором. Почтовый спам – наиболее распространенный и самый неприятный вид спама. Это массовая рассылка рекламы в виде электронных писем без согласия адресата. Почтовый спам может оказаться вредоносным, поскольку часто содержит вирусы. Кроме того, рассылка нежелательных писем может преследовать цели подрыва репутации компании (черный пиар). Спам на блогах – это размещение рекламы на блоге, не согласованное с его владельцем, в виде ссылки на сайт в подписи комментатора или ссылки в самом комментарии (часто имеет место и то, и другое). Спам на форумах также представляет собой рассылку рекламных сообщений пользователям форума без их на то согласия. Выскакивающие окна (pop-up), распространенные на сайтах развлекательной тематики и сайтах «для взрослых», также считаются одним из видов спама. Поисковый спам (веб-спам) подставляет свои сайты в сети Интернет, созданные для изменения результатов поиска в поисковых системах. В результате эти сайты, отображаясь по определенным запросам в выдаче поисковых систем, вводят в заблуждение пользователей. Спам, распространяющий поддельные сообщения от имени банков или финансовых компаний, целью которых является сбор логинов, паролей и пин-кодов пользователей, носит название фишинг. Злоумышленники делают сайты, очень похожие на настоящие. Пользователь думает, что попал на знакомый сайт, и вводит там пароль. Пароль попадает в руки злоумышленника, который может его использовать для кражи личных данных или денег. Часто злоумышленники рассылают в сети Интернет ссылки на подобные фишинговые web-сайты, якобы принадлежащие известным банкам или другим финансовым и торговым организациям, например, страховым компаниям и интернет-магазинам. При переходе по таким фишинговым ссылкам пользователь попадает в сети мошенников, способных нанести ему материальный вред. Можно выделить три основных мотива нарушений у злоумышленников: 1) безответственность; 2) самоутверждение; 3) корыстный интерес. Вопрос 4. Методы и средства защиты информации. Разработка политики и программы безопасности начинается с анализа рисков, первым этапом которого, в свою очередь, является ознакомление с наиболее распространенными угрозами. Главные угрозы – внутренняя сложность ИС, непреднамеренные ошибки штатных пользователей, операторов, системных администраторов и других лиц, обслуживающих ИС. На втором месте по размеру ущерба информационной безопасности (ИБ) стоят кражи и подлоги. Реальную опасность представляют также пожары и другие аварии поддерживающей инфраструктуры. В общем числе нарушений растет доля внешних атак, но основной ущерб по-прежнему наносят «свои». Для подавляющего большинства организаций достаточно общего знакомства с рисками. Ориентация на типовые, апробированные решения позволит обеспечить базовый уровень безопасности при минимальных интеллектуальных и разумных материальных затратах. ИБ во многом зависит от аккуратного ведения текущей работы, которая включает: поддержку пользователей; поддержку программного обеспечения; конфигурационное управление; резервное копирование; управление носителями; документирование; регламентные работы. Нужно заранее готовиться к событиям неординарным, т.е. к нарушениям ИБ. Заранее продуманная реакция на нарушения режима безопасности преследует три главные цели: 1) локализация инцидента и уменьшение наносимого вреда; 2) выявление нарушителя; 3) предупреждение повторных нарушений. Промежуток времени от момента, когда появляется возможность использовать слабое место, и до момента, когда пробел ликвидируется, называется окном опасности, ассоциированным с данным уязвимым местом. Пока существует окно опасности, возможны успешные атаки на ИС. Для большинства уязвимых мест окно опасности существует сравнительно долго (несколько дней, иногда недель), поскольку за это время должны произойти следующие события: должно стать известно о средствах использования пробела в защите; должны быть выпущены соответствующие заплаты; заплаты должны быть установлены в защищаемой ИС. Новые уязвимые места и средства их использования появляются постоянно; это значит, во-первых, что почти всегда существуют окна опасности и, во-вторых, что отслеживание таких окон должно производиться постоянно, а выпуск и наложение заплат происходить как можно более оперативно. Угрозы зависят от интересов субъектов информационных отношений и от того, какой ущерб является для них неприемлемым. Например, для открытой организации угроз конфиденциальности может просто не существовать, так как вся информация считается общедоступной. Однако в большинстве случаев нелегальный доступ представляется серьезной опасностью. Для построения эффективной системы защиты необходимо: 1) определить угрозы безопасности информации; 2) выявить возможные каналы утечки информации и несанкционированного доступа к данным; 3) построить модель потенциального нарушителя; 4) выбрать соответствующие меры, методы, механизмы и средства защиты; 5) построить замкнутую, комплексную, эффективную систему защиты, проектирование которой начинается с проектирования самих автоматизированных систем и технологий. Содержание методов защиты информации. Препятствия – методы физического преграждения пути злоумышленнику к защищаемой информации (к аппаратуре, носителям информации и т.д.). Управление доступом – метод защиты информации регулированием использования всех ресурсов компьютерной информационной системы (элементов баз данных, программных и технических средств). Управление доступом включает следующие задачи: идентификация пользователей, персонала и ресурсов системы (присвоение каждому объекту персонального идентификатора); опознание объекта или субъекта по идентификатору; проверка полномочий (проверка соответствия дня недели, времени суток, запрашиваемых ресурсов установленному регламенту); разрешение и создание условий работы в пределах установленного регламента; регистрация (протоколирование) обращений к защищаемым ресурсам; сигнализация (отключение, отказ в запросе) при попытках несанкционированных действий. Защита от несанкционированного доступа предусматривает: присвоение пользователю, терминалам, программам, файлам и каналам связи уникальных имен и кодов (идентификаторов); выполнение процедур установления подлинности при обращениях к системе и запрашиваемой информации (путем проверки паролей); проверку полномочий пользователя на доступ к системе или запрашиваемым данным; автоматическую регистрацию в журнале всех запросов с указанием идентификатора пользователя, терминала, времени и сущности запроса (позволяет определить хост-компьютер хакера, а иногда и определить его IP-адрес). Методы защиты информации. Регламентация – метод защиты информации, создающий такие условия обработки, хранения и передачи защищаемой информации, при которых возможности несанкционированного доступа к ней сводились бы к минимуму. Принуждение – метод защиты, при котором пользователи и персонал системы вынуждены соблюдать правила обработки, передачи и использования защищаемой информации под угрозой материальной, административной или уголовной ответственности. Маскировка – метод защиты информации путём ее криптографического закрытия. Криптография – это наука о методах и алгоритмах шифрования. Криптоанализ – наука, занимающаяся оценкой криптостойкости средств шифрования. С помощью криптографических методов возможно: шифрование информации; реализация электронной подписи; распределение ключей шифрования; защита от случайного или умышленного изменения информации. Электронная цифровая подпись. Рукописная подпись подтверждает факт взаимосвязи между содержанием документа и лицом, подписавшим его, т.е. подпись является одним из средств идентификации личности через уникальные личные биометрические параметры человека. Рукописную подпись нельзя отделить от документа, но можно внести изменения в содержание документа после его подписания. Из этого следует, что рукописная подпись не обеспечивает аутентификацию документа, т.е. его целостность и неизменность после подписания. Несмотря на уникальность почерка человека, степень защиты рукописной подписи очень низкая. Для повышения достоверности сведений, изложенных, например, в финансовом документе, используются 2 рукописные подписи и печать юридического лица. Там, где этого недостаточно, используют заверяющую подпись и печать уполномоченного органа (нотариуса). Глобализация и виртуализация информационной сферы требует наличия механизмов удостоверения электронных документов (ЭД) без непосредственного контакта сторон. Для того чтобы электронная цифровая подпись (ЭЦП) была жестко связана с ЭД, содержание ЭЦП должно зависеть от содержания ЭД. Только тогда ЭЦП будет заверять именно этот ЭД, а не другой. Связь между содержанием ЭД и структурой ЭЦП является основой механизма аутентификации ЭД. В ЭД, подписанный ЭЦП, нельзя внести изменения, не нарушив подпись. Для проверки целостности передаваемых данных в состав ЭЦП включаются данные о содержании самого сообщения. В ходе шифрования программные средства ЭЦП создают дайджест сообщения – уникальную последовательность символов, однозначно соответствующую содержанию сообщения. Дайджест вставляется в состав ЭЦП вместе со сведениями об авторе и шифруется вместе с ними на основе секретного ключа пользователя. Принимающая сторона расшифровывает сообщение, проверяет ЭЦП с помощью открытого ключа пользователя, который доступен всем, так что любой может проверить подпись под данным документом. Функция проверки подписи заключается в соответствии данной подписи данному документу и открытому ключу пользователя. Если полученный дайджест совпал с тем, который содержался в ЭЦП, значит сообщение не было изменено в ходе передачи по каналу связи. Для повышения безопасности передаваемых документов используют пару криптографических ключей: закрытый ключ хранит только его владелец, ни в коем случае не раскрывая его никому; открытый ключ (public key) служит для проверки цифровых подписей, созданных с помощью парного ему закрытого ключа. Таким образом, цифровая подпись обеспечивает: Удостоверение источника документа. В зависимости от деталей определения документа могут быть подписаны такие поля, как «автор», «внесённые изменения», «метка времени» и т.д. Защиту от изменений документа. При любом случайном или преднамеренном изменении документа подпись станет недействительной. Невозможность отказа от авторства, т.к. создать корректную подпись можно лишь, зная закрытый ключ, а он известен только владельцу. Программно-технические методы защиты информации. Программно-технические меры, т.е. меры, направленные на контроль компьютерных сущностей (оборудования, программ и/или данных), образуют последний и самый важный рубеж информационной безопасности. Центральным для программно-технического уровня является понятие сервиса безопасности. В число таких сервисов входят: идентификация и аутентификация; управление доступом; протоколирование и аудит; шифрование; контроль целостности; экранирование; анализ защищенности; обеспечение отказоустойчивости; обеспечение безопасного восстановления; туннелирование; управление. Экранирование – идейно очень богатый сервис безопасности. Его реализации – это не только межсетевые экраны (МЭ), но и ограничивающие интерфейсы, и виртуальные локальные сети. Экран инкапсулирует защищаемый объект и контролирует его внешнее представление. Целесообразно применение всех видов МЭ – от персонального до внешнего корпоративного, а контролю подлежат действия как внешних, так и внутренних пользователей. Туннелирование – это создание прямого соединения – туннеля между компьютерами в сети Интернет при помощи специального программного обеспечения, обеспечивающего шифрование информации, передающейся через Интернет. Таким образом, компьютеры, находящиеся в Интернете, используют защищенные каналы для передачи конфиденциальной информации. Вопрос 5. Вредоносные программное обеспечение. Одним из опаснейших способов проведения атак на ИС является внедрение в атакуемые системы вредоносного программного обеспечения (в последнее время более употребляемым стал термин вредоносный код). По размерам финансового ущерба вирусные (в широком смысле) атаки уверенно занимают лидирующее положение. Выделим следующие аспекты вредоносного кода: 1. вредоносная функция; 2. способ распространения; 3. внешнее представление. Спектр вредоносных функций практически неограничен, поскольку такая программа, может обладать сколь угодно сложной логикой, но обычно предназначаются для следующего: внедрения другого вредоносного кода; получения контроля над атакуемой системой; агрессивного потребления ресурсов; изменения или разрушения программ и/или данных. По механизму распространения и целевому назначению различают: вирус; червь; троянская программа; рекламная программа; шпионская программа; backdoor программы. Вирус – это код, обладающий способностью к распространению (возможно, с изменениями) путем внедрения в другие программы. Для активизации вируса требуется запуск зараженной программы. Червь – код, способный самостоятельно, т.е. без внедрения в другие программы, вызывать распространение своих копий по информационным системам и их выполнение. Черви распространяются в основном по сетям. Одна категория червей попадает на компьютер через открытие инфицированного e-mail сообщения, другая атакует компьютеры в автоматическом режиме. Троянская программа (троянец) – код, маскирующийся под полезное программное обеспечение, часто с помощью имен, сходных с названиями известных программ. Например, обычная программа, будучи пораженной вирусом, может стать троянской. Рекламная программа (adware) – код, размещающий рекламную информацию. Потребляет ресурсы автоматизированной системы. Может вызывать внешние обращения к системе, не связанные с характером ее функционирования. Шпионская программа (spyware) – код, распространяющийся вместе с другими программами, как правило, полезными и бесплатными. После проникновения в компьютер занимается сбором и передачей информации о параметрах компьютера (сети, автоматизированной системы) и личных предпочтениях пользователя. Backdoor программы – код, выполняющий несанкционированное управление компьютером. Состоит обычно из двух частей: небольшого модуля, тайно устанавливаемого на поражаемый компьютер, и программы управления, устанавливаемой на компьютер нарушителя. Обычно вирусы распространяются локально, в пределах узла сети; для передачи по сети им требуется внешняя помощь, такая как пересылка зараженного файла. Черви, напротив, ориентированы в первую очередь на перемещения по сети. Иногда само распространение вредоносного кода вызывает агрессивное потребление ресурсов и, следовательно, является вредоносной функцией. Например, черви занимают полосу пропускания сети и ресурсы почтовых систем. По среде обитания выделяют следующие основные типы компьютерных вирусов: программные (файловые); загрузочные; макровирусы. Программные вирусы – это блоки программного кода, целенаправленно внедренные внутрь других прикладных программ и других исполняемых файлов. Файловые вирусы различными способами внедряются в выполняемые файлы, либо создают файлы-двойники (компаньон-вирусы), либо используют особенности организации файловой системы. Компьютерные вирусы этого типа поражают файлы с расширениями СОМ, EXE, SYS, BAT, DLL. При запуске программы, содержащей вирус, происходит запуск внедренного в нее программного кода вируса. Работа этого кода вызывает скрытые от пользователя изменения в файловой системе жестких дисков и (или) в содержании других программ. Программный вирус может размножаться и производить разрушающие действия (нарушать работу программ и операционной системы, удалять информацию, хранящуюся на жестком диске, форматировать диск и даже уничтожать данные BIOS). Программные вирусы поступают на компьютер при запуске непроверенных программ, полученных на внешнем носителе или принятых из Интернета. Загрузочные вирусы поражают определенные системные области магнитных носителей (дискет, жесткого диска). Загрузочные вирусы записывают себя либо в загрузочный сектор диска (boot-сектор), либо в сектор, содержащий системный загрузчик винчестера. Обычно заражение происходит при попытке загрузить компьютер с магнитного носителя (системного диска), системная область которого содержит загрузочный вирус. Существуют и файлово-загрузочные вирусы, которые могут поражать как файлы, так и загрузочные сектора. Макровирусы – эта особая разновидность вирусов поражает документы, выполненные в некоторых прикладных программах, имеющих средства для исполнения так называемых макрокоманд (документы текстового процессора MS Word, табличного процессора MS Excel). Заражение происходит при открытии документа в окне приложения, если не отключена возможность исполнения макрокоманд вирусов. Возможна классификация компьютерных вирусов и по другим характерным признакам: способу заражения; деструктивным возможностям; особенностям алгоритма. По способу заражения вирусы различаются на резидентные и нерезидентные. Нерезидентные – не заражают память компьютера и активны только ограниченное время. Резидентные при заражении компьютера оставляют в оперативной памяти свою резидентную часть, которая потом перехватывает обращение операционной системы к объектам заражения и внедряется в них. Эти вирусы находятся в памяти и являются активными до выключения компьютера или перезагрузки операционной системы. Резидентными можно считать и макро-вирусы, поскольку они постоянно присутствуют в памяти на время работы зараженного редактора. Классификация по деструктивным возможностямбывают: безвредные; неопасные; опасные; очень опасные. Безвредные вирусы никак не влияют на работу компьютерной системы, кроме уменьшения свободной памяти на диске в результате своего распространения. Неопасные – вирусы, влияние которых ограничивается уменьшением свободной памяти на диске и графическими, звуковыми и прочими эффектами. Опасные вирусы могут привести к серьезным сбоям в работе, а очень опасные приводят к потере программ, уничтожению данных. Классификация по особенностям алгоритма: компаньон-вирусы; черви; стелс-вирусы; «студенческие»; паразитические; полиморфик-вирусы (призраки); макровирусы; сетевые. Компаньон-вирусы создают для ЕХЕ-файлов файлы-спутники, имеющие то же самое имя, но с расширением СОМ. Операционная система первым выполнит СОМ-файл (вирус), а затем запустит и ЕХЕ-файл. Черви – вариант компаньон-вирусов. Черви не связывают свои копии с какими-то файлами. Они создают свои копии на дисках, никаким образом не изменяя других файлов. Паразитические – вирусы, которые при распространении своих копий обязательно изменяют содержимое дисковых секторов или файлов. «Студенческие» – примитивные вирусы, часто нерезидентные и содержащие большое количество ошибок. Стелс-вирусы – весьма совершенные программы, перехватывают обращение ОС к пораженным файлам или секторам дисков и подставляют вместо себя незараженные участки информации, что затрудняет их обнаружение. Стелс-алгоритмы позволяют вирусам полностью или частично скрыть себя в системе. Наиболее распространенным стелс-алгоритмом является перехват запросов OC на чтение/запись зараженных объектов. Полиморфик-вирусы (призраки) – трудно обнаруживаемы, так как не содержат ни одного постоянного участка кода. Достигается этот эффект шифрованием основного тела вируса и модификациями программы-расшифровщика. Самошифрование и полиморфичность используются практически всеми типами вирусов для того, чтобы максимально усложнить процедуру его обнаружения. В большинстве случаев два образца одного и того же полиморфик-вируса не имеют ни одного совпадения. Сетевые вирусы (сетевые черви) – распространяются в компьютерной сети, но не изменяют файлы и сектора на дисках. Для распространения используют сетевые протоколы и «дыры» в сетевом программном обеспечении. Часто выполняют шпионские действия – кражу паролей, установление удаленного несанкционированного управления зараженным компьютером. Вопрос 6. Антивирусная защита. Сегодня вирусописательство (то есть написание вредоносного кода) — это хорошо налаженный криминальный бизнес. Новые вредоносные программы, большинство из которых троянцы, появляются ежедневно сотнями тысяч. Вирусные аналитики не успевают обрабатывать такое количество подозрительных файлов. Между появлением нового вируса и внесением данных о нем в вирусную базу могут проходить часы или дни. Если вирус сложный, то на это могут уйти даже месяцы. Признаки заражения компьютера: на экран выводятся непредусмотренные сообщения, изображения и звуковые сигналы; неожиданно открывается и закрывается лоток CD-ROM-устройства; произвольно на компьютере запускаются какие-либо программы; на экран выводятся предупреждения о попытке какой-либо из программ компьютера выйти в Интернет. Для защиты от вредоносных программ разрабатывается специальное антивирусное программное обеспечение. Антивирусы – это специализированные программы для обнаружения компьютерных вирусов, а также нежелательных (считающихся вредоносными) программ вообще и восстановления зараженных (модифицированных) такими программами файлов. Антивирус, который обеспечивает поиск вирусов в оперативной памяти, на внешних носителях путем подсчета и сравнения с эталоном некоторых контрольных данных, называется детектор. Важным показателем качества работы антивирусной программы является не только ее способность находить вирусы, но и лечить их; не просто удалять инфицированные файлы вместе с важной для пользователя информацией, но и уметь возвращать их в первоначальное «здоровое» состояние. Антивирус, который не только находит зараженные вирусами файлы, но и «лечит» их, т.е. удаляет из файла тело программы вируса, возвращая файлы в исходное состояние, называется доктор. Антивирус, который запоминает исходное состояние программ, каталогов и системных областей диска, когда компьютер не заражен вирусом, а затем периодически или по команде пользователя сравнивает текущее состояние с исходным, называется ревизор. Антивирус, который представляет собой небольшую резидентную программу, предназначенную для обнаружения подозрительных действий при работе компьютера, характерных для вирусов, называется сторож. Один из способов борьбы со спамом – установка спам-фильтров, специальных программ, которые включают в себя многие почтовые клиенты. По различным признакам определяя спам, эти программы поместят подозрительную корреспонденцию в соответствующую папку или сразу же удалят её. На отечественном рынке безусловным лидером являются антивирусные программы Лаборатории Касперского. В линейке продуктов этой лаборатории имеются самые разнообразные продукты, например, Kaspersky Anti-Virus (базовая защита), Kaspersky Internet Security (оптимальная защита), Kaspersky Total Security (максимальная защита) и другие программы. Другим популярным отечественным продуктом является антивирус DrWeb. Разработки Антивируса Dr.Web начались в 1992 г. Основателем компании и автором Антивируса Dr.Web является Игорь Данилов. Программа очень проста в использовании. Бесплатно проверить свой компьютер при помощи Dr.Web CureIT! можно на сайте https://free.drweb.ru/ Среди зарубежных антивирусных продуктов стоит отметить Microsoft Security Essentials, Panda Antivirus, Eset Nod32, Avira, Avast, Антивирус 360 Total Security. Все перечисленные антивирусные программы имеют свои преимущества и недостатки. Вопросы для самопроверки: 1. Дайте определение понятия Информационная безопасность. 2. В каком году вступил в силу указ Президента Российской Федерации, утверждающий новую Доктрину информационной безопасности? 3. Объясните суть понятий конфиденциальности, целостности и доступности информации. 4. Перечислите виды угроз безопасности. 5. Что называется окном опасности? 6. Что называется защитой информации? 7. Что предусматривает защита от несанкционированного доступа? 8. Что такое криптография и криптоанализ? 9. Перечислите виды компьютерных вирусов. 10. Назовите отечественные и зарубежные антивирусные программы. Литература по теме: 1. Хлебников А.А. Информационные технологии. Учебник. М. Кнорус. 2014 г. – 472 с. 2. Партыка Т.Л., Попов И.И. Информационная безопасность, М. Форум. 2012 г. – 432 с. 3. Официальный сайт Лаборатории Касперского https://www.kaspersky.ru |