АНАЛИЗ БЕЗОПАСНОСТИ ПЕРЕДАЧИ ГОЛОСОВОГО ТРАФИКА В VOIP И ОБЕСПЕЧЕНИЕ ЕГО ЗАЩИЩЕННОСТИ. Дипломная работа специалиста

Скачать 1.45 Mb. Скачать 1.45 Mb.

|

|

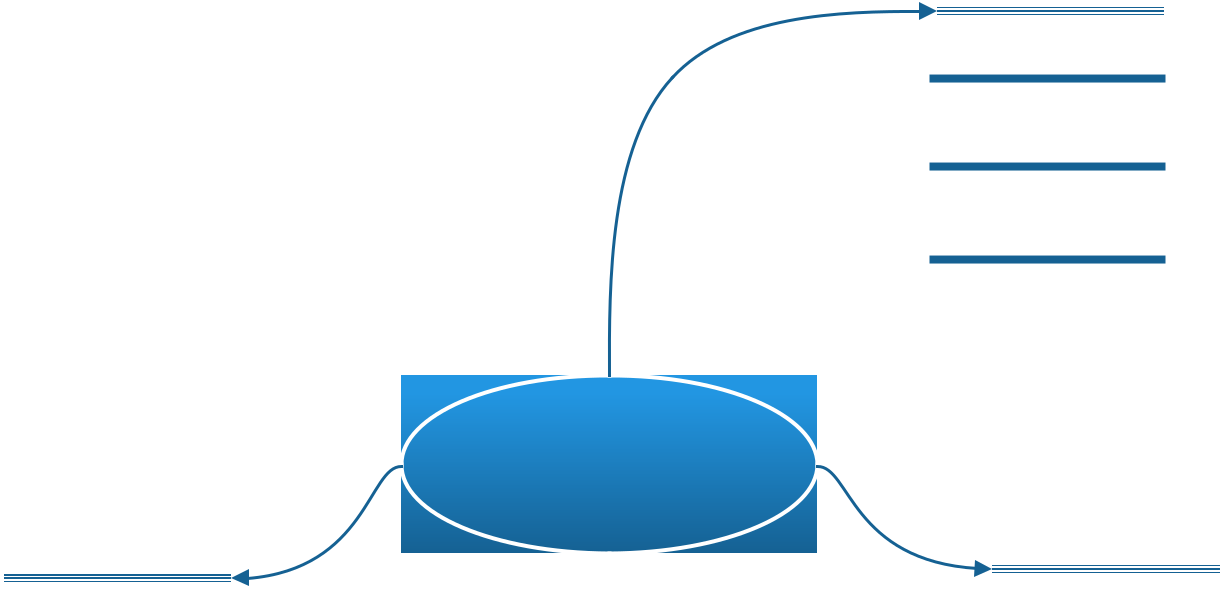

ВВЕДЕНИЕ Информационные технологии являются неотъемлемой частью современной жизни и используются для решения многих задач, например, обеспечение удаленного общения абонентов. Речь идет об общении посредством IP-телефонии (VoIP). На начальных этапах данная технология использовалась в основном для общения обычных абонентов по всему миру и на сегодняшний день общение пользователей посредством VoIP исчисляется сотнями миллиардов минут. Со временем все достоинства использования IP-телефонии оценили и другие участники рынка. В наше время программные клиенты, обеспечивающие общение посредством IP-телефонии, используются не только на бытовом, но и на корпоративном уровне. VoIP является полноценным инструментом ведения бизнеса наравне с сотовой связью, электронной почтой и т.п. Это можно объяснить многими факторами: Высокое качество передачи голоса. Возможность передачи не только голоса, но и видео в режиме реального времени. Возможность обмена мгновенными текстовыми сообщениями. Возможность организации видеоконференций. По этим причинам VoIP сегодня используется также и на государственном уровне. Обеспечение взаимодействия органов государственной власти посредством видеоконференцсвязи является одной из приоритетных и стратегических задач по информатизации города и страны. Однако такое широкое распространение VoIP повлекло за собой ряд проблем, самые значительные из которых связаны с информационной безопасностью. 10 связи с тем, что зачастую при помощи IP-телефонии передаются важные данные корпоративного и государственного характера, обеспечение их конфиденциальности, целостности и доступности должно быть на высшем уровне. Это обязывает специалистов по информационной безопасности в России и в мире плотно заниматься следующими вопросами: Анализ угроз VoIP. Анализ безопасности взаимодействия посредством VoIP. Выработка методик и средств, направленных на обеспечения безопасного общения по VoIP. Данная работа является отражением потребности современного общества в безопасном общении посредством IP-телефонии и отвечает вызовам сегодняшнего дня со стороны враждебно настроенных стран и организаций. 11 АНАЛИЗ ПРОБЛЕМ И УГРОЗ VOIP 1.1. Проблемы безопасности протокола Skype В отличие от многих других протоколов IP-телефонии, для передачи данных Skype изначально использовал децентрализованную P2P-архитектуру [2]. Единственным центральным элементом для Skype является сервер идентификации, на котором хранятся учётные записи пользователей и резервные копии их списков контактов. Центральный сервер нужен только для установки связи. После того как связь установлена, компьютеры пересылают голосовые данные напрямую друг другу (если между ними есть прямая связь) или через Skype-посредник — суперузел. Ранее в качестве суперузла мог выступать любой компьютер, у которого есть внешний IP-адрес и открыт TCP-порт для Skype, однако затем все суперузлы были перенесены [10] на сервера Microsoft. 1.1.1. Неконтролируемое использование точки зрения безопасности, Skype является одним из потенциальных каналов утечки корпоративных и персональных данных, причем стоит особняком в силу защищенности от перехвата. Существует распространенное заблуждение, что мониторинг информации, передаваемой по Skype, равно как и избирательный контроль использования самой службы отдельными пользователями, невозможен или чрезмерно затратен в связи с высокой степенью защищенности этого канала коммуникаций от прослушивания и перехвата. Действительно, если перехватывать трафик Skype на уровне корпоративных серверов и сетевых шлюзов, то его перехват и последующая расшифровка будут весьма непростым делом. Можно глобально запретить использование Skype в корпоративной сети, но это не всегда будет сочетаться с запросами сотрудников, для которых Skype является одним из инструментов бизнеса. 12 Решением данной проблемы является использование DLP (Data Leak Prevention) систем [20]. Так, например, DLP-система SearchInform содержит в своей архитектуре модуль SkypeSniffer [7], позволяющий перехватывать голосовые и текстовые сообщения, а также файлы и SMS, передаваемые через Skype. Однако решение одной проблемы породило другую, а именно возможность доступа к личной информации пользователей третьих лиц. 1.1.2. Неправомочный доступ к личной информации соответствии с пунктом 3 политики конфиденциальности Skype [22], сервис его партнеры могут предоставлять личные данные, содержимое разговоров и/или трафик данных пользователей в ответ на законный запрос органов судебной власти или правоохранительной системы. Кроме того, мгновенные сообщения, переданные пользователем, будут сохраняться на протяжении 30 дней, если другой срок не будет истребован представителями госорганов. А после того, как в мае 2011 г. компания Microsoft приобрела Skype, стала появляться информация не только о доступе к информации без судебного запроса, но и о возможности спецслужб некоторых стран прослушивать разговоры в Skype [17]. Так, в июне 2013 года Эдвард Сноуден раскрыл [6] информацию об американской системе слежения PRISM, которая позволяла следить за пользователями Skype и прослушивать их переписку и звонки в программе. Однако еще задолго до этого в 2006 году был зафиксирован случай [11], когда местонахождение одного из преступников, завязанного с махинациями над ценными бумагами, обнаружили по единственному минутному звонку дочери, сделанному с помощью Skype. Каким образом это было осуществлено не понятно. 2008 году на WikiLeaks, появились документы [8], в которых Министерство юстиции, прокуратура и полиция федеральной земли Бавария обсуждают между собой то, кому платить за недешевые услуги по установке на компьютеры 13 подозреваемых троянцев для доступа к разговорам через Skype. В данном случае подобную услугу "человек посередине" баварским властям на коммерческой основе оказывала немецкая фирма Digitask. Установка перехвата Skype оценена в 3500 евро, перехвата SSL-сеансов − в 2500 евро. 1.1.3. Закрытость протокола Skype В связи с закрытостью исходного кода протокола Skype и отсутствием какой-либо документации, отражающей методы обеспечения безопасности, существует угроза безопасности, связанная с тем, что у пользователей программного средства отсутствует уверенность в том, что используются эффективные методы обеспечения безопасности сетевого взаимодействия. 1.1.4. Звонки на ТФоП При совершении звонка из Skype на мобильные и стационарные телефоны, часть сигнала, проходящая по ТФоП, не шифруется [3]. Например, в случае групповых вызовов с участием двух пользователей по Skype-к-Skype и одного пользователя по ТФоП, то часть ТФоП не шифруется, но часть Skype-к-Skype шифруется. 1.2. Классификация угроз VoIP Рассмотрим различные виды угроз информационным системам, использующим VoIP. Составим классификацию угроз VoIP на базе таксономии [14], выпущенной организацией VOIPSA (VoIP Security Alliance) в 2005 г. Эта таксономия классифицирует и описывает большинство известных на данный момент угроз, не связанных непосредственно с протоколами прикладного уровня. Классификация основных угроз VoIP представлена на рисунке 1. 14 Другие  Vishing Toll fraud SPIT

Под общими угрозами понимаются угрозы, свойственные большинству информационных систем. Под угрозами сети будем понимать угрозы, связанные непосредственно с передачей данных по каналам. Рассмотрим подробнее все эти угрозы.

15

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||