Під лом розуміють спільне підключення декількох окремих комп'ютерних робочих місць (робочих станцій) до єдиного каналу передачі даних

Скачать 2.53 Mb. Скачать 2.53 Mb.

|

3.1.4 Вибір топології мережі доступуУ сучасних оптичних мережах доступу можуть використовуватися різні топології мережі. Вибір оптимальної топології залежить від цілого ряду чинників, пов'язаних з конкретними умовами проектування (щільність абонентів, їх розташування, види послуг і т.д.), а також від базової оптичної технології. У табл. 3.7 наведено порівняння основних мережевих технологій. Виходячи з порівняння основних мережевих топологій вирішено обрати топологію «кільце», та на центральному рівні топологію "зірка". Таблиця 3.7 Порівняння мережевих топологій

Таке з’єднання не захистить від обриву кабелю, але зможе захистити при виході з ладу одного з комутаторів в ланцюзі. На рис. 3.2 показані обрані варіанти топології для мережі доступу багатоповерхової забудови.  Рис. 3.2 Обрані топології мережі 3.2 Вибір обладнання Комунікаційні пристрої локальних мереж відповідають стандартам конкретних базових технологій і підтримують передавання даних по конкретному фізичному середовищі. Комунікаційне обладнання комп'ютерних мереж призначено для здійснення комутації між вузлами мережі, відновлення якості електричних сигналів, збільшення діаметру мережі, фізичної та логічної структуризації локальних мереж. Під структуризацією локальних мереж розуміють зміну її структури з метою підвищення ефективності використання. Здійснюють структуризацію мереж з допомогою комунікаційного обладнання. Розрізняють фізичну і логічну структуризацію. Фізичну структуризацію здійснюють з метою збільшення її довжини та числа PC за допомогою повторювачів і концентраторів. Фізична структуризація дозволяє не тільки збільшити число PC і довжину мережі, але й підвищує її надійність. Логічну структуризацію виконують з метою підвищення продуктивності і безпеки даних шляхом розбиття єдиного для всієї мережі фізичного середовища на окремі сегменти за допомогою мостів, комутаторів і маршрутизаторів. Логічна структуризація дозволяє локалізувати трафіки окремих сегментів ї забезпечує одночасний обмін даними між комп'ютерами в межах кожного сегменту. Логічна структуризація не тільки підвищує ефективність мережі, але і зменшує можливість несанкціонованого доступу до даних. До основних апаратних комунікаційних засобів локальних мереж, як уже було сказано вище, відносяться мережеві адаптери (карти), повторювачі, концентратори, мости, комутатори, шлюзи і маршрутизатори. Повторювач - це комунікаційний пристрій, який використовується для фізичного з'єднання двох сегментів фізичного середовища і відновлення якості (характеристик) електричних сигналів. Повторювач дозволяє збільшити діаметр мережі та виконати її фізичну структуризацію. Мережева технологія обмежує довжину сегментів, побудованих на конкретному фізичному середовищі. Використання повторювана дозволяє подвоїти довжину мережі, а також збільшити число під'єднаних до неї комп'ютерів. Шлюз (gateway) - це комунікаційний пристрій, який об'єднує мережі, які побудовані за різними технологіями і з різними типами протоколів. Cisco ( Linksys ) SPA8000 8 -ми портовий VoIP шлюз - маршрутизатор , що підтримує до 16 активних викликів , з можливістю підтримки 8 -ми 3 - х сторонніх конференцій , а також має 1 порт для підключення до локальної мережі 10 / 100 Base- T RJ - 45. SPA8000 може взаємодіяти з різним телефонним обладнанням , таким як: голосова пошта , факс , АТС і системи IVR. 8 портів RJ- 11 FXS для підключення аналогових телефонів 1 порт для підключення локальної мережі 10 / 100 Base- T RJ - 45 Мультипорт RJ- 21 ( 50 - pin ) , для альтернативного підключення телефонних апаратів До 16 активних одночасних викликів VoIP протокол SIP v2 (RFC 3261 , 3262 , 3263 , 3264 ) Аудіокодеки : G.711 ( a - law and μ - law ) G.726 ( 16/24/32/40 kbps ) Підтримка SIP в мережах NAT ( Network Address Translation ) (включаючи STUN )  Рис. 3.3 Зовнішній вигляд Cisco ( Linksys ) SPA8000 Мережеві адаптери призначені для під'єднання комп'ютерів до кабельної системи мережі і підтримують протоколи певної мережевої технології. Кожний мережевий адаптер має свою унікальну адресу, яка автоматично присвоюється комп'ютеру, який вокористовує цей адаптер. Мережевий трафік — це інформаційний потік, тобто об'єм інформації, що передається по мережі одночасно і характеризує її завантаженість. Мережевий трафік складається з потоку пакетів, кожний з яких містить поле службової інформації та поле даних. Поле службової інформації обов'язково містить апаратні адреси отримувача і відправника пакету. Адресна Таблиця моста містить інформацію про закріплені за сегментами мережі комп'ютери. Міст пропускає в інший сегмент пакет, який поступив на його вхід тільки у тому випадку, якщо там знаходиться отримувач пакетів. Концентратор (hub) - це багатопортовий повторювач призначений для фізичного з'єднання декількох сегментів мережі. З допомогою концентратора будують фізичну топологію типу "зірка". Інколи хабом називають тільки центральні концентратори, розміщені на верхньому ієрархічному рівні, а концентратори нижнього рівня називають багатопортовими повторювачами. Комутатор (swith) - це багатопортовий мультипроцесорний міст. Кожний порт комутатора керується окремим мікропроцесором, має свою буферну пам'ять та формує власні адресну таблицю. Пакет, який поступає в один з портів комутатора направляється тільки в той вихідний порт, в якому знаходиться адресат. Якщо вихідний порт зайнятий передавання іншої інформації, то пакет записується у буферну пам'ять та ставиться у чергу на вивід. Сучасні комутатори •виконують цілий ряд додаткових функцій, направлених на підвищення продуктивності та надійності роботи мережі і захисту інформації. Catalyst 3750 - відрізняється від усіх коммутаторів Cisco тим, що має можливості стекування. Тобто, можна кілька комутаторів Catalyst 3750 зробити фактично одним з'єднавши їх спеціальними стековими кабелями. З кожним Catalyst 3750 поставляється один кабель для стекування за замовчуванням.

Рис.3.4 Зовнішній вигляд комутатора Catalyst 3750 Маршрутизатор (router) - це багатофункціональний комунікаційний пристрій, який визначає маршрут пакетів в обє'днаних мережах та локалізує трафік в границях логічного сегменту на основі аналізу числових ієрархічних адресів. Маршрутизатор Cisco 2811, як і вся серія модульних маршрутизаторів 2800 відрізняється гнучкою модульною конструкцією. Доступні слоти NME, для установки мережевих модулів, слоти HWIC для встановлення інтерфейсних модулів, слоти EVM для підтримки додаткових голосових інтерфейсів, а також слоти PVDM і гнізда AIM на системній платі маршрутизатора для установки модулів обробки голосу і сервісних модулів відповідно. Слоти NME і HWIC мають зворотну сумісність з модулями NM і WIC відповідно. Всі маршрутизатори серії 2800 мають інтегровані засоби апаратного прискорення шифрування, забезпечують функціональність системи виявлення вторгнень і брандмауера. Технічні характеристики маршрутизатора Cisco 2811

Рис. 3.5 Зовнішній вигляд маршрутизатора Cisco 2811 3.3 Поділ на підмережі Підмережа – це фізичний сегмент TCP/IP-мережі, в якому використовується IP-адреси зі спільним ідентифікатором підмережі. Як правило, організації отримують ідентифікатор мережі від організації InterNIC. Ділення на підмережі описане в RFC 950. Для ділення мережі на декілька підмереж необхідно використати різні ідентифікатори мережі для кожної новоутвореної частини цієї мережі. Унікальні ідентифікатори підмереж створюються шляхом ділення ідентифікатора хоста на дві групи біт. Перша з цих груп служить для ідентифікації сегмента об’єднаної мережі, а друга – для ідентифікації конкретного хоста. Ділення на підмережі не є необхідним для ізольованої мережі (тої мережі, яка не має виходу в Internet). Використання підмереж має ряд переваг. В організаціях підмережі застосовують для об’єднання декількох фізичних сегментів в одну логічну мережу. Застосовуючи підмережі, ми отримуємо можливість: - сумісно використовувати різні мережеві технології (наприклад, Ethernet, Token Ring); - подолати існуючі обмеження, наприклад, на максимальну кількість вузлів в одному сегменті; - зменшити навантаження на мережу, перенаправляючи мережевий трафік і зменшуючи кількість широкомовних пакетів. Перед початком роботи з підмережами необхідно визначити, яким вимогам повинна відповідати мережа зараз і яким – в майбутньому. Для цього потрібно:

Перед визначенням маски підмережі необхідно визначити, скільки сегментів та хостів у сегменті буде необхідно в майбутньому. Задаючи більшу кількість біт для маски підмережі, ми збільшимо кількість підмереж, але максимальна кількість хостів у кожній з цих підмереж зменшується. Якщо використати більше біт, ніж необхідно, то це дозволить в майбутньому збільшити кількість підмереж, але обмежить кількість хостів у кожній з них. Використовуючи менше біт, матимемо можливість збільшити кількість хостів у підмережі, але обмежимо кількість підмереж. Регіональним Internet - провайдером їй була виділена ІР-адреса: 192.168.0.0 класу С з маскою по замовчуванні 255.255.255.0. Загальне число N кінцевих вузлів мережі становить: N=2n -2, де n -кількість двійкових розрядів, відведених під ідентифікатор хоста. У моєму випадку N=28 -2=254. При цьому поле хостів становить: IPmin = 192.168.0.1; IPmax = 192.168.3.254. Мережа містить один маршрутизатор, який з'єднує її з Internet та глобальною мереже. Стягнута в точку магістраль, побудована на комутаторі під’єднувалась до порта цього маршрутизатора. Кожному вузлу мережі адміністратором була присвоєна довільна ІР-адреса з допустимого діапазону мережі класу С. Шлюзу по замовчуванні присвоєна ІР-адреса 192.168.0.0/22. Проте недоліком мережі з великим числом хостів є її чутливість до широкомовного трафіку. Крім цього, у великих мережах виникають проблеми з адмініструванням мережі та інформаційною безпекою. Тому мережу з великою кількістю комп'ютерів доцільно розбити на декілька підмереж, тобто доцільно провести їх структуризацію. Спректовану мережу треба розбити на чотири підмережі з можливістю подальшого нарощування числа підмереж. При цьому необхідно забезпечити використання у кожній підмережі не менше 1000 хостів. 187.54.0.0 М3: 255.255.0.0 Мп: 255.255.224.0 Маршрутизація – це задача знаходження шляху між комп’ютером, що відсилає дані та комп’ютером-одержувачем, але в зв’язаній моделі IP ця задача в основному зводиться до пошуку шляхів до шлюзів між мережами. Таблиця 3.8 Розбиття на підмережі

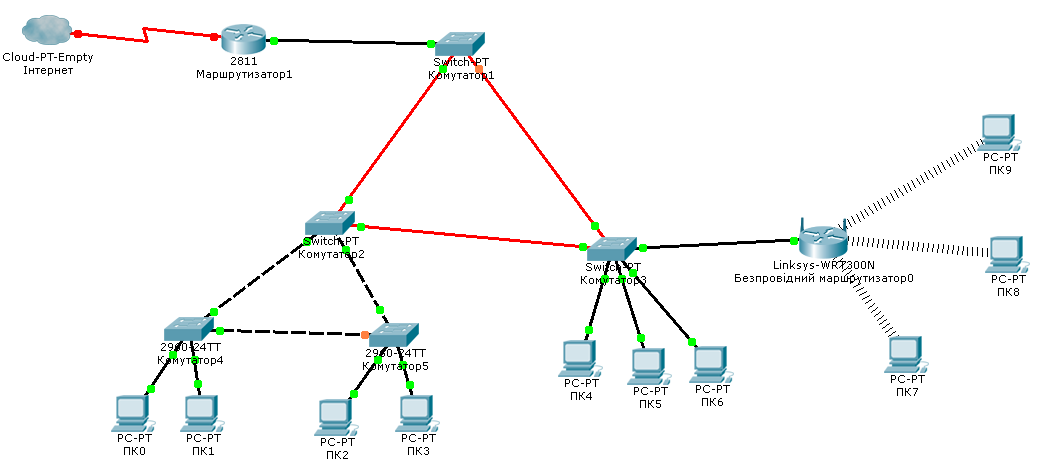

Мережі, що входять в дану мережу називають підмережами. Підмережі об‘єднуються між собою за допомогою маршрутизаторів. Маршрут - це послідовність маршрутизаторів (їх портів), які повинен пройти пакет від джерела до адресата. 3.4 Опис проектованої мережі Проектована кампусна мережа побудована з використанням маршрутизатора Cisco 2811, комутаторів серії Cisco 3750, безпровідного маршрутизатора Lynksys-WRT300N, а також додаткових комутаторів Cisco 2960. Підключення мережі до глобальної мережі Інтернет здійснюється за допомогою маршрутизатора Cisco 2811. Маршрутизатор визначатиме маршрути пакетів, які надходитимуть в нашу мережу, що дозволить швидко отримувати інформацію. В кожному будинку використано комутатор серії Cisco 3750, до портів якого будуть підключені абоненти. Комутатори між собою з’єднані за допомогою оптоволокна, за рахунок такого з’єднання ми отримаємо високу швидкість передачі і довготривалість роботи мережі. На комутаторах налаштовано VTP I STP. Протокол формування магістральних каналів віртуальної локальної мережі (далі VTP) дозволяє спростити адміністрування VLAN на комутаторах мережі - замість того, щоб створювати і дозволяти VLAN на кожному комутаторі від точки термінації трафіку (наприклад, інтерфейсу клієнта на роутері) до кінцевого обладнання клієнта - необхідно створити VLAN тільки на центральному комутаторі мережі. А STP забезпечить уникнення петель в мережі. В другому будинку було встановлено додаткові комутатори Cisco 2960, так як на основному не вистачало портів для підключення всіх бажаючих абонентів. В наш час розвитку технологій також досить важливим в мережі є мобільність її абонентів, тому було встановлено безпровідний маршрутизатор Lynksys-WRT300N, що дасть змогу користувачам мати доступ до мережі з різних пристроїв. Структурна схема мережі приведена на рисунку 3.6.  Рис. 3.6 Структурна схема мережі РОЗДІЛ 4. НАЛАШТУВАННЯ МЕРЕЖЕВИХ ТЕХНОЛОГІЙ 4.1 Налаштування списків доступу ACL Access Control List або ACL - список контролю доступу, який визначає, хто або що може отримувати доступ до конкретного об'єкта, і які саме операції дозволено або заборонено цьому суб'єкту проводити над об'єктом. Списки контролю доступу є основою систем з виборчим управлінням доступу.Налаштуємо список доступу для користувачів Wi-Fi. Нам потрібно відокремити їх від користувачів у середині мережі, щоб запобігти ймовірному пошкодженню конфіденційних даних, тощо. Налаштування проведемо на маршрутизаторі Main, тому що саме він відповідає за маршрутизацію та видачу Інтернет адрес підмережі користувачів бездротового виходу до мережі Інтернет(Wi-Fi):

Щоб цей список працював, його треба налаштувати на інтерфейсі:

У середині мережі також можуть бути зловмисники серед працівників, котрі можуть зашкодити мережі. Усіма правами доступу в мережі кампусу будуть наділені лише адміністрація та охорона. Для того, щоб охорона могла "бачити" будь-який комп'ютер в мережі, а будь-який комп'ютер в мережі не зміг "побачити" охоронців, треба створити такий список доступу на маршрутизаторі Main:

Також, його треба призначити інтерфейсу:

Spanning Tree Protocol — мережевий протокол, що працює на другому рівні моделі OSI. Основним завданням STP є приведення мережі Ethernet із множинними зв'язками до деревоподібної топології, що виключає цикли пакетів. Відбувається це шляхом автоматичного блокування непотрібних у цей момент для повної зв'язності портів. Протокол описаний у стандарті IEEE 802.1D. Принцип дії:

Важливі правила:

Алгоритм дії STP (Spanning Tree Protocol):

Саме налаштування в середовищі імітаційного моделювання Packet Tracer виглядає в такий спосіб: Центральний комутатор потрібно призначити root-овим для всіх vlan

4.4 Налаштування DHCP сервера DHCP (англ. Dynamic Host Configuration Protocol — протокол динамічної конфігурації вузла) — це мережевий протокол, що дозволяє комп'ютерам автоматично одержувати IР-адресу й інші параметри, необхідні для роботи в мережі TCP/IP. Для цього комп'ютер звертається до спеціального сервера, названного сервером DHCP. Мережевий адміністратор може задати діапазон адрес, що розподіляються серед комп'ютерів. Це дозволяє уникнути ручного налаштування комп'ютерів мережі й зменшує кількість помилок. Протокол DHCP використовується в більшості великих (і не дуже) мереж TCP/IP. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||