диплом саши. Реферат Ключевые слова биометрия, аутентификация, отпечаток пальца, преобразование Габора

Скачать 3.72 Mb. Скачать 3.72 Mb.

|

|

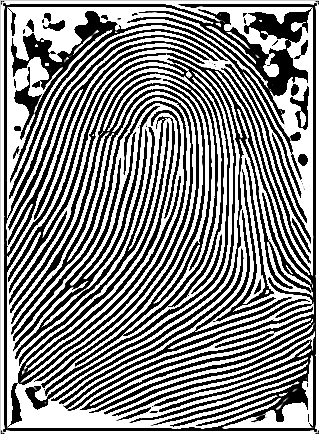

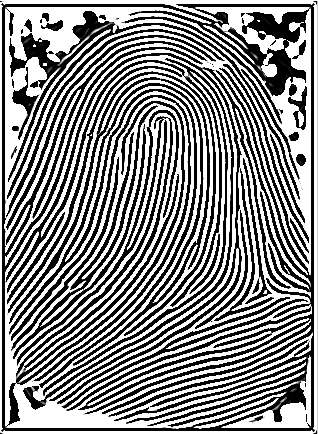

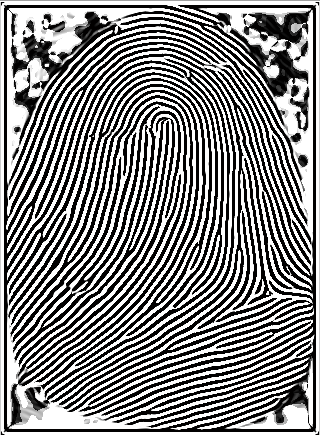

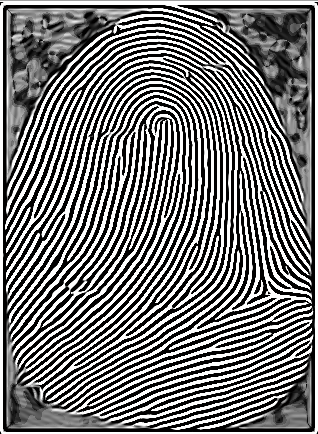

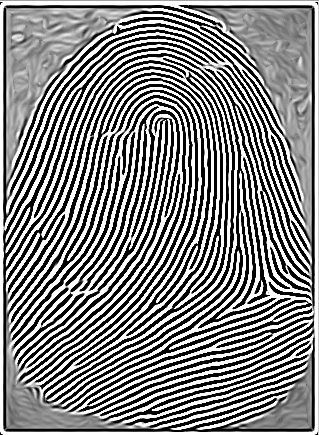

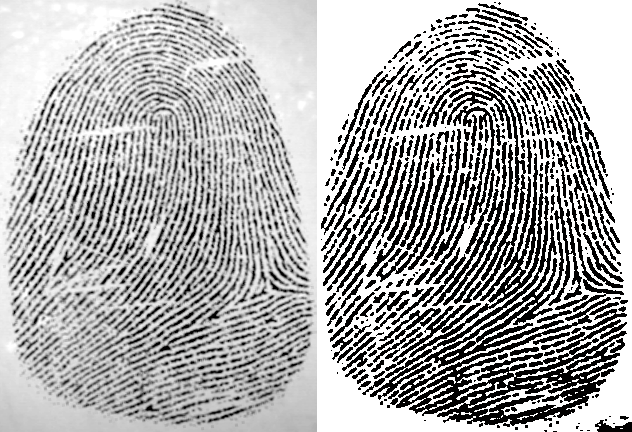

Задача: подбор параметров для оптимальной работы алгоритма из условия обеспечения качества фильтрации и сохранения ключевой информации. Необходимо выбрать оптимальный набор параметров для фильтра изображения, основанного преобразовании Габора. Будет проводится подбор параметра , среднеквадратичной огибающей Гаусс, используемой в фильтре. Каждому значению Если принять где то задачу можно сформулировать следующим образом – необходимо найти такое значение параметра 2.7 Решение поставленной математической задачи Для решения поставленной в работе математической задачи необходимо определить диапазон значений, в котором будет производится подбор параметр Пусть Значение Необходимо найти такое i, при котором Примем Результаты эксперимента показали, что значение функции На рисунке 2.10 проиллюстрирована работа алгоритма при разных значениях параметра       Рис. 2.10. Результаты обработки изображения фильтром Габора при различных значениях 2.8 Выводы В данной части данного проекта был выбран метод обработки пальцев, основанный на фильтрах Габора. Был подробно изучен математический аппарат данного метода, и разработан алгоритм, решающий поставленную задачу. Так же была сформулирована математическая постановка задачи, заключающаяся в формализации методов подбора параметров фильтра Габора.

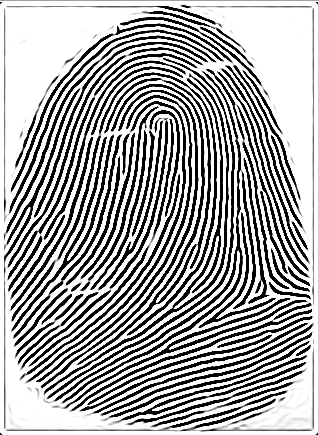

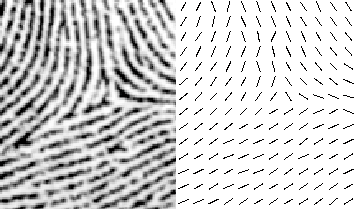

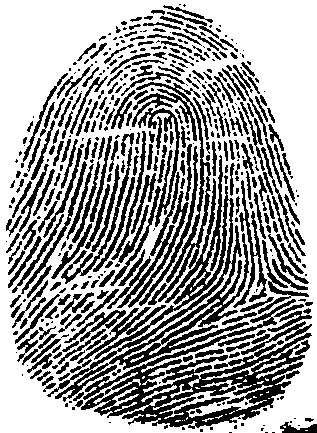

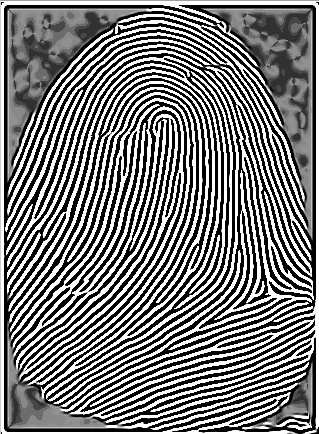

3.1 Введение В данной части рассмотрен процесс разработки программного обеспечения, предъявлены требования к разрабатываемому ПО, выбран язык программирования для реализации программного обеспечения. Выбирается формат представления данных и система управления базой данных. 3.2 Разработка общей структуры программного обеспечения В рамках разработки ПО необходимо обеспечить следующие этапы обработки образа отпечатка пальца: - Нормализация изображения - Расчет ориентационного изображения - Расчет частотного изображения - Бинаризация изображения - Применение фильтра Габора Так же должен быть реализован пользовательский интерфейс данного ПО. Общая структура разрабатываемого программного обеспечения представлена на рисунке 3.1.  Рис.3.1. Общая структура разрабатываемой программы. Из структуры представленного ПО следует, что разрабатываемая программа имеет многокомпонентное строение. Это обуславливает целесообразность реализации продукта как программного пакета, содержащего несколько исполняемых модулей, а не как автономного работающего продукта, выполненного в одном файле. Такой подход значительно упростит разработку и отладку программы и, как следствие, ускорит процесс написания ПО. На Рисунке 3.2 представлен алгоритм действий программы.  Рис 3.2. Общий алгоритм действия программы. 3.3 Выбор языка реализации Язык реализации должен быть удобен для работы с матрицами, так же плюсом является наличие готовых библиотек для работы с изображениями. Так как главной целью данной работы является разработка работоспособного алгоритма обработки образов отпечатка пальца, а не создание конечного продукта, на скорость работы программы и на требования к ресурсам вычислительной системы жестких ограничений не накладывается. Выделим следующие требования к языку написания данного ПО: - возможность использования стандартных библиотек, предназначенных для работы с матричными типами данных - наличие свободно распространяемых библиотек обработки изображений - опыт конкретного разработчика в области программирования С учетом перечисленных требований был выбран язык Matlab. Данный язык программирования позволяет выполнять широкий спектр операций над матричными типами данных, имеет мощную встроенную библиотеку для работы с изображениями. Так же Matlab не требователен к навыкам программирования, что позволяет писать достаточно сложные программы не имея высокого уровня знаний в области программирования. 3.4 Нормализация изображения На вход программа принимает файл в формате bmp, 24-х битный. Для преобразования такого изображения в черно-белое будет использована функция rgb2gray. В библиотеке Matlab есть специальная функция для обработки изображений есть специальная функция для нормализации изображений imadjust. Текст функции нормализации представлен ниже. function [ output_img ] = normalisation( imput_img ) output_img = rgb2gray(input_img); output_img = imadjust(output_img); end Ниже приведен пример входного и нормализованного изображения.  Рис. 3.3. Исходное и нормализованное изображение. 3.5 Построение поля направлений Ориентационное изображение строится по градиентам исходного изображения. Градиенты находятся с посредством применения оператора Собеля. Оператор Собеля - это дискретный дифференциальный оператор, вычисляющий приближенное значение градиента яркости изображения. Он основан на свертке изображения небольшим сепарабельным целочисленным фильтром в вертикальном и горизонтальном направлении. Расчет градиентного изображения происходит путем применения двумерной операции свертки между изображением и оператором Собеля.  , ,где А – исходное изображение, Угол, показывающий направление градиент рассчитывается по формуле: Текст подпрограммы построения ориентационной матрицы приведен в приложении № 1, текст подпрограммы визуализации ориентационного изображения в приложении № 2.  Рис.3.4 Пример поля направлений отпечатка пальца.  Рис.3.5 Фрагмент поля направлений отпечатка пальца. 3.5 Бинаризация изображения Бинарное изображение – это изображение, в котором каждый пиксель является либо пикселем впадины, либо пикселем гребня. Для построения бинарного изображения к нормализованному изображению применяют пороговую обработку - каждому пикселю изображения присваивается значение нуля(гребня), если он ниже порогового значения, и единицы(впадины) в обратном случае.  , ,где  Рис.3.6 Пример нормализованного изображения (слева) и его бинарное изображение (справа) после пороговой обработки. 3.6 Применение фильтра Габора Последним этапом обработки изображения является применение фильтра Габора. Первым шагом на этом этапе является генерация фильтра Габора и подбор параметров. Ниже приведен под функции, реализующий генерацию фильтра габора по заданным углом theta. function gb=gabor_fn(theta) bw = 2; gamma = 1; psi = 1; lambda = 6; theta = (theta+90)*pi/180; sigma = lambda/pi*sqrt(log(2)/2)*(2^bw+1)/(2^bw-1); sigma_x = sigma; sigma_y = sigma/gamma; sz = 9; if mod(sz,2)==0, sz=sz+1;end [x y]=meshgrid(-fix(sz/2):fix(sz/2),fix(sz/2):-1:fix(-sz/2)); x_theta=x*cos(theta)+y*sin(theta); y_theta=-x*sin(theta)+y*cos(theta); gb=exp(-0.5*(x_theta.^2/sigma_x^2+y_theta.^2/sigma_y^2)).*cos(2*pi/lambda*x_theta+psi); end Ниже приведены примеры сгенерированных фильтров Габора.     Рис3.7. Примеры сгенерированных фильтров Габора. Следующим этапом является наложение фильтра Габора на изображение. Ниже приведен код программы, реализующий данный этап: function [ img ] = gabor_filter( img, orient ) img_m = zeros(19, size(img,1),size(img,2)); for c = 0:10:180 gab = gabor_fn(c); img_m((c)/10+1,:,:) = imfilter(img, gab); end for a = 1:size(img, 1) for b = 1:size(img,2) if (orient(a,b)>=175) orient(a,b) = 1; end end end for a = 1:size(img, 1) for b = 1:size(img,2) img(a,b) = img_m(round(orient(a,b)/10)+1,a,b); end end end На рисунке 3.8 приведен пример нормализованного изображения (1), и изображения после обработки фильтром Габора(б).   (а) (б) Рис.3.8 Бинарное изображение (а) и изображение после обработки фильтром Габора (б). 3.7 Вывод В данной части дипломного проекта проведена реализация программного обеспечения, выполняющего фильтрацию образов отпечатков пальцев, основанную на фильтрах Габора. Приведены результаты работы отдельных частей алгоритма и конечный результат работы программы – образ отпечатка пальца после применения к нему фильтра Габора.

4.1 Введение В настоящем дипломном проекте рассматриваются вопросы, связанные с цифровой обработкой биометрических образов. Анализируются различные алгоритмы обработки образов отпечатка пальца, исследуются степень искажения ключевой информации в образе отпечатка пальца при его обработке. При проведении подобных работ необходимо учитывать требования нормативных документов Российской Федерации, касающихся темы информации и информационной безопасности. Также следует рассмотреть требования к защите персональных данных при их обработке в информационных системах. Дипломный проект является результатом интеллектуальной деятельности, поэтому необходимо обратить внимание на анализ вопросов, связанных с авторским правом. Рассмотрим основные документы, касающиеся темы данного дипломного проекта:

4.2 Конституция Российской Федерации Конституция Российской Федерации, принятая 12 декабря 1993 года, имеет высшую юридическую силу, прямое действие и применяется на всей территории Российской Федерации. Она является основным источником права в области обеспечения информационной безопасности Российской Федерации. Согласно статье 23 Конституции Российской Федерации, каждый имеет право на неприкосновенность частной жизни, личную и семейную тайну, защиту своей чести и доброго имени, а так же каждый имеет право на тайну переписки, телефонных переговоров, почтовых, телеграфных и иных сообщений. В рамках Статьи 24 Конституции РФ запрещается сбор, хранение, использование и распространение информации о частной жизни лица без его согласия. Также Статья 29 Конституции РФ гласит, что каждый имеет право свободно искать, получать, передавать, производить и распространять информацию любым законным способом. 4.3 Доктрина информационной безопасности Российской Федерации Доктрина информационной безопасности Российской Федерации (Далее - Доктрина), принятая 9 сентября 2000 года, представляет собой совокупность официальных взглядов на цели, задачи, принципы и основные направления обеспечения информационной безопасности Российской Федерации. Доктрина служит основой для:

Доктрина развивает Концепцию национальной безопасности Российской Федерации применительно к информационной сфере. В общегосударственных информационных и телекоммуникационных системах основными объектами обеспечения информационной безопасности Российской Федерации в общегосударственных информационных и телекоммуникационных системах являются:

Основными угрозами информационной безопасности Российской Федерации в общегосударственных информационных и телекоммуникационных системах являются:

Основными направлениями обеспечения информационной безопасности Российской Федерации в общегосударственных информационных и телекоммуникационных системах являются:

4.4 Федеральный Закон «Об информации, информационных технологиях и о защите информации» Федеральный Закон РФ № 149-ФЗ «Об информации, информационных технологиях и о защите информации», принятый Государственной Думой 8 июля 2006 года и вступивший в силу 27 июля 2006 года, регулирует отношения, возникающие при:

Согласно статье 3 правовое регулирование отношений, возникающих в сфере информации, информационных технологий и защиты информации, основывается на следующих принципах:

Согласно статье 5 информация может являться объектом публичных, гражданских и иных правовых отношений. Информация может свободно использоваться любым лицом и передаваться одним лицом другому лицу, если федеральными законами не установлены ограничения доступа к информации либо иные требования к порядку ее предоставления или распространения. Информация в зависимости от категории доступа к ней подразделяется на общедоступную информацию, а также на информацию, доступ к которой ограничен федеральными законами (информация ограниченного доступа). Ограничение доступа к информации устанавливается федеральными законами в целях защиты основ конституционного строя, нравственности, здоровья, прав и законных интересов других лиц, обеспечения обороны страны и безопасности государства. Согласно статье 16 защита информации представляет собой принятие правовых, организационных и технических мер, направленных на:

Государственное регулирование отношений в сфере защиты информации осуществляется путем установления требований о защите информации, а также ответственности за нарушение законодательства Российской Федерации об информации, информационных технологиях и о защите информации. Обладатель информации, оператор информационной системы в случаях, установленных законодательством Российской Федерации, обязаны обеспечить:

Требования о защите информации, содержащейся в государственных информационных системах, устанавливаются федеральным органом исполнительной власти в области обеспечения безопасности и федеральным органом исполнительной власти, уполномоченным в области противодействия техническим разведкам и технической защиты информации, в пределах их полномочий. При создании и эксплуатации государственных информационных систем используемые в целях защиты информации методы и способы ее защиты должны соответствовать указанным требованиям. 4.5 Федеральный Закон «О персональных данных» Защита персональных данных регламентируется Федеральным Законом РФ № 152-ФЗ «О персональных данных», принятым 27 июля 2006 года. Целью настоящего Федерального закона является обеспечение защиты прав и свобод человека и гражданина при обработке его персональных данных, в том числе защиты прав на неприкосновенность частной жизни, личную и семейную тайну (Статья 2). К персональным данным можно отнести любую информацию, которой достаточно, чтобы однозначно определить физическое лицо и получить о нём какую-либо дополнительную информацию. Любая организация, работающая с данными физических лиц, должна защитить информационные системы и получить документы, подтверждающие соответствие этих систем требованиям закона. Согласно статье 7 настоящего закона любая компания, организация либо фирма, должна обеспечивать конфиденциальность персональных данных. Каждой информационной системе, в которой хранятся и обрабатываются персональные данные, необходимо присвоить класс, в соответствии с которым будет обеспечиваться защита этих данных. Кроме того, информационные системы могут быть типовыми или специальными, и последние требуют для эксплуатации обязательного лицензирования. Специальными, например, считаются системы, содержащие информацию о состоянии здоровья и те, на основе которых предусмотрено принятие решений, порождающих юридические последствия. Иными словами, если данные из таких информационных систем, а точнее, их анализ и обработка, могут повлиять на жизнь или здоровье субъекта персональных данных. Класс специальных информационных систем определяется на основе модели угроз безопасности персональных данных в соответствии с нормативно-методическими документами регуляторов. В настоящем законе так же предусматриваются меры по обеспечению безопасности персональных данных при их обработке (Статья 19). Для всех компаний, предприятий или фирм, осуществляющих обработку персональных данных для того, чтобы избежать нарушений, необходимо провести ряд мероприятий, которые включают в себя следующие работы:

Для успешного проведения данных работ необходимо, во-первых, назначить сотрудника, ответственного за вопросы защиты и обработки персональных данных, во-вторых, для всех ресурсов и подсистем, содержащих персональные данные, определить их статус, и, наконец, определить способы и сроки обработки данных, а также сроки хранения». 4.6 Постановление Правительства Российской Федерации «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных» Постановление Правительства Российской Федерации №1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных», принятое 01 ноября 2012 года, устанавливает требования к защите персональных данных при их обработке в информационных системах персональных данных (далее - информационные системы) и уровни защищенности таких данных. Безопасность персональных данных при их обработке в информационной системе обеспечивается с помощью системы защиты персональных данных, нейтрализующей актуальные угрозы, определенные в соответствии с частью 5 статьи 19 Федерального закона "О персональных данных". Для данной информационной системы актуальны угрозы 3-го типа, то есть не связанные с наличием недокументированных (недекларированных) возможностей в системном и прикладном программном обеспечении, используемом в информационной системе. Информационная система является информационной системой, обрабатывающей биометрические персональные данные, если в ней обрабатываются сведения, которые характеризуют физиологические и биологические особенности человека, на основании которых можно установить его личность и которые используются оператором для установления личности субъекта персональных данных, и не обрабатываются сведения, относящиеся к специальным категориям персональных данных. При обработке персональных данных в информационных системах устанавливаются 4 уровня защищенности персональных данных. Для данной информационной системы необходимо обеспечить 3-й уровень защищенности персональных данных, так как для информационной системы актуальны угрозы 3-го типа и информационная система обрабатывает биометрические персональные данные (согласно пункту 11-г) настоящего Постановления). Для обеспечения надлежащего уровня защищенности персональных данных при их обработке в данной информационной системе необходимо выполнение следующих требований: а) организация режима обеспечения безопасности помещений, в которых размещена информационная система, препятствующего возможности неконтролируемого проникновения или пребывания в этих помещениях лиц, не имеющих права доступа в эти помещения; б) обеспечение сохранности носителей персональных данных; в) утверждение руководителем оператора документа, определяющего перечень лиц, доступ которых к персональным данным, обрабатываемым в информационной системе, необходим для выполнения ими служебных (трудовых) обязанностей; г) использование средств защиты информации, прошедших процедуру оценки соответствия требованиям законодательства Российской Федерации в области обеспечения безопасности информации, в случае, когда применение таких средств необходимо для нейтрализации актуальных угроз. д) назначение должностного лица (работника), ответственного за обеспечение безопасности персональных данных в информационной системе. Контроль выполнения настоящих требований организуется и проводится оператором (уполномоченным лицом) самостоятельно и (или) с привлечением на договорной основе юридических лиц и индивидуальных предпринимателей, имеющих лицензию на осуществление деятельности по технической защите конфиденциальной информации. Указанный контроль проводится не реже 1 раза в 3 года в сроки, определяемые оператором (уполномоченным лицом). 4.7 Гражданский Кодекс Российской Федерации Гражданский кодекс Российской Федерации в части четвертой регулирует вопросы охраны результатов интеллектуальной деятельности и средств индивидуализации. Согласно статье 1225 ГК РФ, программы для электронных вычислительных машин (программы для ЭВМ) и базы данных являются результатами интеллектуальной деятельности и приравненными к ним средствами индивидуализации юридических лиц, товаров, работ, услуг и предприятий, которым предоставляется правовая охрана (т. е. являются интеллектуальной собственностью). Согласно статье 1228 ГК РФ, автором результата интеллектуальной деятельности признается гражданин, творческим трудом которого создан такой результат. Автору программы для ЭВМ или базы данных принадлежит право авторства, право на имя и иные личные неимущественные права. Авторство и имя автора охраняются бессрочно. После смерти автора защиту его авторства и имени может осуществлять любое заинтересованное лицо. Произведения науки и программы для ЭВМ относятся к объектам авторских прав и охраняются как литературные произведения. Для возникновения, осуществления и защиты авторских прав не требуется регистрации произведения или соблюдения каких-либо иных формальностей. В отношении программ для ЭВМ и баз данных возможна регистрация, осуществляемая по желанию правообладателя в соответствии с правилами статьи 1262 ГК РФ. Исключительные права на результаты интеллектуальной деятельности и на средства индивидуализации действуют в течение определенного срока, за исключением случаев, предусмотренных ГК РФ. Правообладатель может распорядиться принадлежащим ему исключительным правом на результат интеллектуальной деятельности или на средство индивидуализации любым не противоречащим закону и существу такого исключительного права способом, в том числе путем его отчуждения по договору другому лицу (договор об отчуждении исключительного права) или предоставления другому лицу права использования соответствующих результата интеллектуальной деятельности или средства индивидуализации в установленных договором пределах (лицензионный договор). По лицензионному договору одна сторона - обладатель исключительного права на результат интеллектуальной деятельности или на средство индивидуализации (лицензиар) - предоставляет или обязуется предоставить другой стороне (лицензиату) право использования такого результата или такого средства в предусмотренных договором пределах. Лицензиат может использовать результат интеллектуальной деятельности или средство индивидуализации только в пределах тех прав и теми способами, которые предусмотрены лицензионным договором. Право использования результата интеллектуальной деятельности или средства индивидуализации, прямо не указанное в лицензионном договоре, не считается предоставленным лицензиату. Споры, связанные с защитой нарушенных или оспоренных интеллектуальных прав, рассматриваются и разрешаются судом. Лицо, правомерно владеющее экземпляром программы для ЭВМ или экземпляром базы данных (пользователь), вправе без разрешения автора или иного правообладателя и без выплаты дополнительного вознаграждения:

Лицо, правомерно владеющее экземпляром программы для ЭВМ, вправе без согласия правообладателя и без выплаты дополнительного вознаграждения изучать, исследовать или испытывать функционирование такой программы в целях определения идей и принципов, лежащих в основе любого элемента программы для ЭВМ. Лицо, правомерно владеющее экземпляром программы для ЭВМ, вправе без согласия правообладателя и без выплаты дополнительного вознаграждения воспроизвести и преобразовать объектный код в исходный текст (декомпилировать программу для ЭВМ) или поручить иным лицам осуществить эти действия, если они необходимы для достижения способности к взаимодействию независимо разработанной этим лицом программы для ЭВМ с другими программами, которые могут взаимодействовать с декомпилируемой программой, при соблюдении следующих условий:

Применение данных положений не должно наносить неоправданный ущерб нормальному использованию программы для ЭВМ или базы данных и не должно ущемлять необоснованным образом законные интересы автора или иного правообладателя. 4.8 Уголовный Кодекс Российской Федерации Уголовное законодательство — система нормативных правовых актов, принимаемых уполномоченными органами государственной власти, содержащих нормы, регулирующие отношения, связанные с установлением оснований привлечения к уголовной ответственности и освобождения от неё, определением преступности деяний и иные отношения, входящие в предмет регулирования уголовного права. Уголовный закон современными учёными, как правило, признаётся формой выражения уголовного права, производной от воли общества и правосознания народа, а не навязанной ему извне. Преступления в сфере компьютерной информации регулируются главой 28 УК РФ. Согласно статье 272 «Неправомерный доступ к компьютерной информации»: 1. Неправомерный доступ к охраняемой законом компьютерной информации, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование компьютерной информации, - наказывается штрафом в размере до двухсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период до восемнадцати месяцев, либо исправительными работами на срок до одного года, либо ограничением свободы на срок до двух лет, либо принудительными работами на срок до двух лет, либо лишением свободы на тот же срок. 2. То же деяние, причинившее крупный ущерб или совершенное из корыстной заинтересованности, - наказывается штрафом в размере от ста тысяч до трехсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период от одного года до двух лет, либо исправительными работами на срок от одного года до двух лет, либо ограничением свободы на срок до четырех лет, либо принудительными работами на срок до четырех лет, либо арестом на срок до шести месяцев, либо лишением свободы на тот же срок. 3. Деяния, предусмотренные частями первой или второй статьи 272 УК РФ, совершенные группой лиц по предварительному сговору или организованной группой либо лицом с использованием своего служебного положения, - наказываются штрафом в размере до пятисот тысяч рублей или в размере заработной платы или иного дохода осужденного за период до трех лет с лишением права занимать определенные должности или заниматься определенной деятельностью на срок до трех лет, либо ограничением свободы на срок до четырех лет, либо принудительными работами на срок до пяти лет, либо лишением свободы на тот же срок. 4. Деяния, предусмотренные частями первой, второй или третьей статьи 272 УК РФ, если они повлекли тяжкие последствия или создали угрозу их наступления, - наказываются лишением свободы на срок до семи лет. Под крупным ущербом признается ущерб, сумма которого превышает один миллион рублей. Согласно статье 273 «Создание, использование и распространение вредоносных компьютерных программ»: 1. Создание, распространение или использование компьютерных программ либо иной компьютерной информации, заведомо предназначенных для несанкционированного уничтожения, блокирования, модификации, копирования компьютерной информации или нейтрализации средств защиты компьютерной информации, - наказываются ограничением свободы на срок до четырех лет, либо принудительными работами на срок до четырех лет, либо лишением свободы на тот же срок со штрафом в размере до двухсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период до восемнадцати месяцев. 2. Деяния, предусмотренные "частью первой" настоящей статьи, совершенные группой лиц по предварительному сговору или организованной группой либо лицом с использованием своего служебного положения, а равно причинившие "крупный ущерб" или совершенные из корыстной заинтересованности, - наказываются ограничением свободы на срок до четырех лет, либо принудительными работами на срок до пяти лет с лишением права занимать определенные должности или заниматься определенной деятельностью на срок до трех лет или без такового, либо лишением свободы на срок до пяти лет со штрафом в размере от ста тысяч до двухсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период от двух до трех лет или без такового и с лишением права занимать определенные должности или заниматься определенной деятельностью на срок до трех лет или без такового. 3. Деяния, предусмотренные "частями первой" или "второй" настоящей статьи, если они повлекли тяжкие последствия или создали угрозу их наступления, наказываются лишением свободы на срок до семи лет. Согласно статье 274 «Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей»: 1. Нарушение правил эксплуатации средств хранения, обработки или передачи охраняемой компьютерной информации либо информационно-телекоммуникационных сетей и оконечного оборудования, а также правил доступа к информационно-телекоммуникационным сетям, повлекшее уничтожение, блокирование, модификацию либо копирование "компьютерной информации", причинившее "крупный ущерб", наказывается штрафом в размере до пятисот тысяч рублей или в размере заработной платы или иного дохода осужденного за период до восемнадцати месяцев, либо исправительными работами на срок от шести месяцев до одного года, либо ограничением свободы на срок до двух лет, либо принудительными работами на срок до двух лет, либо лишением свободы на тот же срок. 2. Деяние, предусмотренное "частью первой" настоящей статьи, если оно повлекло тяжкие последствия или создало угрозу их наступления, наказывается принудительными работами на срок до пяти лет либо лишением свободы на тот же срок. Так же глава 19 статья 138 УК РФ за нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений предусматривает: 1. Нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений граждан наказывается штрафом в размере от пятидесяти до ста минимальных размеров оплаты труда или в размере заработной платы или иного дохода осужденного за период до одного месяца, либо обязательными работами на срок от ста двадцати до ста восьмидесяти часов, либо исправительными работами на срок до одного года. 2. То же деяние, совершенное лицом с использованием своего служебного положения или специальных технических средств, предназначенных для негласного получения информации, наказывается штрафом в размере от ста до трехсот минимальных размеров оплаты труда или в размере заработной платы или иного дохода осужденного за период от одного до трех месяцев, либо лишением права занимать определенные должности или заниматься определенной деятельностью на срок от двух до пяти лет, либо арестом на срок от двух до четырех месяцев. 3. Незаконные производство, сбыт или приобретение в целях сбыта специальных технических средств, предназначенных для негласного получения информации, - наказываются штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев, либо ограничением свободы на срок до трех лет, либо лишением свободы на срок до трех лет с лишением права занимать определенные должности или заниматься определенной деятельностью на срок до трех лет. За нарушения авторских и смежных прав Статья 146, предусматривает: 1. Незаконное использование объектов авторского права или смежных прав, а равно присвоение авторства, если эти деяния причинили крупный ущерб, - наказываются штрафом в размере от двухсот до четырехсот минимальных размеров оплаты труда или в размере заработной платы или иного дохода осужденного за период от двух до четырех месяцев, либо обязательными работами на срок от ста восьмидесяти до двухсот сорока часов, либо лишением свободы на срок до двух лет. 2. Те же деяния, совершенные неоднократно либо группой лиц по предварительному сговору или организованной группой, наказываются штрафом в размере от четырехсот до восьмисот минимальных размеров оплаты труда или в размере заработной платы или иного дохода осужденного за период от четырех до восьми месяцев, либо арестом на срок от четырех до шести месяцев, либо лишением свободы на срок до пяти лет. Согласно статье 273, создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ или машинных носителей с такими программами - наказываются лишением свободы на срок до трех лет со штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев. Те же деяния, повлекшие по неосторожности тяжкие последствия, -наказываются лишением свободы на срок от трех до семи лет. Согласно статье 274, нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети лицом, имеющим доступ к ЭВМ, системе ЭВМ или их сети, повлекшее уничтожение, блокирование или модификацию охраняемой законом информации ЭВМ, если это деяние причинило существенный вред, - наказывается лишением права занимать определенные должности или заниматься определенной деятельностью на срок до пяти лет, либо обязательными работами на срок от ста восьмидесяти до двухсот сорока часов, либо ограничением свободы на срок до двух лет. То же деяние, повлекшее по неосторожности тяжкие последствия, - наказывается лишением свободы на срок до четырех лет. 4.9 Выводы Законодательство Российской Федерации в области информационных технологий и их защиты представляет собой совокупность целого ряда нормативно-правовых актов, тем самым создавая правовое поле для обеспечения информационной безопасности страны в целом. На сегодняшний день основным законом в области защиты информации является Федеральный Закон РФ от 27.07.2006 г. № 149-ФЗ «Об информации, информационных технологиях и о защите информации», так же существуют ряд основных нормативно-правовых актов, таких как: Доктрина информационной безопасности Российской Федерации, Указ Президента РФ от 06.03.1997 N 188 «Об утверждении Перечня сведений конфиденциального характера» и многие другие законы, которые дают правовое обеспечение защиты информации.

|