Разработка методов и форм работы с персоналом предприятия, допущенным к конфиденциальной информации. Кадровая политика в большинстве российских организаций нуждается в значительном совершенствовании с точки зрения эффективности управления персоналом

Скачать 0.66 Mb. Скачать 0.66 Mb.

|

|

Практический раздел Аналитическая часть Характеристика предприятия В данном дипломном проекте рассматривается Муниципальное бюджетное образовательное учреждение общая образовательная школа рабочего поселка Сосновоборск. Данное образовательное учреждение находится по адресу Пензенская область Сосновоборский район р.п.Сосновоборск Школьный пер. 1а. Территория организации занимает 2365,7 кв.м.. Территория обнесена ограждением из металлического каркаса с евроштакетником. На территории расположены: Здание школы Хозяйственные строения Спортивный комплекс Занимаемая площадь: Таблица ____ Площадь строений на территории организации

Здание школы выложено кирпичной кладкой, имеет 3 этажа. Толщина наружных и несущих стен – 650 мм. Межэтажное перекрытие - железобетонная плита толщиной 200 мм. Внутренние стены – 300мм. В МБОУ ООШ р.п.Сосновоборск циркулирует конфиденциальная информация, представленная в Таблице __ Таблица ___. Информация ограниченного доступа.

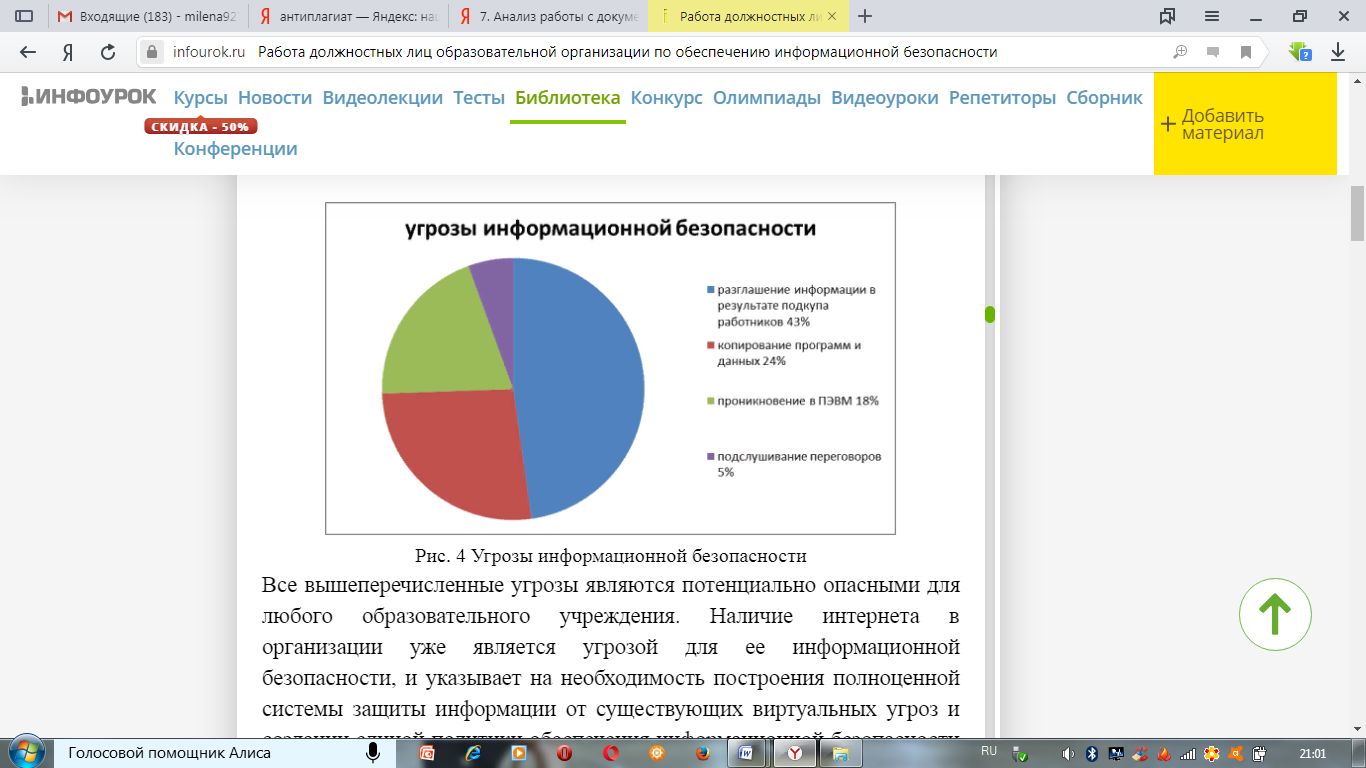

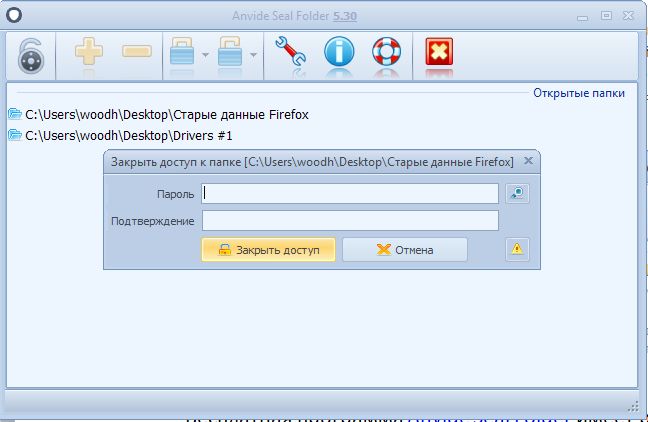

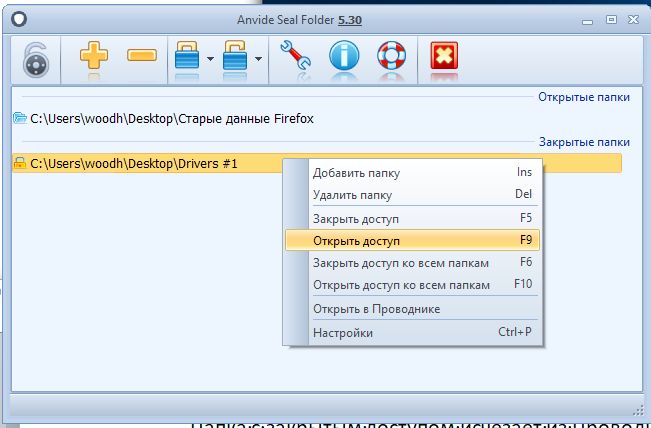

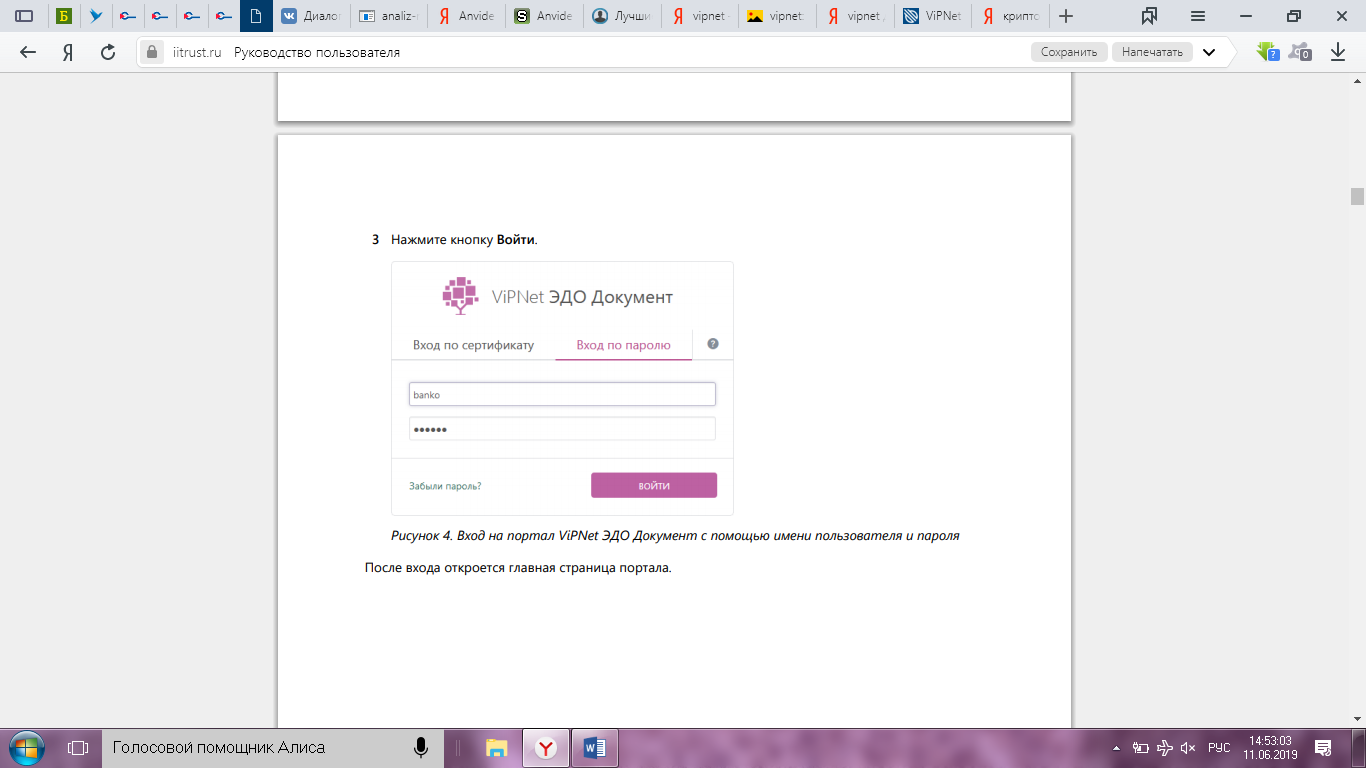

Угрозы информационной безопасности существуют непосредственно в МБОУ ООШ р.п.Сосновоборск: несанкционированный доступ к персональным данным, конфиденциальной информации; несанкционированный доступ к программам, хранящим важные документы. подмена исходных данных в личных делах педагогов и учащихся. Администрация МБОУ ООШ р.п.Сосновоборск хранит на компьютерах персональные данные учащихся и учителей, приказы и распоряжения, издаваемые в школе, получает и отсылает почту – все это та информация, которая обязана подлежать защите от несанкционированного доступа к ней. Как показывает практиека, в образовательных учреждениях зеащитой данной информации перенебрегают, либо осуществляют неа примитивном уровне, еустанавливая элементарно вскрываемые паролеи (дата рождения, пасепортные данные) при деоступе к информационным системам. В дополнении к названным угрозам, многие специалисты называют такие опасности как: компьютерные вирусы, хакеры, вандализм, хищение и т.д. На рисунке 3 периведены данные по частотностеи информационных угроз неа территории РФ еза 2018 год.  Рисунок __ Угрозы информационной безопасности Все вышеперечисленные угрозы являются потенциально опасными для любого образовательного учреждения. Наличие интернета в оргеанизации уже является угрозеой для ее информациоенной безопасности, и указывает ена необходимость построения полноценнеой системы защиты инфоермации от существующих виертуальных угроз и создании еединой политики обеспечения информаеционной безопасности в образовательном еучреждении. Рассмотрение помещений В организации МБОУ ООШ р.п.Сосновоборск конфиденциальная информация хранится и циркулирует в трех кабинетах: Кабинет директора Кабинет секретаря Бухгалтерия Кабинет директора расположен на 1 этаже, имеет площадь 20 кв.м.. Смежные помещения: Слева кабинет секретаря, справа мед.пункт, сверху учебное помещение. Ограждения: стена наружная – кирпичная кладка 650 мм на стене укреплены две стальные штампованные батареи отопления, соединенные металлическими трубами с трубой в боковой стене;внутренние стены – кирпичная кладка 300 мм. Потолок - железобетонная плита толщиной 200 мм с фальшпотолком. Пол - железобетонная плита толщиной 200 мм с фальшполом. Окна – количество: 2, двухкамерные с 1 фрамугой, обращены на улицу, толщина стекла 3 мм. Дверь типовая деревянная с врезным замком, выход в коридор. Предметы мебели и интерьера: Стол для заседаний – 1шт, рассчитан на 4 человека; стулья с металлическим каркасом – 4 шт; кресло офисное – 1 шт; деревянный стеллаж – 1 шт; металлический шкаф для документов – 1 шт. Основные технические средства и системы: Компьютер: Системный блок, монитор, мышь, клавиатура. Подключение к локальной сети и выход в интернет. Принтер – 1 шт. Вспомогательные технические средства и системы: Телефонвнутренней и городской АТС. Электронные часы на стене смежной с коридором. Извещатели пожарные - 2 шт.. Освещение: потолочная люстра 1 шт.; настенные светильники – 2 шт, на стене смежной с кабинетом секретаря. Средства коммуникации: розетка электропитания - 2 шт., расположены на внутренней стене смежной с коридором и мед.пунктом. Телефонная розетка – 1шт, под письменным столом. Скрытая в потолкеэлектропроводка.Полукабель телефонной линии - внутренний, плоский два провода - 6 м, укреплён в стене возле письменного стола. Кабель локальной сети ЭВМоптоволокно (с сердечником 50 мк и оболочкой 125 мк) - 6,5 метров, укреплён в стене возле письменного стола. Шлейф пожарной сигнализациивнутренний, на потолке. Кабинет секретаря расположен на 1 этаже, имеет площать 12 кв.м.. Смежные помещения: Слева бухгалтерия, справа кабинет директора, сверху учебное помещение. Ограждения: стена наружная – кирпичная кладка, 650 мм. На стене укреплены стальная штампованная батарея отопления, соединенная металлическими трубами с трубой в боковой стене; внутренние стены – кирпичная кладка 300 мм. Потолок - железобетонная плита толщиной 200 мм с фальшпотолком. Пол - железобетонная плита толщиной 200 мм с фальшполом. Окна – количество: 1, двухкамерное с 1 фрамугой, обращено на улицу, толщина стекла 3 мм. Дверь типовая деревянная с врезным замком, выход в коридор. Предметы мебели и интерьера: Стол компьютерный – 1 шт; кресло офисное – 1 шт; металлический шкаф для документов – 1 шт. Основные технические средства и системы: Компьютер: Системный блок, монитор, мышь, клавиатура. Подключение к локальной сети и выход в интернет. Принтер – 1 шт. Вспомогательные технические средства и системы: Телефон внутренней и городской АТС. Электронные часы на стене смежной с кабинетом директора. Извещатели пожарные - 2 шт.. Освещение: потолочная люстра 1 шт.. Средства коммуникации: розетка электропитания - 1 шт., расположена на внутренней стене смежной с кабинетом директора. Телефонная розетка – 1шт, под компьютерным столом. Скрытая в потолке электропроводка. Полукабель телефонной линии - внутренний, плоский два провода - 6 м, укреплён в стене возле письменного стола. Кабель локальной сети ЭВМоптоволокно (с сердечником 50 мк и оболочкой 125 мк) - 3,5 метров, укреплён в стене возле компьютерного стола. Шлейф пожарной сигнализации - внутренний, на потолке. Бухгалтерия расположена на 1 этаже, имеет площать 14.5 кв.м.. Смежные помещения: Слева кабинет секретаря, сверху учебное помещение. Ограждения: стена наружная – кирпичная кладка, 650 мм. На стене укреплены стальная штампованная батарея отопления, соединенная металлическими трубами с трубой в боковой стене; внутренние стены – кирпичная кладка 300 мм. Потолок - железобетонная плита толщиной 200 мм с фальшпотолком. Пол - железобетонная плита толщиной 200 мм с фальшполом. Окна – количество: 1, двухкамерное с 1 фрамугой, обращено на улицу, толщина стекла 3 мм. Дверь типовая деревянная с врезным замком, выход в коридор. Предметы мебели и интерьера: Стол компьютерный – 1 шт; стол письменный – 1 шт.; кресло офисное – 1 шт; металлический шкаф для документов – 1 шт. Основные технические средства и системы: Компьютер: Системный блок, монитор, мышь, клавиатура. Подключение к локальной сети и выход в интернет. Принтер – 1 шт. Вспомогательные технические средства и системы: Телефон внутренней и городской АТС. Извещатели пожарные - 2 шт.. Освещение: потолочная люстра 1 шт.. Средства коммуникации: розетка электропитания - 1 шт., расположена на внешней стене. Телефонная розетка – 1шт, под компьютерным столом. Скрытая в потолке электропроводка. Полукабель телефонной линии - внутренний, плоский два провода - 5 м, укреплён в стене возле письменного стола. Кабель локальной сети ЭВМоптоволокно (с сердечником 50 мк и оболочкой 125 мк) - 4,25 метров, укреплён в стене возле компьютерного стола. Шлейф пожарной сигнализации - внутренний, на потолке. Защищенный документооборот В МБОУ ООШ р.п. Сосновоборск, как и в любой другой организации существует документооборот. Функционирование организации напрямую зависит от функционирования документооборота. Документооборот - это движение документов в организации с момента их создания или получения до завершения исполнения или отправления; комплекс работ с документами: прием, регистрация, рассылка, контроль исполнения, формирование дел, хранение и повторное использование документации, справочная работа. В рассматриваемой организации преимущественно используется электронный документооборот. Электронный документооборот - единый механизм по работе с документами, представленными в электронном виде, с реализацией концепции «безбумажного делопроизводства». Электронный документ - документ, созданный с помощью средств компьютерной обработки информации, подписанный электронной цифровой подписью и сохранённый на машинном носителе. Электронная цифровая подпись - аналог собственноручной подписи, являющийся средством защиты информации, обеспечивающим возможность контроля целостности и подтверждения подлинности электронных документов. Электронный документооборот, как и любая система имеет свои плюсы и минусы, которые будут рассмотрены ниже. Система электронного документооборота позволяет в значительной степени упорядочить делопроизводство в любой организации. Например, система не разрешит присвоить один и тот же номер нескольким входящим или исходящим документам, так как это происходит автоматически. Электронный документооборот дает возможность отследить статус каждого документа в реальном времени. Узнать, какое должностное лицо над ним работает в данный момент. В отличие от бумажного документа сотрудник не может его потерять ни случайно, ни умышленно. Даже удаленные документы сохраняются и подлежат восстановлению. Это улучшает дисциплину сотрудников. Так как в системе видно кто и когда открывал, редактировал документ. Увеличивает скорость работы. Например, если бумажный документ нужно было нести в другое здание для согласования, то при работе с электронным документооборотом каждый документ индивидуально попадает к сотруднику за доли секунды. Электронный документооборот облегчает редактирование документа. Обычно все редакции документа система сохраняет. При необходимости к какой-то версии можно вернуться. Система положительно влияет на организацию труда руководства. Его функции по поручению конкретного документа определенному сотруднику можно распределить между заместителями или отдать канцелярии. При этом дублирование поручений будет исключено. Система не допустит этого. В отличие от бумажных документов, тысячи электронных документов можно всегда иметь при себе, организовав удаленный доступ к программе через интернет. Таким образом, сотрудники смогут выполнять работу в системе, находясь в командировке, на больничном или даже в отпуске. Так как электронный документооборот позволяет видеть дату поступления документа и срок его исполнения, это дает возможность организовать планирование работы. Можно установить фильтр и расположить все документы по очереди, согласно которой их нужно сдавать. Ничего не потеряется. Поисковая система электронного документооборота позволяет искать документ по различным параметрам. Для этого необязательно знать даже реквизиты, достаточно просто представлять, о чем говорится в документе, и найти его по нескольким ключевым словам. Благодаря системе у каждого сотрудника под рукой полная структура организации с именами, должностями и телефонами, а также адресная книга. Так как все адреса, по которым организация когда-либо направляла, система сохраняет и позволяет при необходимости найти. К минусам электронного документооборота относят: Затраты средств и времени на покупку, и налаживание программного обеспечения. обучение сотрудников пользованию системой, длительный адаптационный период регулирование уровней допуска и оформление электронных подписей, что ведет к немалым затратам трудоустройство квалифицированного администратора системы, который должен будет ежедневно консультировать сотрудников организации по возникающим проблемам и вопросам, поддерживать систему в рабочем состоянии. проведение резервного копирования, в целях сохранения электронной базы документов, определение процедуры хранения копий, режим доступа к ним. отсутствие электронного документооборота у партнеров и коллег приведет к параллельному существованию двух систем – электронной и бумажной. Разграничение доступа Под разграничением доступа понимают установление полномочий субъектов для последующего контроля санкционированного использования ресурсов, доступных в системе. Принято выделять два основных метода разграничения доступа: дискреционное и мандатное. Дискреционным называется разграничение доступа между поименованными субъектами и поименованными объектами. На практике дискреционное разграничение доступа реализовано с использованием матрицы доступа. Матрица доступа определяет права доступа для каждого пользователя по отношению к каждому ресурсу. Вместо матрицы доступа можно использовать списки полномочий: каждому пользователю сопоставляется список доступных ему ресурсов с соответствующими правами, или же каждому ресурсу сопоставляется список пользователей с указанием их прав на доступ к данному ресурсу. Мандатное разграничение доступа обычно реализуется как разграничение доступа по уровням секретности. Полномочия каждого пользователя задаются в соответствии с максимальным уровнем секретности, к которому он допущен. При этом все ресурсы АС должны быть классифицированы по уровням секретности. Принципиальное различие между дискреционным и мандатным разграничением доступа состоит в следующем: если в случае дискреционного разграничения доступа права на доступ к ресурсу для пользователей определяет его владелец, то в случае мандатного разграничения доступа уровни секретности задаются извне, и владелец ресурса не может оказать на них влияния, из этого следует, что мандатное разграничение доступа следует понимать как принудительное. Операционные системы Microsoft являются на сегодняшний день одной из наиболее распространенных в мире. Штатные средства разграничения доступа, основанные на дискреционной модели, не позволяют решить проблему потенциальной утечки конфиденциальной информации. Защита от несанкционированного доступа и воздействия на информацию в компьютерных системах решается с помощью методов аутентификации (подтверждения подлинности субъектов доступа), авторизации (разграничения прав субъектов) и администрирования (определения и реализации адекватной угрозам политики безопасности). Для разграничения прав доступа к объектам в компьютерных системах применяются различные модели безопасности. Наиболее распространенными на сегодняшний день являются дискреционное и мандатное управление доступом. Дискреционная модель разграничения доступа предполагает назначение каждому объекту списка контроля доступа, элементы которого определяют права доступа к объекту конкретных пользователей или групп. Эта модель отличается простотой реализации, но ее недостатком является отсутствие механизмов слежения за безопасностью потоков информации. Это означает, что права на доступ к объекту проверяются только при первом обращении к объекту. При этом возникает опасность переноса информации из защищенного объекта в общедоступный. Мандатная модель разграничения доступа предполагает назначение объекту грифа секретности, а субъекту – уровня допуска. Доступ субъектов к объектам в мандатной модели определяется на основании правил «не читать выше» и «не записывать ниже». Это означает, что пользователь не может прочитать информацию из объекта, гриф секретности которого выше, чем его уровень допуска. Также пользователь не может перенести информацию из объекта с большим грифом секретности в объект с меньшим грифом секретности. Использование мандатной модели предотвращает утечку конфиденциальной информации, но снижает производительность компьютерной системы. В наиболее распространенных сегодня операционных системах Windows используется дискреционное разграничение доступа. Это означает, что им присуща описанная выше проблема возможной утечки конфиденциальной информации. Пользователь, имеющий право работать с защищенным объектом может перенести содержащуюся в нем информацию в другой общедоступный объект. Причем это может произойти как преднамеренно, если это делает сам пользователь, так и непреднамеренно, например, через вредоносное или шпионское программное обеспечение, запущенной от его имени. Можно предложить метод, позволяющий контролировать возможность утечки конфиденциальной информации в операционных системах, использующих дискреционную модель разграничения доступа к объектам для защищенных систем семейства Microsoft Windows. Тем самым защищенность подобных систем будет существенно повышена без ущерба для производительности и простоты определения прав доступа. Необходимыми условиями реализации мандатной модели в системах с дискреционным контролем доступа являются: отслеживание (мониторинг) доступа к объектам системы; реакция на попытку получения несанкционированного доступа; защищенное хранение информации о грифе секретности объектов и уровне допуска субъектов системы; наличие механизмов слежения за работой с буфером обмена. Проведенное исследование системы безопасности операционной системы семейства Windows показало, что наиболее подходящим механизмом мониторинга событий обращений к объектам файловой системы является перехват системных вызовов. Технология перехвата системных вызовов SCH (System Call Hooking) позволяет в реальном времени перехватывать обращения к системным объектам. Эта технология предполагает написание низкоуровневого драйвера режима ядра, осуществляющего мониторинг функций, через которые происходит взаимодействие с объектами системы. Недостатком этого подхода является высокая сложность реализации. Одной из причин этого является закрытость операционной системы и не документированность архитектуры файловой системы NTFS (new technology file system), а также системных функций работы с ней. Безусловным плюсом является возможность прямого блокирования доступа к объекту. Предполагается реализация следующих вариантов реакций на попытки получения несанкционированного доступа: блокирование доступа к объекту; вывод на экран сообщения о возникшей опасности утечки конфиденциальной информации; запись в журнал аудита; закрытие приложения, осуществившего несанкционированный доступ; завершение сеанса работы пользователя (с возможностью блокирования данной учетной записи). При этом администратору будет предоставлена возможность выбора необходимого варианта, а также их комбинации. Информации о грифах секретности предлагаются хранить в системных списках аудита объектов системы. При этом предполагается создание в системе групп безопасности, соответствующих каждому использующемуся уровню конфиденциальности. Для хранения информации об уровнях допуска субъектов используются групп безопасности операционных систем Windows (локальных или уровня домена). В операционных системах Windows существует универсальный инструмент, позволяющий перемещать информацию между приложениями – буфер обмена. Безусловно, если не учитывать эту особенность, то вся предлагаемая модель разграничения доступа теряет смысл, т.к. пользователь может открыть документ, содержащий конфиденциальную информацию, скопировать его фрагмент в буфер обмена, и закрыть документ. После этого он может использовать содержимое буфера обмена в своих целях, например, поместить его в общедоступный объект. Для решения этой проблемы предлагается вариант шифрования содержимого буфера обмена. Это позволить полностью контролировать работу пользователя с буфером обмена. При этом возможность корректного расшифрования содержимого буфера будет предоставлена только авторизованным приложениям. Предложенный метод позволяет реализовать мандатный принцип разграничения доступа к ресурсам в операционных системах семейства Microsoft Windows. Разработанное программное средство позволяет отслеживать обращение пользователей (и инициируемых ими процессов) к объектам системы и предотвращать несанкционированный доступ к информации на основе правил мандатной модели управления доступом. Система, в которой установлено разработанное программное средство, является намного более защищенной, по сравнению со стандартными настройками, хотя и теряет небольшую честь функциональности. Безусловно, эффективная работа в такой системе подразумевает хорошее понимание пользователем правил, которых он должен придерживаться в соответствии со своим уровнем допуска, иначе работа для него будет проблематична. Также ограничение доступа в МБОУ ООШ р.п.Сосновоборск осуществляется путем установки паролей на папки с конфиденциальной информацией. Ограничение доступа реализуется при помощи утилита Anvide Seal Folder. Anvide Seal Folder — программа для мгновенной защиты папок паролем. Данный утилит помогает надёжно скрыть конфиденциальные данные на жёстких дисках и съёмных носителях. Особенности программы: Простой и удобный пользовательский интерфейс. Наличие «горячих» клавиш. Не требует инсталляции с операционной системой. Удобно использовать на съёмных носителях. Поддержка шкурок. Можно с лёгкостью изменить внешний вид. Небольшой размер дистрибутива. Добавить папку можно обычным перетаскиванием. Доступна работа из командной строки. Программа бесплатна для использования. Программа Anvide Seal Folder работает следующим образом: После запуска программы создается список папок, доступ которым должен быть ограничен. Сделать это можно из меню, вызываемого кликом правой кнопки мыши или иконки «+».  Выбирается папка из созданного списка и задается пароль  Папка с закрытым доступом исчезает из Проводника. Управлять доступом к закрытой папки можно из главного окна программы.  Для организации защищенного электронного документооборота используются программы: ViPNet ЭДО Документ КриптоПро ЭЦП КриптоПро TSP КриптоПро CSP Использование современной системы электронного документооборота ViPNet ЭДО Документ для быстрого и безопасного обмена с контрагентами юридически значимыми электронными документами позволяет МБОУ ООШ р.п. Сосновоборск подписывать все документы усиленной квалифицированной электронной подписью с использованием сертифицированных средств криптографии и могут быть зашифрованы. Вход в программу происходит следующим образом: Запуск браузера, переход на на веб-сайт портала: https://b2b.iitrust.ru. На вкладке «Вход по паролю» указывается имя пользователя в системе и пароль для личного кабинета.  Система электронного документооборота ViPNet ЭДО Документ позволяет не только создавать, отправлять и получать документы, но и создавать пакеты документов. Криптопровайдер КриптоПро CSP предназначен для: авторизации и обеспечения юридической значимости электронных документов при обмене ими между пользователями, посредством использования процедур формирования и проверки электронной подписи (ЭП) в соответствии с отечественными стандартами ГОСТ Р 34.10-2001 / ГОСТ Р 34.10-2012 (с использованием ГОСТ Р 34.11-94 / ГОСТ Р 34.11-2012); обеспечения конфиденциальности и контроля целостности информации посредством ее шифрования, в соответствии с ГОСТ 28147-89; обеспечения аутентичности, конфиденциальности соединений по протоколу TLS; контроля целостности системного и прикладного программного обеспечения для его защиты от несанкционированных изменений и нарушений правильности функционирования; управления ключевыми элементами системы в соответствии с регламентом средств защиты. ПАК "КриптоПро TSP" реализует сервис службы штампов времени, функционирует по протоколу TSP (Time-Stamp Protocol). ПАК "КриптоПро TSP" обеспечивает использование международных рекомендаций в части построения инфраструктуры открытых ключей, с учетом применения ГОСТ 28147-89, ГОСТ Р 34.11-94, ГОСТ Р 34.10-2001, ГОСТ Р 34.10/11-2012. Используемый КРИПТО-ПРО Стандарт применения усовершенствованной подписи позволяет решить все основные трудности, связанные с применением ЭЦП, и обеспечить участников электронного документооборота всей необходимой доказательной базой (причем собранной в самой ЭЦП в качестве реквизитов электронного документа), связанной с установлением момента подписи и статуса сертификата открытого ключа подписи на момент подписи. Формат подписи решает множество потенциальных проблем, обеспечивая: доказательство момента подписи документа и действительности сертификата ключа подписи на этот момент, отсутствие необходимости сетевых обращений при проверке подписи, архивное хранение электронных документов, простоту встраивания. Используемое оборудование: Компактный USB токен для двухфакторной аутентификации и электронной подписи. Устройство позволяет генерировать и хранить закрытые ключи, пароли и цифровые сертификаты внутри защищенного чипа объемом до 72 килобайт (Рис.____)  Рис. ___ Рутокен. Использование Рутокен позволяет пользователям КриптоПро CSP обезопасить ключевую информацию от несанкционированного доступа. Ключи и сертификаты хранятся в защищенной файловой системе Рутокен. В случае кражи токена, злоумышленник не сможет воспользоваться ключевой информацией, т.к. доступ к файловой системе защищен стойким криптографическим алгоритмом.  |