Аудит информационной безопасности. АиБ_ЛБ1-5_Артюхова_БЭИС-20. Отчет по лабораторным работам 15 по дисциплине Аудит информационной безопасности

Скачать 6.46 Mb. Скачать 6.46 Mb.

|

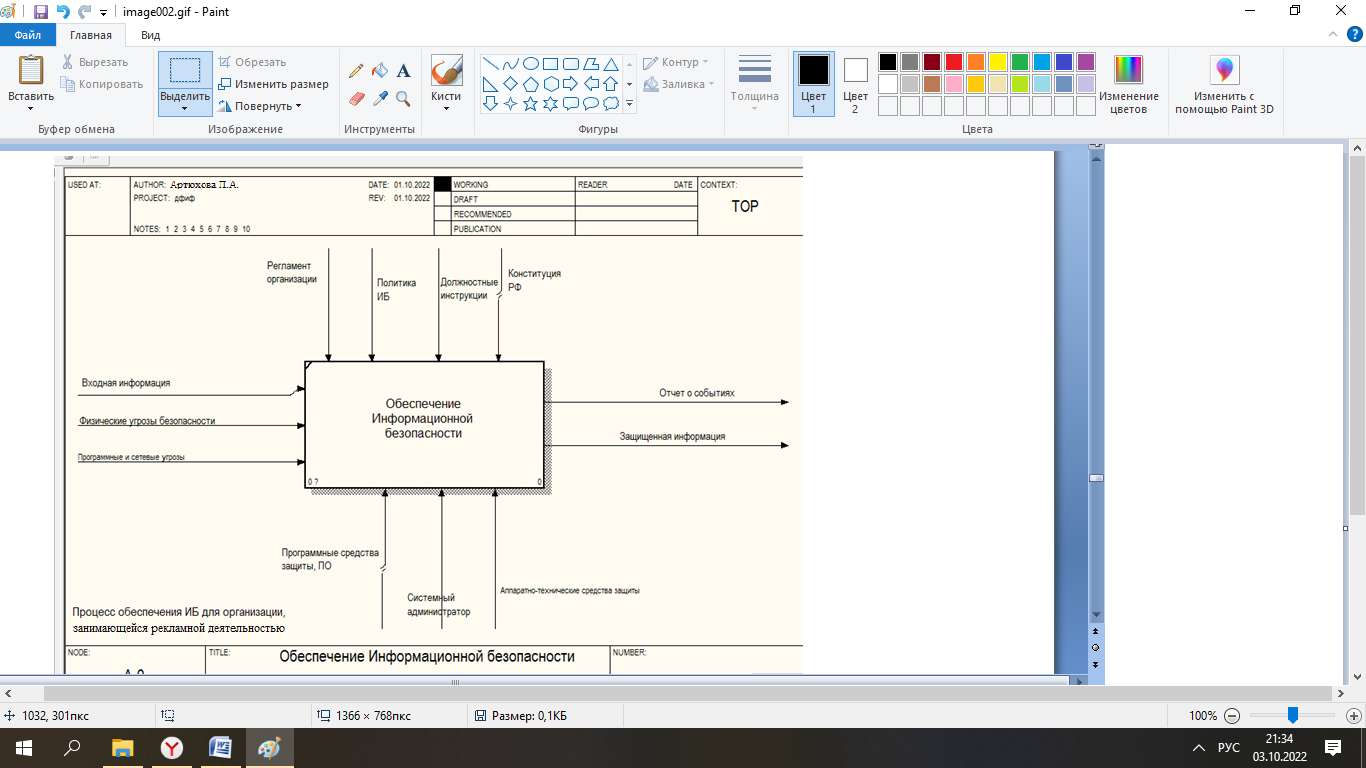

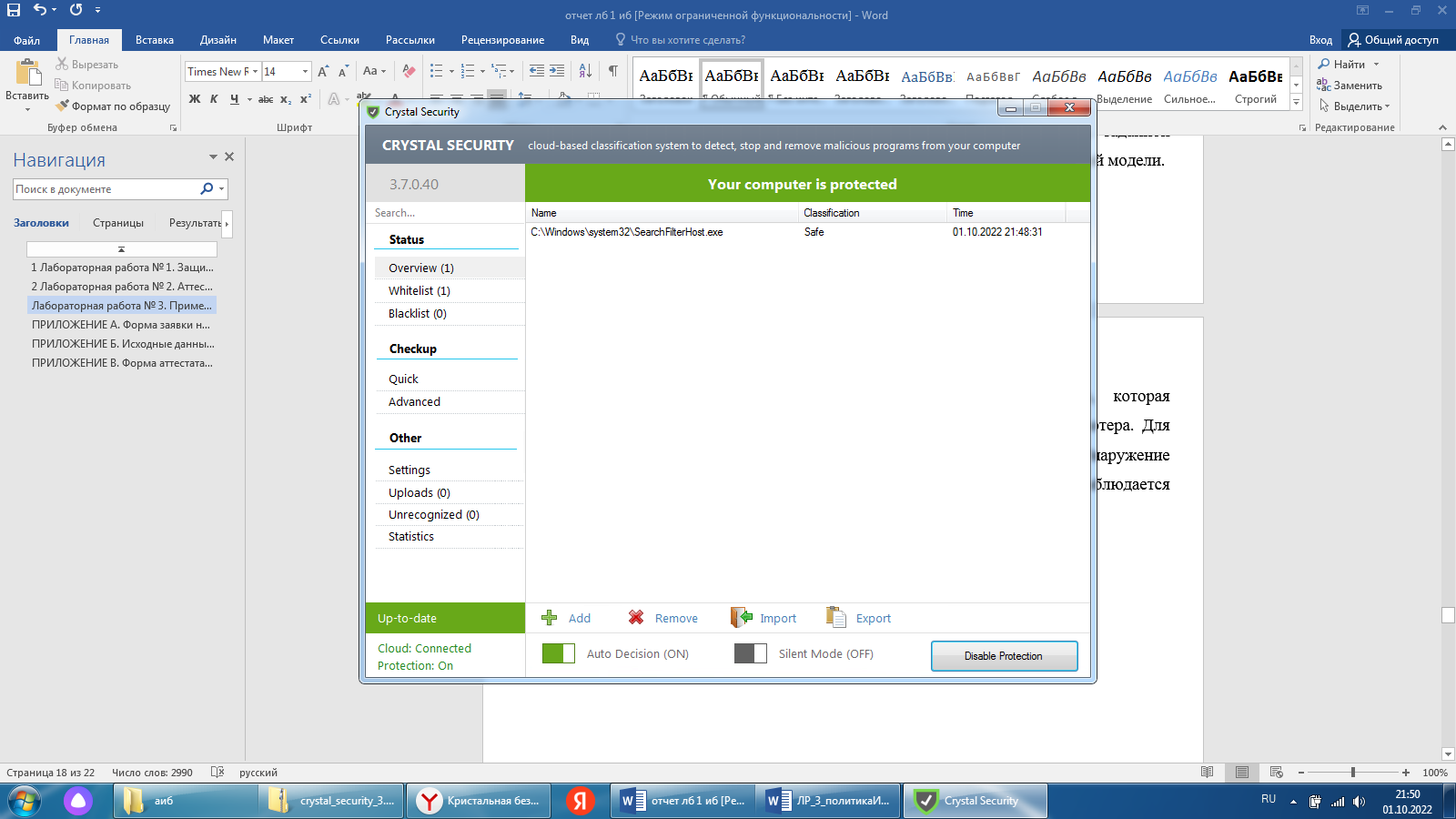

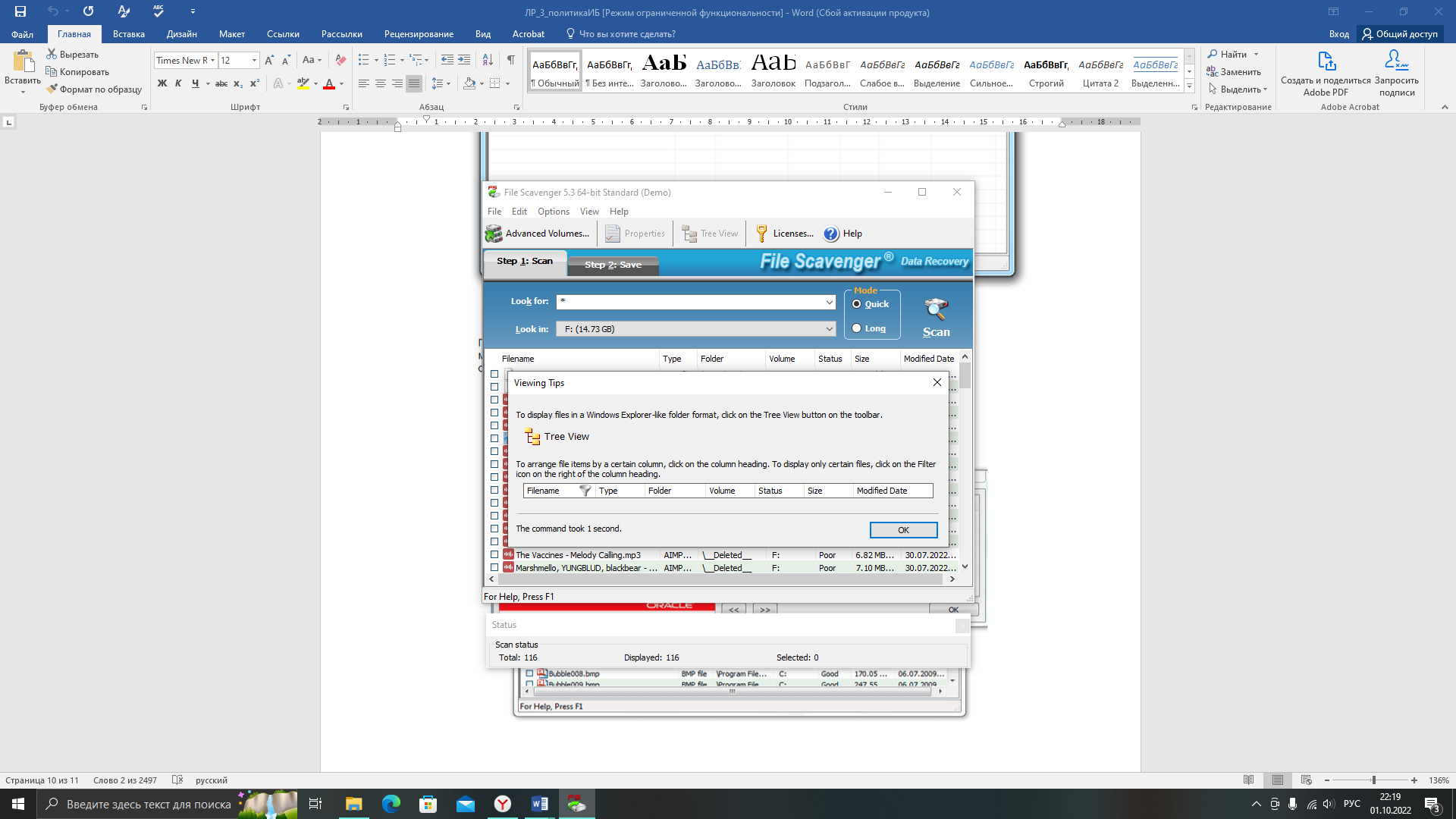

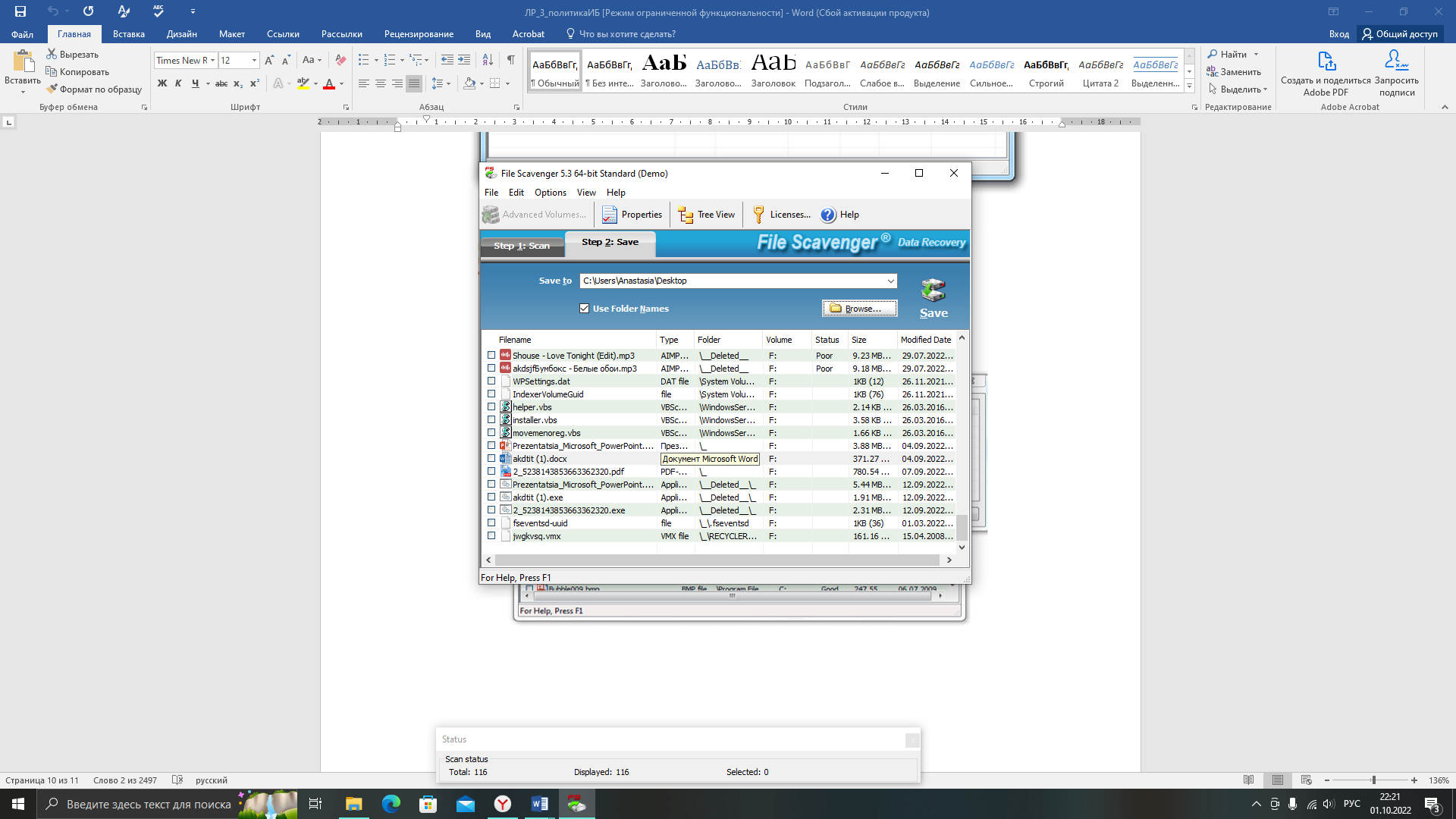

Лабораторная работа №3. Применение методов и моделей политик информационной безопасностиЦель занятия: получить навыки для оценки состояния организационных методов защиты информации, а также методов, базирующихся на программных решениях защиты данных в организации. Задание 1. 1. Необходимо составить примерную функциональную модель IDEF0 процесса обеспечения ИБ, отражающую точку зрения специалиста по ИБ, для организации, занимающейся реализацией элитного жилья. Функциональная модель была посмотрена в AllFusion Process Modeler. Полученная модель представлена на рисунке 3.1.  Рисунок 3.1 – Функциональная модель процесса обеспечения ИБ 2. Далее разрабатываем документ, отражающий ПИБ для заданной организации, учитывающий содержание построенной функциональной модели. Политика ИБ для агентства недвижимости должна содержать следующие пункты: 1. Общие положения 1.1 Термины и определения 1.2 Назначение и правовая основа документа 2. Объекты защиты 2.1 Структура, состав и размещение основных объектов защиты, информационные связи 2.2 Категории информационных ресурсов, подлежащих защите 3. Цели и задачи обеспечения информационной безопасности 3.1 Интересы затрагиваемых субъектов информационных отношений 3.2 Цели защиты 3.3 Основные задачи системы обеспечения безопасности агентства недвижимости 3.4 Основные пути решения задач системы защиты 4. Основные угрозы безопасности агентства недвижимости 4.1 Угрозы безопасности информации и их источники 4.2 Пути реализации непреднамеренных искусственных (субъективных) угроз безопасности информации 4.3 Пути реализации преднамеренных искусственных (субъективных) угроз безопасности информации 4.4 Пути реализации основных естественных угроз безопасности информации 4.5 Неформальная модель возможных нарушителей 4.6 Утечка информации по техническим каналам 5. Основные принципы построения системы информационной безопасности агентства недвижимости 5.1 Законность 5.2 Системность 5.3 Комплексность 5.4 Непрерывность защиты 5.5 Своевременность 5.6 Преемственность и совершенствование 5.7 Разумная достаточность 5.8 Персональная ответственность 5.9 Минимизация полномочий 5.10 Исключение конфликта интересов 5.11 Взаимодействие и сотрудничество 5.12 Гибкость системы защиты 5.13 Открытость алгоритмов и механизмов защиты 5.14 Простота применения средств защиты 5.15 Обоснованность и техническая реализуемость 5.16 Специализация и профессионализм 5.17 Обязательность контроля 6. Меры, методы и средства обеспечения требуемого уровня защищенности информационных ресурсов 6.1 Меры обеспечения ИБ 6.2 Формирование политики безопасности 6.3 Регламентация доступа в помещения 6.4 Регламентация доступа сотрудников к использованию информационных ресурсов 6.5 Регламентация процессов обслуживания и осуществления модификации аппаратных и программных ресурсов 6.6 Обеспечение и контроль физической целостности (неизменности конфигурации) аппаратных ресурсов 6.7 Подбор и подготовка персонала, обучение пользователей 6.8 Подразделения обеспечения ИБ 6.9 Ответственность за нарушения установленного порядка пользования ресурсами информационной системы агентства. Расследование нарушений 6.10 Средства обеспечения ИБ 6.11 Защита речевой информации 6.12 Управление системой обеспечения безопасности информации 6.13 Контроль эффективности системы защиты 7. Основные направления технической Концепции в области обеспечения безопасности информации в Банке 7.1. Техническая Концепция в области обеспечения безопасности информации 7.2 Формирование режима безопасности информации 8. Порядок утверждения, внесения изменений и дополнений 3. Составляем должностную инструкцию начальника отдела информационной безопасности для своей организации, адаптировав соответствующий шаблон с сайта «Шаблоны типовых документов по информационной безопасности». Должностная инструкция представлена ниже: 1. Общие Положения 1.1. Начальник Отдела информационной безопасности осуществляет свою деятельность в соответствии с настоящей должностной инструкцией. 1.2. Начальник Отдела информационной безопасности назначается на должность и освобождается от должности приказом Директора агентства недвижимости. 1.3. Начальник Отдела информационной безопасности непосредственно подчиняется Директору агентства недвижимости, курирующему деятельность Отдела информационной безопасности (далее – Отдел). 1.4. В отдельных случаях, в порядке, установленном действующим трудовым законодательством РФ, Начальник Отдела информационной безопасности может привлекаться к выполнению обязанностей других сотрудников Отдела. 2. Квалификационные требования 2.1 На должность Начальника Управления информационных технологий назначается лицо с высшим техническим образованием, опытом работы в сфере недвижимости, деятельность которого связана информационными технологиями, не менее пяти лет. 2.2. Начальник Управления информационных технологий обязан знать: Законы, Указы Президента Российской Федерации, постановления, распоряжения исполнительных органов, действующих на территории РФ, и относящихся к деятельности подразделения; Приказы, инструкции и нормативные документы сферы недвижимости, относящиеся к деятельности подразделения; Основы экономики, перспективы развития информационно-банковских систем и стратегические направления деятельности агентств недвижимости; Функции и задачи подразделения; Правила и нормы охраны труда, техники безопасности и противопожарной защиты. 3. Обязанности Начальника Отдела информационной безопасности 3.1.В рамках, поставленных перед Начальником Отдела информационной безопасности задач, на него возлагаются следующие обязанности: Организует разработку и контролирует выполнение перспективных и текущих планов работы. Проводит систематический анализ состояния дел по вопросам, входящим в компетенцию Отдела и на его основе готовит предложения руководству агентства недвижимости по совершенствованию имеющихся и внедрению новых форм и методов работы Управления. Обеспечивает разработку проекта Положения об Отделе определяет обязанности подчиненных руководителей, утверждает Положения о подчиненных структурных подразделениях и должностные инструкции работников. Выполняет представительские функции и функции по взаимодействию Отдела: Участвует в работе коллегиальных органов агентства при обсуждении вопросов, касающихся деятельности Отдела. Обеспечивает взаимодействие с различными структурными подразделениями агентства для решения задач Отдела. Представляет Отдел в отделениях и подразделениях агентства, а также внешних организациях в пределах своей компетенции. Обеспечивает выполнение функций Отдела: Решает оперативные вопросы, рассматривает входящую и исходящую корреспонденцию, подписывает документы по вопросам, относящимся к деятельности Отдела в пределах своих полномочий. Представляет на утверждение непосредственному руководству предложения о структуре и штатной численности подразделения, приеме на работу, перемещении и увольнении работников, поощрении отличившихся работников и применении дисциплинарных взысканий за совершение дисциплинарных проступков. Обеспечивает исполнение решений руководства агентства по сохранению коммерческой тайны, банковской тайны и соблюдение надлежащего режима конфиденциальности в деятельности Отдела. Участвует в проведении аттестаций работников, оказывает содействие в повышении их профессионального уровня. Способствует созданию необходимых условий труда и благоприятного морально-психологического климата в коллективе. Обеспечивает соблюдение работниками Отдела трудовой дисциплины. Участие в работе комиссий, рабочих групп по направлениям деятельности подразделения в соответствии с письменным распоряжением руководителя. Соблюдение требований конфиденциальности в соответствии с нормативными документами агентства. Своевременное и качественное выполнение работ, в соответствии с годовыми и квартальными планами подразделения, а также плановые работы по отдельным направлениям деятельности и по распоряжению руководства. 3.2. Начальник Отдела информационной безопасности выполняет свои обязанности индивидуально или в составе рабочих групп, формируемых распоряжениями руководства агентства или подразделения. 4. Права Начальника Отдела информационной безопасности Начальник Отдела информационной безопасности имеет право: Получать документацию, материалы, инструменты и программные продукты, необходимые для выполнения его служебных обязанностей. Получать документы и данные из взаимодействующих подразделений аппарата агентства, необходимые для выполнения его служебных обязанностей. Вносить предложения по совершенствованию работы подразделения. Повышать свой профессиональный уровень и квалификацию в учебных заведениях согласно установленному в агентстве порядку. В установленном порядке вносить предложения руководству об улучшении условий труда. 5. Ответственность Начальника Отдела информационной безопасности 5.1. Начальник Отдела информационной безопасности несет ответственность за: Надлежащее выполнение задач, функций и обязанностей, возложенных на Начальника Отдела информационной безопасности; Выполнение требований к сохранению коммерческой тайны агентства; Соответствие всей документации, исходящей из Отдела, приказам, условиям и правилам, установленным в агентстве; Своевременное и качественное выполнение всех работ, составление и предоставление соответствующей отчетности; Правильность и полноту использования предоставленных ему прав. Задание 2. На основании данных о количестве пользователей и объектов компьютерной системы, соответственно Вашему варианту, разработать матрицу доступа пользователей к объектам компьютерной системы program laba2; uses crt; Const A:array[1..9]of string =('Иван','Борис','Сергей','Маша','Катя','Саша','Юля','Рома','Миша'); Const B:array[1..6]of string =('Файл1','Файл2','Файл3','Файл4','Файл5','Файл6'); Const C:array[1..8]of string =('Запрет','Передача прав','Запись', 'Запись, Передача прав','Чтение','Чтение, Передача прав','Чтение, Запись','Полные права'); var i,n,k,j,q,p:integer; u,y1,y2: string; D:array[1..9,1..6] of integer; begin clrscr; n:=9; k:=6; j:=8; D[1][1]:=8; D[1][2]:=8; D[1][3]:=8; D[1][4]:=8; D[1][5]:=8; D[1][6]:=8; D[2][1]:=1; D[2][2]:=1; D[2][3]:=1; D[2][4]:=5; D[2][5]:=6; D[2][6]:=5; D[3][1]:=3; D[3][2]:=1; D[3][3]:=2; D[3][4]:=5; D[3][5]:=1; D[3][6]:=1; D[4][1]:=1; D[4][2]:=7; D[4][3]:=6; D[4][4]:=2; D[4][5]:=5; D[4][6]:=1; D[5][1]:=8; D[5][2]:=4; D[5][3]:=6; D[5][4]:=5; D[5][5]:=5; D[5][6]:=5; D[6][1]:=5; D[6][2]:=5; D[6][3]:=5; D[6][4]:=2; D[6][5]:=7; D[6][6]:=4; D[7][1]:=1; D[7][2]:=1; D[7][3]:=1; D[7][4]:=3; D[7][5]:=5; D[7][6]:=4; D[8][1]:=6; D[8][2]:=1; D[8][3]:=1; D[8][4]:=3; D[8][5]:=5; D[8][6]:=4; writeln ('Пользователь'); readln(u); for i:=1 to n do if u = a[i] then begin q:=i; writeln ('Идентификация прошла успешно, добро пожаловать в систему', ' ',a[q]); end; if q = 0 then writeln('Неправильное имя пользователя.') else begin writeln('Ваши права:'); end; for i:=1 to 6 do writeln(B[i], ' - ', C[D[q][i]], ';'); k:=6; j:=0; while(k>5) do begin readln; readln; writeln('Жду ваших указаний :'); readln(y1); writeln('Над каким объектом производится операция ?'); read(y2); if y1='Выход' then k:=0; for i:= 1 to 7 do if y1=C[i] then for p:=1 to 6 do if y2=B[p] then begin if i=D[q][p] then begin writeln('Операция прошла успешно'); j:=6; end; if D[q][p]=8 then begin writeln('Операция прошла успешно'); j:=6; end; if j<>6 then begin j:=6;writeln('Отказ в выполнении операции. У Вас нет прав для ее осуществления '); end; end; if j=0 then writeln('Неправильное имя файла, или команда.'); j:=0; end; end. Задание 3. Изучение возможностей и приемов работы с программой Crystal Security Программы Crystal Security. - это облачная система, которая обнаруживает и удаляет вредоносные программы с вашего компьютера. Для выполнения задания сервис был запущен на компьютере. Обнаружение вредоносных программ показало, что таковых на устройстве не наблюдается (рисунок 3.2).  Рисунок 3.2 – Программы Crystal Security Задание 4. Восстановление файлов с помощью FileScavenger. File Scavenger – универсальная утилита восстановления, которая работает со всеми известными типами файлов. Для выполнения задания с флешки были стерты несколько файлов. Для восстановления файлов выбираем в программе необходимый нам носитель, а далее сканируем флешку. После проведения сканирования на экране появится окно, говорящее нам о том, что файлы упорядочены как каталог, чтобы лучше ориентироваться среди массива данных. После сканирования находим необходимый файл в списке и перейдя на вкладку «Save» устанавливаем путь до папки, в которую необходимо восстановить нужный файл. Лучше не указывать ту же папку, из которой документ был удален. В конечном итоге необходимый нам файл отражается в папке, которую мы указали в поле заполнения. Результаты выполнепния задания представлены на рисунках 3.3 и 3.4  Рисунок 3.3 – Массив данных  Рисунок 3.4 – Удаленные файлы Вывод: в ходе выполнения лабораторной работы №3 были получены навыки для оценки состояния организационных методов защиты информации, а также методов, базирующихся на программных решениях защиты данных в организации. |