Литература по теме 14 Тема Жизненный цикл контента 15 Захват (Capture) и обработка контента. 15

Скачать 5.21 Mb. Скачать 5.21 Mb.

|

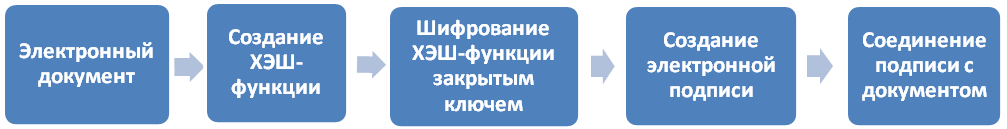

Вопросы для самопроверки:Что такое Унифицированная система документации? Что содержит Общероссийский классификатор управленческой документации? Какие существуют категории стандартов? Что такое ОСТ? Какие два технических комитета Международной организации по стандартизации (ISO) занимаются разработкой стандартов в области управления документами? Опишите сферу действия Корпоративного стандарта. Что входит в состав разрабатываемых корпоративных документов? Что определяет Инструкция по делопроизводству? На развитие каких услуг направленаГосударственнаяпрограмма РФ «Информационное общество (2011 – 2020 г.)». Какие зоны содержит электронное сообщение? Литература по теме:Основная лиетратура: 1. Алексеева Т. В. Документационное обеспечение управления: учебник/ Т.В. Алексеева, О.А. Страхов. – М.: Университет «Синергия», 2020.–132с. (Серия «Легкий учебник»). – С. 21-32. Нормативно-правовые акты: ГОСТ Р 53898-2010 «Системы электронного документооборота.Взаимодействие систем управления документами. Требования кэлектронному сообщению». ГОСТ Р ИСО 15489-1–2007 «Система стандартов поинформации, библиотечному и издательскому делу. Управлениедокументами. Общие требования». ГОСТ Р 7.0.97-2016 «Система стандартов по информации,библиотечному и издательскому делу. Организационнораспорядительная документация. Требования к оформлениюдокументов». Стандарт вводится взамен ГОСТ Р 6.30-2003. Введен в действие с 1.07. 2018 г. Тема 7. Защита информации в процессах управления контентомВопросы темы: 1. Электронная подпись, новые формы ЭП.2. ЭП в системах электронного документооборота.3. Принципы формирования ЭП.4. Правовые аспекты применения ЭП.5. Законодательство в сфере защиты информации.Цели: 1. Сформировать представление об электронной подписи и ее применения для защиты информации. Задачи: Изучить формы электронной подписи. Изучить принципы формирования электронной подписи. Изучить правовые аспекты применения электронной подписи. Познакомиться с технологиями применения электронной подписи в системах электронного документооборота. Основные понятия: Электронная подпись. Простая электронная подпись. Неквалифицированная электронная подпись. Квалифицированная электронная подпись. Криптография. Ключ. Секретный (закрытый) ключ. Открытый ключ. Длина ключа. Хэш-функция. Удостоверяющий центр. Теоретический материал по темеВопрос 1. Электронная подпись, новые формы ЭП. Электронная подпись ЭП является аналогом собственноручной подписи человека для электронных документов. Федеральный закон РФ от 06.04.2011 № 63-ФЗ «Об электронной подписи» дает следующее определение ЭП: «Электронная подпись – информация в электронной форме, которая присоединена к другой информации в электронной форме (подписываемой информации) или иным образом связана с такой информацией и которая используется для определения лица, подписывающего информацию». Закон также устанавливает три вида электронной подписи: простая электронная подпись; усиленная неквалифицированная электронная подпись; усиленная квалифицированная электронная подпись. Простой электронной подписью является электронная подпись, которая посредством использования кодов, паролей или иных средств подтверждает факт формирования электронной подписи определенным лицом. Неквалифицированной электронной подписью является электронная подпись, получаемая в результате криптографического преобразования информации с использованием ключа электронной подписи и средств электронной подписи и позволяющая определить лицо, подписавшее электронный документ, и обнаружить факт внесения изменений в электронный документ после момента его подписания. Квалифицированной электронной подписью является электронная подпись, которая соответствует всем признакам неквалифицированной электронной подписи, кроме того имеется ключ проверки электронной подписи, указанный в квалифицированном сертификате, и для создания и проверки электронной подписи используются средства электронной подписи, получившие подтверждение соответствия требованиям, установленным в соответствии с настоящим Федеральным законом. Информация в электронной форме, подписанная квалифицированной электронной подписью, признается электронным документом, равнозначным документу на бумажном носителе, подписанному собственноручной подписью, кроме случая, если федеральными законами или принимаемыми в соответствии с ними нормативными правовыми актами установлено требование о необходимости составления документа исключительно на бумажном носителе. Информация в электронной форме, подписанная простой электронной подписью или неквалифицированной электронной подписью, признается электронным документом, равнозначным документу на бумажном носителе, подписанному собственноручной подписью, в случаях, установленных федеральными законами, принимаемыми в соответствии с ними нормативными правовыми актами или соглашением между участниками электронного взаимодействия. Нормативные правовые акты и соглашения должны предусматривать порядок проверки электронной подписи. Одной электронной подписью могут быть подписаны несколько связанных между собой электронных документов (пакет электронных документов). При подписании электронной подписью пакета электронных документов каждый из электронных документов, входящих в этот пакет, считается подписанным электронной подписью того вида, которой подписан пакет электронных документов. Электронный документ считается подписанным простой электронной подписью, если она содержится в самом электронном документе и ключ простой электронной подписи применяется в соответствии с правилами, установленными оператором информационной системы, с использованием которой осуществляются создание и отправка электронного документа.А в созданном и отправленном электронном документе содержится информация, указывающая на лицо, от имени которого был создан и отправлен электронный документ. При этом соглашения, подписанные между участниками электронного взаимодействия, должны содержать правила определения лица, подписывающего электронный документ, а также обязанность лица, создающего и использующего ключ простой электронной подписи, соблюдать его конфиденциальность. Использование простой электронной подписи для подписания электронных документов, содержащих сведения, составляющие государственную тайну, или в информационной системе, содержащей сведения, составляющие государственную тайну, не допускается. При использовании усиленных электронных подписей участники электронного взаимодействия обязаны строго соблюдать конфиденциальность процесса проставления электронной подписи и обеспечивать конфиденциальность ключей. Вопрос 2. ЭП в системах электронного документооборота. На современном предприятии документы создаются и перемещаются в электронном виде. Даже входящие документы, зачастую переводятся на этапе их регистрации в электронную форму. Бумажный документ сканируется, получается электронный графический образ документа, который затем автоматически преобразовывается в текстовый файл. Дальнейшая рассылка документа идет уже в электронной форме. При этом необходимость подписания документов остается. Ведь перевод документов в другую форму, сам по себе не изменяет сложившихся методов управления организацией. Документы адресуются людям, и подписи на документах ставятся для будущих читателей этих документов. А цель подписи одна - удостоверить, что именно этот документ подписан именно этим человеком. Когда мы получаем подписанный бумажный документ, то мы видим подпись человека на этом документе и вряд ли задумываемся о том, что его содержимое могло быть изменено. Но то, что очевидно при работе с бумажными документами, становится совершенно неочевидным при работе с их электронными аналогами. В документе или в его описании, называемом регистрационной карточкой, есть информация о том, кто и когда подписал документ (рис. 28).  Рис. 28. Структура электронного документа Но потенциальный пользователь документа хочет быть уверен, что документ подписал именно этот человек, и с момента подписания документа, его содержание не изменилось. То есть, этот документ - подлинник, поэтому ему можно доверять, как доверяют бумажному документу. Данную задачу и решает ЭП – электронная подпись, которая является аналогом собственноручной подписи человека для электронных документов (рис. 29). Более того, ЭП может служить аналогом всякого рода печатей и штампов организации.  Рис. 29. Электронная подпись на документе Электронные документы могут содержать не одну подпись, они могут согласовываться с руководителями различных подразделений, утверждаться высшим руководством. Системы электронного документооборота позволяют проставить и отследить все электронные подписи (рис 30).  Рис. 30. Электронные подписи исходящего документа Электронная подпись – средство, позволяющее на основе криптографических методов надежно установить авторство и подлинность документа. Защита данных с помощью криптографических преобразований (преобразование данных шифрованием)– одно из возможных решений проблемы их безопасности. Криптография предполагает наличие трех компонент: данных, ключа связи и криптографического преобразования. При шифровании исходными данными будет сообщение, а результирующими – зашифрованное сообщение. При расшифровке они меняются местами. Ключ – конкретное секретное состояние некоторых параметров алгоритма криптографического преобразования данных. В данном случае термин «ключ» означает уникальный битовый шаблон. Считается, что правила криптографического преобразования известны всем, но, не зная ключа, с помощью которого пользователь закрыл смысл сообщения, требуется потратить невообразимо много усилий на восстановление текста сообщения. Длина ключа, согласно ГОСТ 28147-89, равна 256 бит. Вопрос 3. Принципы формирования ЭП. При построении цифровой подписи вместо обычной связи между печатью или рукописной подписью и листом бумаги выступает сложная математическая зависимость между документом, секретным и общедоступным ключами, а также цифровой подписью. Невозможность подделки электронной подписи опирается на очень большой объем необходимых математических вычислений. Мероприятия по защите ключа цифровой подписи от несанкционированного использования и подмены должны охватывать весь его жизненный цикл, включая генерацию, распределение, хранение, использование и выведение из действия. Создание (генерация) ключей цифровой подписи может производиться владельцем самостоятельно или осуществляться специальным уполномоченным органом. Каждый из этих подходов имеет свои преимущества и недостатки. При централизованной генерации ключей легче обеспечить их качество за счет использования аппаратных датчиков случайных чисел и более надежного контроля за применяемыми программно-аппаратными средствами. Недостатком является потенциальная возможность доступа к закрытому ключу цифровой подписи лиц, осуществляющих его генерацию и запись на носитель информации. Присутствие владельца ключа при его генерации и формировании ключевых носителей позволяет проконтролировать только действия оператора. Внутренние процессы, происходящие в программно-аппаратном комплексе, при этом контролю не поддаются, что не позволяет гарантировать конфиденциальность изготовленных закрытых ключей. Самостоятельная генерация ключей их владельцем позволяет избежать доступа к закрытому ключу посторонних. Однако проблемы обеспечения качества генерируемых ключей в этом случае ему необходимо решать самостоятельно. Место генерации также существенным образом влияет на организацию распределения ключей. Каждый абонент, обладающий правом подписи, самостоятельно на отдельном ПК формирует два ключа подписи: секретный и открытый. Секретный (закрытый) ключ используется для выработки подписи. Только секретный ключ гарантирует невозможность подделки злоумышленником документа и цифровой подписи от имени заверяющего. Каждый пользователь системы цифровой подписи должен обеспечить сохранение в тайне своего секретного ключа. Открытый ключ вычисляется как значение некоторой функции от секретного, но знание открытого ключа не дает возможности определить секретный ключ. Открытый ключ может быть опубликован и используется для проверки подлинности документа и цифровой подписи, а также для предупреждения мошенничества со стороны заверяющего в виде отказа его от подписи документа. Открытым ключом можно пользоваться только в том случае, если известны его подлинность и авторство, которые подтверждаются сертификатом «центра». Поэтому во избежание попыток подделки или внесения искажений обмен и хранение открытых ключей должны осуществляться в защищенном виде. Для этого при обмене открытыми ключами можно использовать секретный канал связи или в открытом канале связи средства защиты электронной подписи, а при работе с системами криптографической защиты информации (СКЗИ) необходимо контролировать целостность справочника открытых ключей. Таким образом, каждому пользователю, обладающему правом подписи, необходимо иметь лишь один секретный ключ и справочник регистрационных записей открытых ключей абонентов сети. Если пользователь не обладает правом подписи, но в процессе работы ему необходимо проверять подписи, проставленные под документами, он должен иметь лишь справочник открытых ключей. Подписание документа производится с помощью закрытого ключа (рис. 31).  Рис. 31. Алгоритм подписания документас помощью закрытого ключа Процедура проверки подписи состоит из вычисления хэш-значения документа и проверки некоторых соотношений, связывающих хэшзначение документа, подпись под этим документом и открытый ключ подписавшего абонента. Проверка документа производится открытым ключом (рис. 32).  Рис. 32. Алгоритм проверки документа открытым ключом При хранении и использовании ключей цифровой подписи рекомендуется соблюдать следующие общие правила: Все ключевые носители должны быть промаркированы и зарегистрированы. Вне времени использования съемные ключевые носители должны помещаться в надежные хранилища: запирающиеся металлические шкафы или сейфы. На несъемных носителях информации ключи должны храниться в зашифрованном виде. Аппаратные и программные средства, используемые при работе с ключевыми носителями и осуществляющие криптографические операции, должны быть защищены. Владельцам ключей должно быть запрещено: передавать ключевые носители лицам, к ним не допущенным; выводить закрытые ключи на монитор или принтер; помещать ключевой носитель в устройства считывания/записи аппаратных средств, не предназначенных для их использования; оставлять ключевой носитель без присмотра; записывать на ключевой носитель посторонние данные. При разработке процедуры выведения из действия ключей цифровой подписи следует учитывать, что срок действия и процедура уничтожения закрытого и открытого ключей не совпадают. Срок действия закрытого ключа цифровой подписи — это период времени, в течение которого допускается использование этого ключа для подписания ЭД. Данный срок должен быть явно указан в документах, определяющих принадлежность ключа владельцу. Обычно производители криптографических средств рекомендуют ограничивать период действия закрытого ключа одним годом. Вопрос 4. Правовые аспекты применения ЭП. Для формирования справочника открытых ключей существует несколько возможностей. Например, список открытых ключей может формироваться в «центре» (под «центром» понимается выделенный пользователь, обладающий особыми полномочиями), которому доверяют все пользователи системы. «Центр» получает готовую регистрационную карточку открытого ключа абонента, формирует справочник открытых ключей, рассылает готовый справочник абонентам сети и контролирует его целостность и истинность. Электронная подпись может быть реализована на базе асимметричного криптографического алгоритма согласно ГОСТ Р 34.1094. Электронная подпись вырабатывается на основе текста документа, требующего заверения, и секретного ключа. Согласно стандарту документ «сжимаю» с помощью функции хэширования (ГОСТ Р 34.11- 94«Информационная технология. Криптографическая защита информации. Функция хеширования»). Однонаправленная хэш-функция получает на входе сообщение переменной длины и преобразует его в хэш-значение фиксированной длины (256 бит согласно ГОСТ Р 34.11-94). Значение хэш-функции сложным образом зависит от документа, но не позволяет восстановить сам документ. Хэш-функция чувствительна к всевозможным изменениям в тексте. Кроме того, для данной функции нельзя вычислить, какие два исходных сообщения могут генерировать одно и то же хэш-значение, поскольку хэш-значения двух 256-битовых документов могут совпасть в одном из 2256 (1077) случаев. Далее, к полученному хэш-значению применяется некоторое математическое преобразование и получается собственно подпись документа. При проверке подписи проверяющий должен располагать открытым ключом абонента, поставившего подпись. Проверяющий должен быть полностью уверен в его подлинности, которая подтверждается сертификатом «центра». Процедура проверки подписи состоит из вычисления хэш-значения документа и проверки некоторых соотношений, связывающих хэшзначение документа, подпись под этим документом и открытый ключ подписавшего абонента. Документ считается подлинным, а подпись правильной, если эти соотношения выполняются. В противном случае документ считается измененным, и подпись под ним – недействительной. Для разрешения споров между отправителем и получателем информации по инфокоммуникационным сетям, связанных с возможностью искажения ключа проверки подписи (открытого ключа подписи), достоверная копия этого ключа может выдаваться третьей стороне (арбитру) и применяться им при возникновении конфликта. Предъявляя контролеру открытый ключ – значение некоторой функции, вычисляемое с помощью секретного ключа, пользователь косвенным образом доказывает, что обладает секретным. Наличие у абонента секретного ключа не позволяет ему самому сменить свой номер в сети или выработать подпись под номером другого абонента. Описанные выше возможности применения ЭП могут использоваться в корпоративных информационных системах. Статья 17 Закона «Об электронной подписи» предоставляет возможность непосредственно владельцам системы или ее участникам решать самостоятельно вопросы, связанные с порядком ведения действующих и отозванных сертификатов ключей подписей и использования подписей. При этом регламент получения, использования и отзыва подписей, а также разрешение возможных конфликтов применения ЭП является внутренним делом участников корпоративной системы и может решаться их внутренними нормативными документами. ЭП широко использовались и до принятия закона, например, в банковских сферах. Требования закона к использованию ЭП в сфере государственного управления (статья 16) предполагают наличие развитой инфраструктуры обеспечения применения ЭП и, в том числе, наличие удостоверяющих центров сертификации с «материальными и финансовыми возможностями, позволяющими ему нести гражданскую ответственность перед пользователями сертификатов ключей подписей» (статья 8). Создание такой инфраструктуры требует значительного времени. До 2010 года, положения, провозглашенные в статье 1 закона№ 1-ФЗ «Об электронной цифровой подписи», - «создание правовых условий использования электронной цифровой подписи в электронных документах, при соблюдении которых электронная цифровая подпись в электронном документе признается равнозначной собственноручной подписи в документе на бумажном носителе», были чисто декларативными. Потребовался значительный объем практического применения, в первую очередь в сферах государственной и налоговой отчетности, чтобы закон смог работать в полную силу. Сфера применения ЭП постоянно расширяется.Большой толчок к активному использованию электронной подписи дало принятие нового Федерального закона «Об электронной подписи». В настоящее время ЭП наиболее активно используется в таких областях, как сдача отчетности в электронном виде, электронные государственные закупки, системы «Клиент-банк» и «Интернет-банк», электронный документооборот государственных и муниципальных органов власти. Вопрос 5. Законодательство в сфере защиты информации. Законодательство в сфере защиты информации постоянно совершенствуется. Принятые законы пересматриваются и дополняются в связи с быстрым развитием информационного общества. Федеральный закон от 27 июля 2006 г. № 149-ФЗ «Об информации, информационных технологиях и о защите информации» (в последней редакцииот 18.12.2018- ФЗ № 472).Документ регулирует отношения, связанные с распространением и защитой информации, применением информационных технологий,разъясняет вопросы документирования. Закон утверждает, что информация, которой обмениваются граждане (физические лица) и организации, организации друг с другом, с органами государственной власти и органами местного самоуправления может быть представлена в форме электронных документов, подписанных электронной подписью. Обмен электронными сообщениями в целях заключения гражданско-правовых договоров или оформления иных правоотношений, каждое из которых подписано электронной подписью, признается законом как обмен документами. Требования к осуществлению взаимодействия в электронной формеипорядоктакого взаимодействия устанавливаются в соответствии с Федеральнымзаконом «Об электронной подписи». Федеральный закон от 6 апреля 2011 г. № 63-ФЗ «Об электронной подписи»(в последней редакцииот23 июня 2016г.). Этот документ регулирует отношения в юридически значимых действиях: при совершении гражданско-правовых сделок, оказании государственных и муниципальных услуг, исполнении государственных и муниципальных функций и т.п. Он также определяет виды электронной подписи и принципы ее использования. Прописывает обязанности участников электронного взаимодействия при использовании усиленных электронных подписей. Определяет функции и обязанности Удостоверяющих центров,аккредитация которых осуществляется уполномоченными федеральными органами. Удостоверяющий центр создает по обращениям заявителей ключи электронных подписей и ключи проверки электронных подписей. Осуществляет создание и выдачу сертификата ключа проверки электронной подписи на основании соглашения между удостоверяющим центром и заявителем. Гражданский кодекс РФ регулирует использование электронных документов и электронной подписи при совершении сделок и заключении договоров (ст. 160, 434, 847 ГК РФ). Сейчас активно используется компаниями обмен электронными счетами-фактурами при реализации различных сделок. Эти действия регулируют следующие документы. Налоговый кодекс РФ (ст. 169, счет-фактура) определяет возможность использования электронных счетов-фактур. Приказ Минфина РФ от 25.04.2011 № 50н «Об утверждении порядка выставления и получения счетов-фактур в электронном виде по телекоммуникационным каналам связи с применением электронной цифровой подписи»определяет порядок обмена электронными юридически значимыми счетами-фактурами. Представленное выше законодательство составляет основу обмена электронными документами между организациями. Для того чтобы начать обмен необходимо подключиться к оператору электронного документооборота или заключить с контрагентами соглашения об обмене электронными документами напрямую. В качестве операторов электронного документооборота выступают различные ИТ-компании.Компания DIRECTUM предоставляет сервисобмена электронными документами Synerdocs, компания СКБ Контур предоставляет сервисобмена электронными документами Диадок,компания КОРУС Консалтинг СНГ–сервисобмена СФЕРА Курьер,компания Тензор–сервисобменаСБИС. Вопросы для самопроверки:Что такое ключ электронной подписи? Какие бывают ключи электронной подписи? Зачем нужна защита информации? Что такое ЭП? Как проставляется ЭП? Что такое хеширование? Кто является владельцем закрытого ключа? Кто является владельцем открытого ключа? Чему равна длина ключа электронной подписи? Какие существуют виды электронной подписи? Литература по теме:Основная литература: 1. Алексеева Т. В. Документационное обеспечение управления: учебник/ Т.В. Алексеева, О.А. Страхов. – М.: Университет «Синергия», 2020.–132с. (Серия «Легкий учебник»). – С. 6-19. Дополнительная литература: 1. Фабричнов, А.Г.Конфиденциальное делопроизводство и защищенный электронный документооборот: учебник / А.Г. Фабричнов,А.С. Дёмушкин, Т.В.Кондрашова, Н.Н.Куняев. – М.: Логос, 2011. – 452с. – [Электронный ресурс] -http://biblioclub.ru/. Нормативно-правовые акты: Федеральный закон от 6 апреля 2011 г. N 63-ФЗ «Обэлектронной подписи» (с изменениями от 23 июня 2016г.). Федеральный закон от 27 июля 2006 г. № 149-ФЗ «Обинформации, информационных технологиях и о защите информации» (последняя редакция от 18.03.2019 - № 31-ФЗ). |